|

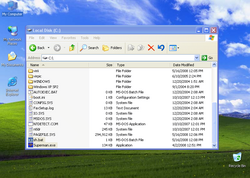

A Win32/VB.NGY féreg

a Windows mappában (alapértelmezés szerint C:\Windows) létrehozza

a(z)

SERVICES .exe

nevű fájlt.

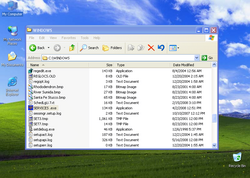

A Win32/VB.NGY féreg

a Windows System32 mappájában (alapértelmezés szerint C:\Windows\System32) létrehozza

az alábbi fájlokat:

- COMAND .exe

- ddeshare.exe

- Explorer.exe

- imeshare.dll.scr

- rtcshare.exe

- share.exe

- COMAND .exe

- ddeshare.exe

- Explorer.exe

- imeshare.dll.scr

- rtcshare.exe

- share.exe

A Win32/VB.NGY féreg

a merevlemez(ek) főkönyvtárában létrehozza

az alábbi fájlokat:

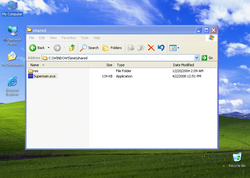

A Win32/VB.NGY féreg

a megosztott mappákban létrehozza

a(z)

Superman.exe

nevű fájlt.

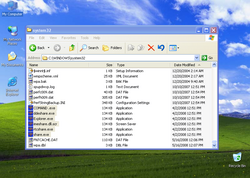

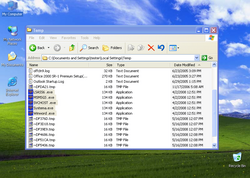

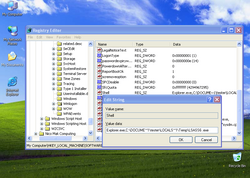

A Win32/VB.NGY féreg

az alábbi fájlokat hozza létre:

- C:\Documents and Settings\<user>\Locale Settings\Temp\LSASS6 .exe

- C:\Documents and Settings\<user>\Locale Settings\Temp\MSMSGS .exe

- C:\Documents and Settings\<user>\Locale Settings\Temp\SVCHOST .exe

- C:\Documents and Settings\<user>\Locale Settings\Temp\Systema.exe

- C:\Documents and Settings\<user>\Locale Settings\Temp\Winword .exe

- C:\Documents and Settings\<user>\Locale Settings\Temp\LSASS6 .exe

- C:\Documents and Settings\<user>\Locale Settings\Temp\MSMSGS .exe

- C:\Documents and Settings\<user>\Locale Settings\Temp\SVCHOST .exe

- C:\Documents and Settings\<user>\Locale Settings\Temp\Systema.exe

- C:\Documents and Settings\<user>\Locale Settings\Temp\Winword .exe

Minden olyan könyvtárban ahol fertőzött, az alábbi fájlokat hozza létre:

- ddeshare.chm.scr

- ddeshare.hlp.scr

- FSHARE.ODL.scr

- fxsshare.chm.scr

- ieshared.chm.scr

-

teljes lista...

- ddeshare.chm.scr

- ddeshare.hlp.scr

- FSHARE.ODL.scr

- fxsshare.chm.scr

- ieshared.chm.scr

- imeshare.dll.scr

- LMSHARE.H.scr

- MONSHARE.H.scr

- MSSHARED.H.scr

- ntshared.chm.scr

- SHARE.H.scr

- sharedaccess.ini.scr

- SHARING.BMP.scr

-

vissza...

|