|

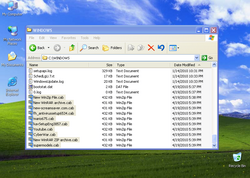

A Win32/Autoit.FK féreg

a Windows mappában (alapértelmezés szerint C:\Windows) létrehozza

az alábbi fájlokat:

- \inf\Autoplay.inF

- \K.Backup\C_Drive_Documents and Settings_All Users_Start Menu_Programs_Startup_desktop.ini.FUCKED

- \K.Backup\C_Drive_Documents and Settings_<user>_Start Menu_Programs_Startup_desktop.ini.FUCKED

- \Tasks\At1.job

- CyberWar.cab

-

teljes lista...

- \inf\Autoplay.inF

- \K.Backup\C_Drive_Documents and Settings_All Users_Start Menu_Programs_Startup_desktop.ini.FUCKED

- \K.Backup\C_Drive_Documents and Settings_<user>_Start Menu_Programs_Startup_desktop.ini.FUCKED

- \Tasks\At1.job

- CyberWar.cab

- KHATARNAKH.exe

- New WinRAR ZIP archive.cab

- New WinRAR archive.cab

- New WinZip File.cab

- Xplorer.exe

- Youtube.cab

- fh_antivirussetup6534.cab

- kavSetupEng3857.cab

- mario675.cab

- new-screamsaver.com.cab

- supermodels.cab

-

vissza...

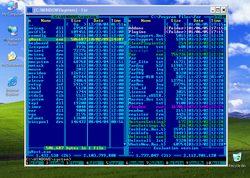

A Win32/Autoit.FK féreg

a Windows System mappájában (alapértelmezés szerint C:\Windows\System) létrehozza

a(z)

gHost.exe

nevű fájlt.

A Win32/Autoit.FK féreg

a Windows System32 mappájában (alapértelmezés szerint C:\Windows\System32) létrehozza

az alábbi fájlokat:

- \NtmsData\ntmsdata

- \NtmsData\ntmsdata.bak

- \NtmsData\ntmsidx

- \NtmsData\ntmsjrnl

- \NtmsData\ntmsreg

- avphost.dll

- khatra.exe

- \NtmsData\ntmsdata

- \NtmsData\ntmsdata.bak

- \NtmsData\ntmsidx

- \NtmsData\ntmsjrnl

- \NtmsData\ntmsreg

- avphost.dll

- khatra.exe

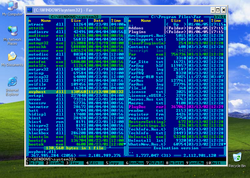

A Win32/Autoit.FK féreg

a merevlemez(ek) főkönyvtárában létrehozza

a(z)

khatra.exe

nevű fájlt.

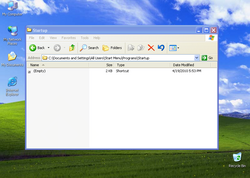

A Win32/Autoit.FK féreg

az alábbi fájlokat hozza létre:

- C:\Documents and Settings\All Users\Start Menu\Programs\Startup\(Empty).LNK

- C:\Documents and Settings\LocalService\Application Data\Microsoft\UPnP Device Host\upnphost\udhisapi.dll

- C:\Documents and Settings\<user>\Local Settings\Application Data\Microsoft\CD Burning\AUTORUN.inF

- C:\Documents and Settings\<user>\Local Settings\Application Data\Microsoft\CD Burning\New Folder(3).exe

- C:\Documents and Settings\<user>\Local Settings\Application Data\Microsoft\CD Burning\khatra.exe

-

teljes lista...

- C:\Documents and Settings\All Users\Start Menu\Programs\Startup\(Empty).LNK

- C:\Documents and Settings\LocalService\Application Data\Microsoft\UPnP Device Host\upnphost\udhisapi.dll

- C:\Documents and Settings\<user>\Local Settings\Application Data\Microsoft\CD Burning\AUTORUN.inF

- C:\Documents and Settings\<user>\Local Settings\Application Data\Microsoft\CD Burning\New Folder(3).exe

- C:\Documents and Settings\<user>\Local Settings\Application Data\Microsoft\CD Burning\khatra.exe

- C:\Documents and Settings\<user>\Local Settings\Application Data\Microsoft\CD Burning\<user>.exe

- C:\Documents and Settings\<user>\My Documents\My Received Files\My Received Files.exe

- C:\Documents and Settings\<user>\My Documents\My Received Files.exe

-

vissza...

A Win32/Autoit.FK féreg

letörli az alábbi fájlokat:

- C:\Documents and Settings\All Users\Start Menu\Programs\Startup\desktop.ini

- C:\Documents and Settings\<user>\Start Menu\Programs\Startup\desktop.ini

- C:\Documents and Settings\All Users\Start Menu\Programs\Startup\desktop.ini

- C:\Documents and Settings\<user>\Start Menu\Programs\Startup\desktop.ini

|