Elnevezések:

A különböző vírusvédelmek az egyes vírusokat, férgeket eltérő névvel illethetik.

Előfordulhat, hogy egy vírusvédelmi rendszer egy adott károkozó program különböző példányait különböző neveken azonosítja,

de az is elképzelhető, hogy különböző vírusokat, férgeket illet azonos néven.

Az alábbi lista tájékoztató jelleggel mutatja a legelterjedtebb vírusvédelmek elnevezését, mely természetesen még az adott vírusvédelmi rendszer különböző

verziója esetén is más és más lehet.

A Win32/Lovelorn.F féreg

elnevezései az egyes vírusvédelmek szerint:

|

Avast

|

Win32:Lovelorn

|

|

AVG

|

I-Worm/Lovelorn.CA

|

|

Avira

|

WORM/Lovelorn.F

|

|

BitDefender

|

Generic.PWStealer.82B4027D

|

|

F-PROT

|

W32/EmailWorm.OOG

|

|

Fortinet

|

W32/Lovelorn.F@mm

|

|

F-Secure

|

Email-Worm.Win32.Lovelorn.f

|

|

Ikarus

|

Email-Worm.Win32.Lovelorn.f

|

|

Kaspersky

|

Email-Worm.Win32.Lovelorn.f

|

|

McAfee

|

W32/Lovelorn@MM(Virus)

|

|

NOD32 (ESET)

|

Win32/Lovelorn.F

|

|

Microsoft

|

Win32/Lovelorn.F@mm

|

|

Norton Antivirus

|

W32.Nolor@mm

|

|

Panda

|

W32/Lovelorn.E.worm

|

|

Rising Antivirus

|

Worm.Mail.Lovelorn.e

|

|

Trend Micro

|

WORM_Generic

|

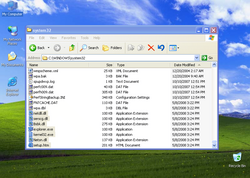

Telepítés:

|

A Win32/Lovelorn.F féreg

a Windows System32 mappájában (alapértelmezés szerint C:\Windows\System32) létrehozza

az alábbi fájlokat:

- Bsbk.dll

- explorer.exe

- kernel32.exe

- mssys.dll

- netdll.dll

- Netsn.dll

- serscg.dll

- setup.htm

-

vissza...

A Win32/Lovelorn.F létrehozza a

A: \ NQH_Kiss_you. exe

nevű fájlt.

|

|

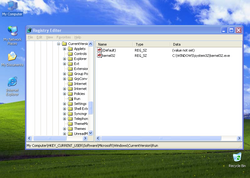

A rendszerleíró adatbázisba a(z)

[ HKEY_CURRENT_USER\ Software\ Microsoft\ Windows\ CurrentVersion\ Run] " kernel32" =" C: \ WINDOWS\ system32\ kernel32. exe"

bejegyzést teszi, illetve módosítja (ha már létezik).

|

A Win32/Lovelorn.F féreg

leállítja azon folyamatokat, melyek nevében szerepelnek a következő szótöredékek:

E-mail üzenetek

A Win32/Lovelorn.F féreg

a terjedése érdekében e-mail üzeneteket generál és ebben küldi tovább saját kódját.

|

|

Az összeállított e-mail üzenetek felépítése az alábbi:

Feladó |

A levél feladóját több módszerrel állíthatja össze. A lehetőségek az alábbiak:

A feladó e-mail címében szereplő felhasználó nevét választhatja az alábbiak közül:

- love_lorn@yahoo.com

- thuyquyen@yahoo.com

- lovelorn@yahoo.com

- love_lorn@yahoo.com

- thuyquyen@yahoo.com

- lovelorn@yahoo.com

Összegyüjtheti a levél feladóját a megtámadott számítógépről, illetve korábban megtámadott számítógépekről gyűjtötte össze.

|

Tárgy |

A levél lehetséges tárgyai:

- Re:Binladen_Sexy.jpg

- The Sexy story and 4 sexy picture of BINLADEN !

- Re:baby!your friend send this file to you !

- HELP??-

- Re:Get Password mail...

-

teljes lista...

- Re:Binladen_Sexy.jpg

- The Sexy story and 4 sexy picture of BINLADEN !

- Re:baby!your friend send this file to you !

- HELP??-

- Re:Get Password mail...

- There're some Passwords here

- Re:I Love You...OKE!

- A Greeting-card for you .

- Re:Kiss you..^@^

- Re:Baby! 2000USD,Win this game...

- Help

-

vissza...

|

Melléklet |

A féreg

által elküldött e-mail melléklete többféle lehet. A lehetőségek az alábbiak:

Lehet a féreg

által elküldött e-mail melléklete az alábbiak egyike:

- NQH_LOVELORN.exe

- NQH_LOVELORN.htm

- NQH_LOVELORN.exe

- NQH_LOVELORN.htm

A féreg

által elküldött e-mailben szereplő melléklet nevének első részét véletlenszerű karakterekből állítja össze.

A féreg

által elküldött e-mailben szereplő melléklet nevének második részét az alábbi szavakból állítja össze:

|

|