Elnevezések:

A különböző vírusvédelmek az egyes vírusokat, férgeket eltérő névvel illethetik.

Előfordulhat, hogy egy vírusvédelmi rendszer egy adott károkozó program különböző példányait különböző neveken azonosítja,

de az is elképzelhető, hogy különböző vírusokat, férgeket illet azonos néven.

Az alábbi lista tájékoztató jelleggel mutatja a legelterjedtebb vírusvédelmek elnevezését, mely természetesen még az adott vírusvédelmi rendszer különböző

verziója esetén is más és más lehet.

A Win32/Agent.OXM féreg

elnevezései az egyes vírusvédelmek szerint:

|

Avast

|

Win32:Trojan-gen

|

|

AVG

|

Agent_r.KC

|

|

Avira

|

TR/Dropper.Gen

|

|

BitDefender

|

Trojan.Dropper.SVS

|

|

e-Trust

|

Win32/Fruspam.K

|

|

F-PROT

|

W32/Trojan3.ADH

|

|

F-Secure

|

Trojan:W32/Agent.JLX

|

|

Ikarus

|

Trojan.Win32.Buzus

|

|

Kaspersky

|

Trojan.Win32.Buzus.amkf

|

|

McAfee

|

W32/Xirtem@MM (Virus)

|

|

NOD32 (ESET)

|

Win32/Agent.OXM

|

|

Microsoft

|

Win32/Prolaco.gen!B

|

|

Norton Antivirus

|

Trojan Horse

|

|

Panda

|

Trj/Buzus.AH

|

|

Rising Antivirus

|

Trojan.Win32.Nodef.fpw

|

|

Sophos

|

W32/AutoVrt-Gen

|

|

Trend Micro

|

WORM_AUTORUN.JAJ

|

|

VirusBuster

|

Worm.Prolaco.B

|

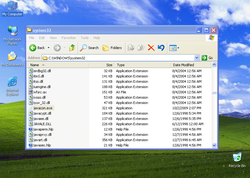

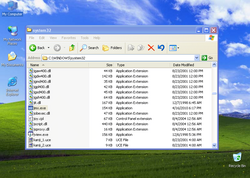

Telepítés:

|

A Win32/Agent.OXM féreg

a Windows System32 mappájában (alapértelmezés szerint C:\Windows\System32) létrehozza

az alábbi fájlokat:

|

E-mail üzenetek

A Win32/Agent.OXM féreg

a terjedése érdekében e-mail üzeneteket generál és ebben küldi tovább saját kódját.

|

|

Az összeállított e-mail üzenetek felépítése az alábbi:

Feladó |

A feladó e-mail címében szereplő felhasználó az alábbiak egyike:

A feladó e-mail címéhez az alábbi domanineveket használja fel:

- coca-cola.com

- hallmark.com

- huxley.com

- jobs.com

- coca-cola.com

- hallmark.com

- huxley.com

- jobs.com

|

Tárgy |

A levél lehetséges tárgyai:

- Job offer from Coca Cola!

- Thank you for your application

- You've received A Hallmark E-Card!

- Job offer from Coca Cola!

- Thank you for your application

- You've received A Hallmark E-Card!

|

Melléklet |

A féreg

által elküldött e-mail lehetséges mellékletei:

- copy of your application.zip

- copy of your CV.zip

- job-application-form.zip

- postcard.zip

- copy of your application.zip

- copy of your CV.zip

- job-application-form.zip

- postcard.zip

|

|

Hátsóajtó

Az alábbi weboldalakhoz csatlakozik:

- mail.msdirectservices.com

- mail1.msdirectservices.com

- msdirectservices.com

- mx.msdirectservices.com

- mx1.msdirectservices.com

-

teljes lista...

- mail.msdirectservices.com

- mail1.msdirectservices.com

- msdirectservices.com

- mx.msdirectservices.com

- mx1.msdirectservices.com

- mxs.msdirectservices.com

- ns.msdirectservices.com

- relay.msdirectservices.com

- smtp.msdirectservices.com

- www.whatismyip.com

-

vissza...