Elnevezések:

A különböző vírusvédelmek az egyes vírusokat, férgeket eltérő névvel illethetik.

Előfordulhat, hogy egy vírusvédelmi rendszer egy adott károkozó program különböző példányait különböző neveken azonosítja,

de az is elképzelhető, hogy különböző vírusokat, férgeket illet azonos néven.

Az alábbi lista tájékoztató jelleggel mutatja a legelterjedtebb vírusvédelmek elnevezését, mely természetesen még az adott vírusvédelmi rendszer különböző

verziója esetén is más és más lehet.

A Win32/Auric.A féreg

elnevezései az egyes vírusvédelmek szerint:

|

Avast

|

Win32:Magold

|

|

AVG

|

I-Worm/Auric.A

|

|

BitDefender

|

Win32.Auric.A@mm

|

|

e-Trust

|

Win32/Auric.A

|

|

F-PROT

|

W32/Auric.A@mm

|

|

F-Secure

|

Email-Worm.Win32.Magold.a

|

|

Ikarus

|

Email-Worm.Win32.Magold.A

|

|

Kaspersky

|

Email-Worm.Win32.Magold.a

|

|

McAfee

|

W32/Auric@MM(Virus)

|

|

Microsoft

|

Win32/Auric.A@mm

|

|

NOD32 (ESET)

|

Win32/Auric.A:UPX

|

|

Panda

|

W32/Auric

|

|

Rising Antivirus

|

Worm.Magold.a

|

|

Sophos

|

W32/Magold-A

|

|

Trend Micro

|

WORM_AURIC.A

|

|

VirusBuster

|

I-Worm.Magold.A

|

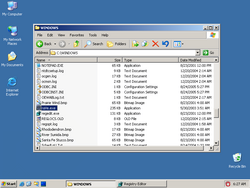

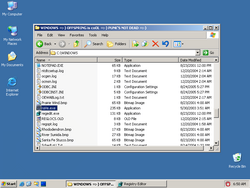

Telepítés:

A féreg

a saját kódjának telepítése során az alábbi ablako(ka)t jeleníti meg a képernyőn:

|

A Win32/Auric.A féreg

a Windows mappában (alapértelmezés szerint C:\Windows) létrehozza

az alábbi fájlokat:

- raVe.exe

- Maya Gold.scr

- \raVe

- raVe.exe

- Maya Gold.scr

- \raVe

A Win32/Auric.A féreg

a Windows System32 mappájában (alapértelmezés szerint C:\Windows\System32) létrehozza

a(z)

raVec.txt

nevű fájlt.

A Win32/Auric.A féreg

a megosztott mappákban létrehozza

az alábbi fájlokat:

- C:\Program Files\Limewire\Share\Maya Gold.scr

- C:\Program Files\Gnucleus\Downloads\Maya Gold.scr

- C:\Program Files\Gnucleus\Downloads\Incoming\Maya Gold.scr

- C:\Program Files\Shareaza\Downloads\Maya Gold.scr

- C:\Program Files\Bearshare\Shared\Maya Gold.scr

-

teljes lista...

- C:\Program Files\Limewire\Share\Maya Gold.scr

- C:\Program Files\Gnucleus\Downloads\Maya Gold.scr

- C:\Program Files\Gnucleus\Downloads\Incoming\Maya Gold.scr

- C:\Program Files\Shareaza\Downloads\Maya Gold.scr

- C:\Program Files\Bearshare\Shared\Maya Gold.scr

- C:\Program Files\Edonkey2000\Incoming\Maya Gold.scr

- C:\Program Files\Morpheus\My Shared Folder\Maya Gold.scr

- C:\Program Files\Grokster\My Grokster\Maya Gold.scr

- C:\Program Files\ICQ\Shared Files\Maya Gold.scr

- C:\Program Files\Edonkey2000\Maya Gold.scr

-

vissza...

|

A féreg

kódját tartalmazó fájlok az alábbi ikonnal jelennek meg:

A Win32/Auric.A féreg

az autorun szekció "open=" sorába az alábbi bejegyzéseket teszi:

[autorun]

open=Maya Gold.scr

A Win32/Auric.A féreg

leállítja azon folyamatokat, melyek nevében szerepelnek a következő szótöredékek:

A Win32/Auric.A féreg

az alábbi alkalmazások megosztásait használja:

- Limewire

- Gnucleus

- Shareaza

- Kazaa

- Bearshare

- Edonkey2000

- Morpheus

- Grokster

- ICQ

-

vissza...

A Win32/Auric.A féreg

megosztott könyvtárként az alábbi mappákat használja:

- \Limewire\Share\

- \Gnucleus\Downloads\

- \Gnucleus\Downloads\Incoming\

- \Shareaza\Downloads\

- \Bearshare\Shared\

-

teljes lista...

- \Limewire\Share\

- \Gnucleus\Downloads\

- \Gnucleus\Downloads\Incoming\

- \Shareaza\Downloads\

- \Bearshare\Shared\

- \Edonkey2000\Incoming\

- \Morpheus\My Shared Folder\

- \Grokster\My Grokster\

- \ICQ\Shared Files\

- \Edonkey2000\

-

vissza...

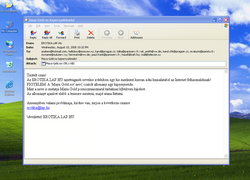

E-mail üzenetek

A Win32/Auric.A féreg

a terjedése érdekében e-mail üzeneteket generál és ebben küldi tovább saját kódját.

|

Az összeállított e-mail üzenetek felépítése az alábbi:

Feladó |

Az e-mail feladója

EROTIKA.LAP.HU<erotika@lap.hu>

.

|

Tárgy |

A levél lehetséges tárgya:

Maya Gold-os kepernyokimelo!

|

Melléklet |

A féreg

által küldött e-mail üzenet melléklete

Maya Gold.scr

.

|

|

Támadás az interneten

A féreg

megkísérel a(z)

http://www.offspring.com

webcímre csatlakozni.

A Win32/Auric.A féreg

az alábbi csevegőprogramokat használja:

Tevékenységek

feltétel |

működése során

|

tevékenység |

megakadályozza, hogy az egeret bizonyos poziciókra (pl. címsor) irányítsuk

|

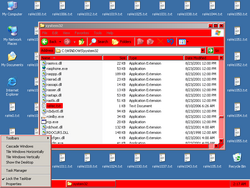

feltétel |

véletlenszerű időpontban

|

tevékenység |

-

a fertőzött dokumentum címmezejének elejére beszúrja a(z) =:-) OFFSPRING is coOL =:-) PUNK'S NOT DEAD =:-) karakter(eke)t

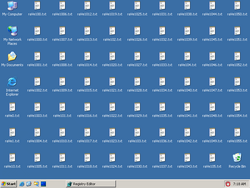

az asztalon fájlokat hoz létre

az ablakot pirosra színezi át

kinyitja a CD meghajtó tálcáját

|