Elnevezések:

A különböző vírusvédelmek az egyes vírusokat, férgeket eltérő névvel illethetik.

Előfordulhat, hogy egy vírusvédelmi rendszer egy adott károkozó program különböző példányait különböző neveken azonosítja,

de az is elképzelhető, hogy különböző vírusokat, férgeket illet azonos néven.

Az alábbi lista tájékoztató jelleggel mutatja a legelterjedtebb vírusvédelmek elnevezését, mely természetesen még az adott vírusvédelmi rendszer különböző

verziója esetén is más és más lehet.

A Win32/Badtrans.13312.C féreg

elnevezései az egyes vírusvédelmek szerint:

|

Avast

|

Win32:Badtrans-A1

|

|

AVG

|

I-Worm/BadTrans

|

|

BitDefender

|

I-Worm.Badtrans

|

|

e-Trust

|

Win32/Badtrans.13312.B

|

|

F-PROT

|

{no

|

|

F-Secure

|

Email-Worm.Win32.Badtrans.a

|

|

Ikarus

|

Dialer

|

|

Kaspersky

|

Email-Worm.Win32.Badtrans.a

|

|

McAfee

|

W32/BadTrans@MM(Virus)

|

|

Microsoft

|

Win32/Badtrans.A@mm

|

|

NOD32 (ESET)

|

Win32/Badtrans.13312.C

|

|

Panda

|

W32/Badtrans

|

|

Rising Antivirus

|

Worm.BadTrans.a

|

|

Sophos

|

W32/Badtrans-A

|

|

Trend Micro

|

TROJ_BADTRANS.E

|

|

VirusBuster

|

I-Worm.Badtrans.E

|

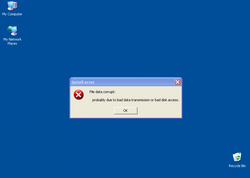

Telepítés:

A féreg

a saját kódjának telepítése során az alábbi ablako(ka)t jeleníti meg a képernyőn:

|

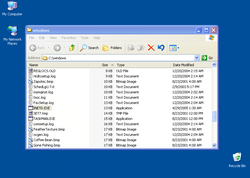

A féreg

az alábbi fájlokat hozza létre:

A Windows mappában (alapértelmezés szerint C:\Windows):

A Windows System32 mappájában (alapértelmezés szerint C:\Windows\System32):

- cp_23421.nls

- hksdll.dll

- kern32.exe

- cp_23421.nls

- hksdll.dll

- kern32.exe

|

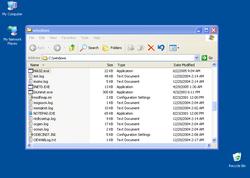

A Win32/Badtrans.13312.C féreg

a rendszerleíró adatbázisba az alábbi bejegyzéseket hozza létre, illetve módosítja (ha már létezik):

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce] "kernel32"="kern32.exe"

- [HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Windows] "RUN"="C:\WINDOWS\INETD.EXE"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce] "kernel32"="kern32.exe"

- [HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Windows] "RUN"="C:\WINDOWS\INETD.EXE"

A Win32/Badtrans.13312.C féreg

a C:\Windows\Win.ini fájl [windows] szekciójába a(z)

run=<windir>\INETD.EXE

bejegyzést teszi.

E-mail üzenetek

A Win32/Badtrans.13312.C féreg

a terjedése érdekében e-mail üzeneteket generál és ebben küldi tovább saját kódját.

|

|

Az összeállított e-mail üzenetek felépítése az alábbi:

Feladó |

Az e-mail feladója a fertőzött gép levelező klienséhez tartozó e-mail cím.

|

Tárgy |

A levél tárgyát több részből állítja össze. Ekkor az egyes részek a következők:

A levél tárgyának első része:

Re:

.

A levél tárgyának második része az eredeti e-mail üzenet tárgya.

|

Melléklet |

A féreg

által elküldött e-mail lehetséges mellékletei:

- fun.pif

- Humor.TXT.pif

- docs.scr

- s3msong.MP3.pif

- Sorry_about_yesterday.DOC.pif

-

teljes lista...

- fun.pif

- Humor.TXT.pif

- docs.scr

- s3msong.MP3.pif

- Sorry_about_yesterday.DOC.pif

- Me_nude.AVI.pif

- Card.pif

- SETUP.pif

- searchURL.scr

- YOU_are_FAT!.TXT.pif

- hamster.ZIP.scr

- news_doc.scr

- New_Napster_Site.DOC.scr

- README.TXT.pif

- images.pif

- Pics.ZIP.scr

-

vissza...

|

|

Hátsóajtó

A(z)

ld8dl1@mailandnews.com

e-mail címre értesítést küld, ha sikerült megnyitnia a hátsóajtót. Erre a címre elküldi a számítógépről összegyűjtött információkat is.

A féreg

jelszavakat gyűjt a számítógépről.