Elnevezések:

A különböző vírusvédelmek az egyes vírusokat, férgeket eltérő névvel illethetik.

Előfordulhat, hogy egy vírusvédelmi rendszer egy adott károkozó program különböző példányait különböző neveken azonosítja,

de az is elképzelhető, hogy különböző vírusokat, férgeket illet azonos néven.

Az alábbi lista tájékoztató jelleggel mutatja a legelterjedtebb vírusvédelmek elnevezését, mely természetesen még az adott vírusvédelmi rendszer különböző

verziója esetén is más és más lehet.

A Win32/Bagle.HB féreg

elnevezései az egyes vírusvédelmek szerint:

|

Avast

|

Win32:Beagle-NH

|

|

AVG

|

I-Worm/Bagle.OH

|

|

Avira

|

TR/Bagle.Gen.B

|

|

BitDefender

|

Win32.Beagle.FF@mm

|

|

e-Trust

|

Win32/Bagle.EL

|

|

F-PROT

|

W32/Mitglieder.UX

|

|

Fortinet

|

W32/Bagle.GS@mm

|

|

F-Secure

|

Email-Worm.Win32.Bagle.gs

|

|

Ikarus

|

Email-Worm.Win32.Bagle.gs

|

|

Kaspersky

|

Email-Worm.Win32.Bagle.gs

|

|

McAfee

|

W32/Bagle.gen(Virus)

|

|

NOD32 (ESET)

|

Win32/Bagle.HB

|

|

Microsoft

|

Win32/Bagle.A

|

|

Norton Antivirus

|

W32.Beagle.FF@mm

|

|

Panda

|

W32/Bagle.KR.worm

|

|

Rising Antivirus

|

Worm.Mail.Agent.br

|

|

Sophos

|

W32/Bagle-QT

|

|

Trend Micro

|

WORM_BAGLE.GS

|

|

VirusBuster

|

Trojan.DL.Bagle.LB

|

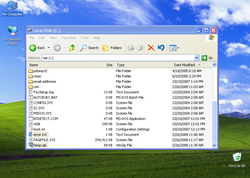

Telepítés:

Az aktivizálódást követően a Win32/Bagle.HB féreg

megpróbálja elindítani a(z)

Notepad.exe

programot.

|

A Win32/Bagle.HB féreg

a merevlemez(ek) főkönyvtárában létrehozza

az alábbi fájlokat:

A Win32/Bagle.HB féreg

az alábbi fájlokat hozza létre:

- C:\Documents and Settings\<user>\Application Data\hidn\hidn2.exe

- C:\Documents and Settings\<user>\Application Data\hidn\hldrrr.exe

- C:\Documents and Settings\<user>\Application Data\hidn\m_hook.sys

- C:\Documents and Settings\<user>\Application Data\hidn\hidn2.exe

- C:\Documents and Settings\<user>\Application Data\hidn\hldrrr.exe

- C:\Documents and Settings\<user>\Application Data\hidn\m_hook.sys

|

|

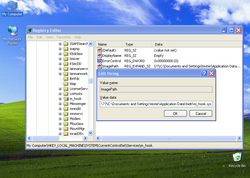

A Win32/Bagle.HB féreg

a rendszerleíró adatbázisba az alábbi bejegyzéseket hozza létre, illetve módosítja (ha már létezik):

- [HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run] "drv_st_key"="C:\Documents and Settings\<user>\Local Settings\Application Data\hidn\hidn2.exe"

- [HKEY_CURRENT_USER\Software\FirstRuxzx] "FirstRu21n"="1"

- [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\m_hook]

- [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\Root\LEGACY_M_HOOK]

- [HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run] "drv_st_key"="C:\Documents and Settings\<user>\Local Settings\Application Data\hidn\hidn2.exe"

- [HKEY_CURRENT_USER\Software\FirstRuxzx] "FirstRu21n"="1"

- [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\m_hook]

- [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\Root\LEGACY_M_HOOK]

A rendszerleíró adatbázisból a(z)

[ HKEY_LOCAL_MACHINE\ SYSTEM\ CurrentControlSet\ Control\ SafeBoot]

bejegyzést törli.

|

A Win32/Bagle.HB féreg

leállítja az alábbi folyamatokat:

E-mail üzenetek

A Win32/Bagle.HB féreg

a terjedése érdekében e-mail üzeneteket generál és ebben küldi tovább saját kódját.

A Win32/Bagle.HB féreg

az alábbi kiterjesztésű fájlokban keres e-mail címeket:

- wab

- txt

- msg

- htm

- shtm

- stm

- xml

- dbx

- mbx

- mdx

- eml

- nch

- mmf

- ods

- cfg

- asp

- php

- pl

- wsh

- adb

- tbb

- sht

- xls

- oft

- uin

- cgi

- mht

- dhtm

- jsp

-

vissza...

|

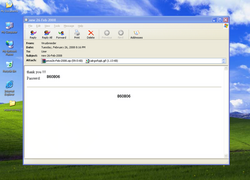

Az összeállított e-mail üzenetek felépítése az alábbi:

Feladó |

A levél feladóját a megtámadott számítógépről gyűjti össze, illetve korábban megtámadott számítógépekről gyűjtötte össze.

|

Címzett |

A féreg

az e-mail üzeneteket az összegyűjtött címekre küldi el.

Nem küld e-mailt azonban az alábbi szavakat tartalmazó címekre:

- @avp.

- @iana

- @messagelab

- abuse

- admin

- anyone@

- bugs@

- cafee

- certific

- contract@

- feste

- free-av

- f-secur

- gold-certs@

- google

- help@

- icrosoft

- info@

- linux

- listserv

- local

- nobody@

- noone@

- noreply

- ntivi

- panda

- postmaster@

- rating@

- root@

- samples

- sopho

- support

- update

- winrar

- winzip

-

vissza...

|

Tárgy |

A levél lehetséges tárgyai:

- new <date>

- price

- price_<date>

- price_new<date>

- new <date>

- price

- price_<date>

- price_new<date>

|

Melléklet |

A féreg

által elküldött e-mail lehetséges mellékletei:

- latest_price<date>

- new_price<date>

- price<date>

- price_list<date>

- latest_price<date>

- new_price<date>

- price<date>

- price_list<date>

A féreg

által elküldött e-mail mellékletének nevét véletlenszerű karakterekből állítja össze. Az e-mail melléklete titkosított. A jelszó a levéltörzsben lévő képen látható. A jelszót tartalmazó képfájl nevét véletlenszerűen hozza létre.

A jelszót tartalmazó képfájl

"gif"

kiterjesztésű.

|

|

Támadás az interneten

A féreg

megkísérel az alábbi webcímekre csatlakozni:

- 1point2.iae.nl

- 5050clothing.com

- appaloosa.no

- apromed.com

- arborfolia.com

-

teljes lista...