Elnevezések:

A különböző vírusvédelmek az egyes vírusokat, férgeket eltérő névvel illethetik.

Előfordulhat, hogy egy vírusvédelmi rendszer egy adott károkozó program különböző példányait különböző neveken azonosítja,

de az is elképzelhető, hogy különböző vírusokat, férgeket illet azonos néven.

Az alábbi lista tájékoztató jelleggel mutatja a legelterjedtebb vírusvédelmek elnevezését, mely természetesen még az adott vírusvédelmi rendszer különböző

verziója esetén is más és más lehet.

A Win32/Bibrog.E féreg

elnevezései az egyes vírusvédelmek szerint:

|

Avast

|

Win32:Bibrog-E

|

|

AVG

|

I-Worm/Bibrog

|

|

BitDefender

|

Win32.Bibrog.E@mm

|

|

e-Trust

|

Win32/Bibrog.E

|

|

F-PROT

|

W32/Bibrog.E

|

|

F-Secure

|

Email-Worm.Win32.Bibrog.f

|

|

Ikarus

|

Email-Worm.Win32.Bibrog.D

|

|

Kaspersky

|

Email-Worm.Win32.Bibrog.f

|

|

McAfee

|

W32/Bibrog@MM(Virus)

|

|

Microsoft

|

Win32/Bibrog.E@mm

|

|

NOD32 (ESET)

|

Win32/Bibrog.E

|

|

Panda

|

W32/Bibrog.C

|

|

Rising Antivirus

|

Worm.generic.j

|

|

Sophos

|

W32/Bibrog-B

|

|

Trend Micro

|

WORM_BIBROG.GEN

|

|

VirusBuster

|

I-Worm.Bibrog.E

|

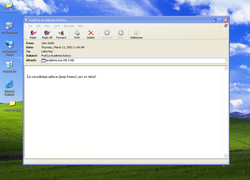

Telepítés:

A féreg

a saját kódjának telepítése során az alábbi ablako(ka)t jeleníti meg a képernyőn:

A féreg

a saját kódjának telepítését követő első újraindítás során az alábbi ablako(ka)t jeleníti meg a képernyőn:

A féreg

kódját tartalmazó fájlok az alábbi ikonnal jelennek meg:

A Win32/Bibrog.E féreg

megosztott könyvtárként az alábbi mappákat használja:

- \KaZaA\My Shared Folder

- \Grokster\My Grokster

- \My Shared Folder

- \ICQ\shared files

- \KaZaA\My Shared Folder

- \Grokster\My Grokster

- \My Shared Folder

- \ICQ\shared files

A Win32/Bibrog.E féreg

az alábbi fájlokat osztja meg P2P megosztásban:

- Alessandra Ambrosia porn screen_saver.exe

- Anna Kournikova porn screen_saver.exe

- Britney Spears porn screen_saver.exe

- Cameron Diaz porn screen_saver.exe

- Charlize Theron porn screen_saver.exe

-

teljes lista...

- Alessandra Ambrosia porn screen_saver.exe

- Anna Kournikova porn screen_saver.exe

- Britney Spears porn screen_saver.exe

- Cameron Diaz porn screen_saver.exe

- Charlize Theron porn screen_saver.exe

- Christina Aguilera porn screen_saver.exe

- Donna D'Erico porn screen_saver.exe

- Halle Berry porn screen_saver.exe

- Helena Christensen porn screen_saver.exe

- Jenna Jameson porn screen_saver.exe

- Jessica Alba porn screen_saver.exe

- Karina Lombard porn screen_saver.exe

- Kelly Hu porn screen_saver.exe

- Kirsten Dunst porn screen_saver.exe

- Kylie Minogue porn screen_saver.exe

- Pamela Anderson porn screen_saver.exe

- Salma Hayek porn screen_saver.exe

- Sandra Bullock porn screen_saver.exe

- Shakira porn screen_saver.exe

- Stacey Keibler porn screen_saver.exe

-

vissza...

E-mail üzenetek

A Win32/Bibrog.E féreg

a terjedése érdekében e-mail üzeneteket generál és ebben küldi tovább saját kódját.

|

Az összeállított e-mail üzenetek felépítése az alábbi:

Feladó |

A levél feladóját a megtámadott számítógépről gyűjti össze, illetve korábban megtámadott számítógépekről gyűjtötte össze.

|

Tárgy |

A levél lehetséges tárgya:

Fwd:La Academia Azteca

|

Melléklet |

A féreg

által küldött e-mail üzenet melléklete

academia.exe

.

|

Szöveg |

Az e-mail szövege:

La cacademia azteca (muy bueno) Ąno es virus!

|

|