Elnevezések:

A különböző vírusvédelmek az egyes vírusokat, férgeket eltérő névvel illethetik.

Előfordulhat, hogy egy vírusvédelmi rendszer egy adott károkozó program különböző példányait különböző neveken azonosítja,

de az is elképzelhető, hogy különböző vírusokat, férgeket illet azonos néven.

Az alábbi lista tájékoztató jelleggel mutatja a legelterjedtebb vírusvédelmek elnevezését, mely természetesen még az adott vírusvédelmi rendszer különböző

verziója esetén is más és más lehet.

A Win32/Bifrose.ADR trójai

elnevezései az egyes vírusvédelmek szerint:

|

AVG

|

Worm/Autoit.ITS

|

|

Fortinet

|

W32/Agent.BCN!tr

|

|

F-Secure

|

Trojan.Win32.Agent.bcn

|

|

Ikarus

|

Backdoor.Win32.Bifrose

|

|

McAfee

|

Backdoor-CEP(Trojan)

|

|

NOD32 (ESET)

|

Win32/Bifrose.ADR

|

|

Microsoft

|

Win32/Bifrose.ACI

|

|

Sophos

|

Mal/Inet-Fam

|

|

Trend Micro

|

BKDR_Generic.DMS

|

Telepítés:

|

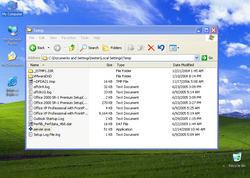

A Win32/Bifrose.ADR trójai

a Windows mappában (alapértelmezés szerint C:\Windows) létrehozza

az alábbi fájlokat:

- \Bifrost\logg.dat

- \Bifrost\server.exe

- \Bifrost\logg.dat

- \Bifrost\server.exe

A Win32/Bifrose.ADR trójai

az alábbi fájlokat hozza létre:

- C:\Documents and Settings\<user>\Application Data\addons.dat

- C:\Documents and Settings\<user>\Local Settings\Temp\server.exe

- C:\Documents and Settings\<user>\Application Data\addons.dat

- C:\Documents and Settings\<user>\Local Settings\Temp\server.exe

|

|

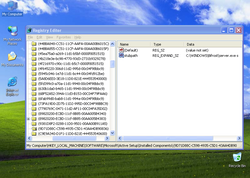

A rendszerleíró adatbázisba a(z)

[ HKEY_LOCAL_MACHINE\ SOFTWARE\ Microsoft\ Active Setup\ Installed Components\ { 9D71D88C- C598- 4935- C5D1- 43AA4DB90836} ] " stubpath" =" C: \ WINDOWS\ Bifrost\ server. exe s"

bejegyzést teszi, illetve módosítja (ha már létezik).

|

Hátsóajtó

Az alábbi weboldalakhoz csatlakozik:

- 13habib37.no-ip.org

- 81.89.100.240

- 13habib37.no-ip.org

- 81.89.100.240