Elnevezések:

A különböző vírusvédelmek az egyes vírusokat, férgeket eltérő névvel illethetik.

Előfordulhat, hogy egy vírusvédelmi rendszer egy adott károkozó program különböző példányait különböző neveken azonosítja,

de az is elképzelhető, hogy különböző vírusokat, férgeket illet azonos néven.

Az alábbi lista tájékoztató jelleggel mutatja a legelterjedtebb vírusvédelmek elnevezését, mely természetesen még az adott vírusvédelmi rendszer különböző

verziója esetén is más és más lehet.

A Win32/Darby.J féreg

elnevezései az egyes vírusvédelmek szerint:

|

Avast

|

Win32:Darby-UPX

|

|

AVG

|

Worm/Darby.J

|

|

BitDefender

|

Win32.P2P.Darby.E@mm

|

|

e-Trust

|

Win32/Darby.G

|

|

F-PROT

|

W32/Darby.C

|

|

F-Secure

|

P2P-Worm.Win32.Darby.e

|

|

Ikarus

|

P2P-Worm.Win32.VB.DF

|

|

Kaspersky

|

P2P-Worm.Win32.Darby.e

|

|

McAfee

|

W32/Darby.h@MM(Virus)

|

|

Microsoft

|

Win32/Darby.I

|

|

NOD32 (ESET)

|

Win32/Darby.J

|

|

Panda

|

W32/Darby.D.worm

|

|

Rising Antivirus

|

Worm.P2p.Darby.e

|

|

Sophos

|

W32/Darby-E

|

|

Trend Micro

|

WORM_DARBY.GEN

|

|

VirusBuster

|

Worm.P2P.Darby.I

|

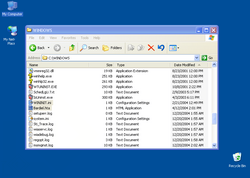

Telepítés:

|

A féreg

az alábbi fájlokat hozza létre:

A Windows mappában (alapértelmezés szerint C:\Windows):

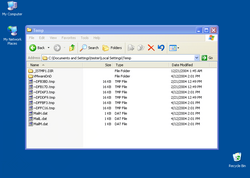

A Win32/Darby.J féreg

az ideiglenes (Temp) mappában létrehozhatja

az alábbi fájlokat:

- MailH.dat

- MailL.dat

- MailM.dat

- MailH.dat

- MailL.dat

- MailM.dat

A Win32/Darby.J féreg

az ideiglenes (Temp) mappában véletlenszerűen generált névvel fájl(oka)t hozhat létre, melyeknek kiterjesztése

.tmp.

|

A féreg

kódját tartalmazó fájlok az alábbi ikonnal jelennek meg:

A Win32/Darby.J féreg

a rendszerleíró adatbázisba az alábbi bejegyzéseket hozza létre, illetve módosítja (ha már létezik):

- [HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run] "Microload"="<random>"

- [HKEY_LOCAL_MACHINE\Software\Microsoft\WindowsNT\CurrentVersion\Run] "Microload"="<random>"

- [HKEY_LOCAL_MACHINE\Software\GEDZAC LABS\W32.Bardiel]

- [HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run] "Microload"="<random>"

- [HKEY_LOCAL_MACHINE\Software\Microsoft\WindowsNT\CurrentVersion\Run] "Microload"="<random>"

- [HKEY_LOCAL_MACHINE\Software\GEDZAC LABS\W32.Bardiel]

A Win32/Darby.J féreg

a rendszerleíró adatbázisba az alábbi helyeken hoz létre bejegyzéseket, melyeket kiegészít a létrehozott .exe fájlok nevével:

- [HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run] "Microload"

- [HKEY_LOCAL_MACHINE\Software\Microsoft\WindowsNT\CurrentVersion\Run] "Microload"

- [HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run] "Microload"

- [HKEY_LOCAL_MACHINE\Software\Microsoft\WindowsNT\CurrentVersion\Run] "Microload"

A Win32/Darby.J féreg

leállítja azon folyamatokat, melyek nevében szerepelnek a következő szótöredékek:

A Win32/Darby.J féreg

leállítja az alábbi folyamatokat:

A Win32/Darby.J féreg

az alábbi alkalmazások megosztásait használja:

- AppleJuice

- Imesh

- Limewire

- Bear

- Kazaa

- Morpheus

- Grokster

- Edonkey

- Filetopia

- Swaptor

- Gnucleus

-

vissza...

A Win32/Darby.J féreg

az alábbi fájlokat osztja meg P2P megosztásban:

- Ana Kournikova Sex Video.exe

- AVP Antivirus Pro Key Crack.exe

- Britney Spears Sex Video.exe

- Buffy Vampire Slayer Movie.exe

- Crack Passwords Mail.exe

-

teljes lista...

E-mail üzenetek

A Win32/Darby.J féreg

a terjedése érdekében HTML formátumú e-mail üzeneteket generál és ebben küldi tovább saját kódját.

A Win32/Darby.J féreg

az üzenetek elküldéséhez saját smtp-motort használ.

Hátsóajtó

A Win32/Darby.J féreg

a(z)

1058

. porton nyit hátsóajtót.

A féreg

a(z)

PKZIP.BIN

fájlt tölti le a webről a háttérben.

Tevékenységek

feltétel |

működése során

|

tevékenység |

üzenetablakot jelenít meg

|