Elnevezések:

A különböző vírusvédelmek az egyes vírusokat, férgeket eltérő névvel illethetik.

Előfordulhat, hogy egy vírusvédelmi rendszer egy adott károkozó program különböző példányait különböző neveken azonosítja,

de az is elképzelhető, hogy különböző vírusokat, férgeket illet azonos néven.

Az alábbi lista tájékoztató jelleggel mutatja a legelterjedtebb vírusvédelmek elnevezését, mely természetesen még az adott vírusvédelmi rendszer különböző

verziója esetén is más és más lehet.

A Win32/Dialer.PZ trójai

elnevezései az egyes vírusvédelmek szerint:

|

Avast

|

Win32:Trojan-gen.

|

|

AVG

|

Dialer.BZB

|

|

BitDefender

|

Generic.Malware.Bdld!.6098034B

|

|

e-Trust

|

Win32/DlStwoyle!generic

|

|

F-PROT

|

W32/Dialer.CZT

|

|

F-Secure

|

Trojan.Win32.Dialer.pz

|

|

Ikarus

|

Trojan.Win32.Dialer.pz

|

|

Kaspersky

|

Trojan.Win32.Dialer.pz

|

|

McAfee

|

QLowZones-15(Trojan)

|

|

NOD32 (ESET)

|

Win32/Dialer.PZ

|

|

Panda

|

Dialer.HIX

|

|

Trend Micro

|

TROJ_GN.B

|

|

VirusBuster

|

Trojan.Dialer.Gen.6

|

Telepítés:

|

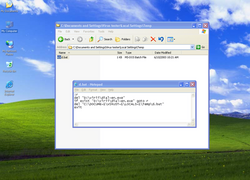

A Win32/Dialer.PZ létrehozza a

C: \ Documents and Settings\ <user>\ Local Settings\ Temp\ d. bat

nevű fájlt.

|

A Win32/Dialer.PZ trójai

{E23319E4-31EA-4221-8DDD-990E27CB755F}

néven hoz létre mutexet.

Támadás az interneten

A trójai

megkísérel a(z)

http://ownusa.info/fdial2.php

webcímre csatlakozni.

Hátsóajtó

A trójai

a(z)

pr1.dll

fájlt tölti le a webről a háttérben.

A számítógépről összegyűjtött információkat a(z)

www.content-loader.com

címre továbbítja.

Tevékenységek

feltétel |

működése során

|

tevékenység |

a(z)

Win32/TrojanDownloader.Delf

kártevőt telepíti a számítógépre

|