Elnevezések:

A különböző vírusvédelmek az egyes vírusokat, férgeket eltérő névvel illethetik.

Előfordulhat, hogy egy vírusvédelmi rendszer egy adott károkozó program különböző példányait különböző neveken azonosítja,

de az is elképzelhető, hogy különböző vírusokat, férgeket illet azonos néven.

Az alábbi lista tájékoztató jelleggel mutatja a legelterjedtebb vírusvédelmek elnevezését, mely természetesen még az adott vírusvédelmi rendszer különböző

verziója esetén is más és más lehet.

A Win32/Dumaru.R féreg

elnevezései az egyes vírusvédelmek szerint:

|

Avast

|

Win32:Trojan-gen.

|

|

AVG

|

BackDoor.Dumador.L

|

|

BitDefender

|

Generic.Dumaru.224968C3

|

|

e-Trust

|

Win32/Dumaru.H

|

|

F-PROT

|

W32/Dumaru.L@mm

|

|

F-Secure

|

Backdoor.Win32.Dumador.p

|

|

Ikarus

|

Backdoor.Win32.Dumador.CX

|

|

Kaspersky

|

Backdoor.Win32.Dumador.p

|

|

McAfee

|

W32/Dumaru.gen@MM(Virus)

|

|

Microsoft

|

Win32/Dumaru.K@mm

|

|

NOD32 (ESET)

|

Win32/Dumaru.R

|

|

Panda

|

W32/Dumaru.gen.worm

|

|

Rising Antivirus

|

Backdoor.Dumador.p

|

|

Sophos

|

W32/Dumaru-P

|

|

Trend Micro

|

WORM_DUMARU.GEN

|

|

VirusBuster

|

I-Worm.Dumaru.Gen

|

Telepítés:

|

A féreg

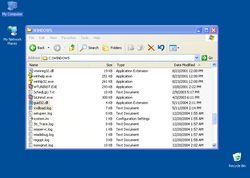

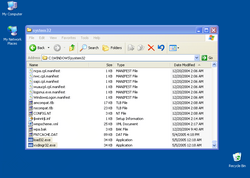

az alábbi fájlokat hozza létre:

A Windows mappában (alapértelmezés szerint C:\Windows):

A Windows System32 mappájában (alapértelmezés szerint C:\Windows\System32):

A Windows Startup mappájában:

rundllw.exe

|

|

A Win32/Dumaru.R féreg

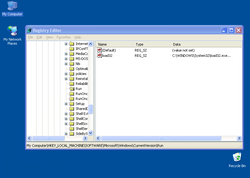

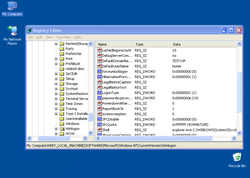

a rendszerleíró adatbázisba az alábbi bejegyzéseket hozza létre, illetve módosítja (ha már létezik):

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "load32"="C:\WINDOWS\System32\load32.exe"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon] "Shell"="explorer.exe C:\WINDOWS\System32\vxdmgr32.exe"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "load32"="C:\WINDOWS\System32\load32.exe"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon] "Shell"="explorer.exe C:\WINDOWS\System32\vxdmgr32.exe"

|

A Win32/Dumaru.R féreg

a C:\Windows\System.ini fájl [boot] szekciójába a(z)

shell=explorer.exe C:\Windows\System32\vxdmgr32.exe a C:\Windows\Win.ini fájl [windows] szekciójába pedig a(z)

run=c:\Windows\dllreg.exe bejegyzéseket teszi.

A Win32/Dumaru.R féreg

leállítja az alábbi folyamatokat:

- ZAUINST.EXE

- ZAPRO.EXE

- ZONEALARM.EXE

- ZATUTOR.EXE

- MINILOG.EXE

-

teljes lista...

- ZAUINST.EXE

- ZAPRO.EXE

- ZONEALARM.EXE

- ZATUTOR.EXE

- MINILOG.EXE

- VSMON.EXE

- LOCKDOWN.EXE

- ANTS.EXE

- FAST.EXE

- GUARD.EXE

- TC.EXE

- SPYXX.EXE

- PVIEW95.EXE

- REGEDIT.EXE

- DRWATSON.EXE

- SYSEDIT.EXE

- NSCHED32.EXE

- MOOLIVE.EXE

- TCA.EXE

- TCM.EXE

- TDS-3.EXE

- SS3EDIT.EXE

- UPDATE.EXE

- ATCON.EXE

- ATUPDATER.EXE

- ATWATCH.EXE

- WGFE95.EXE

- POPROXY.EXE

- NPROTECT.EXE

- VSSTAT.EXE

- VSHWIN32.EXE

- NDD32.EXE

- MCAGENT.EXE

- MCUPDATE.EXE

- WATCHDOG.EXE

- TAUMON.EXE

- IAMAPP.EXE

- IAMSERV.EXE

- LOCKDOWN2000.EXE

- SPHINX.EXE

- WEBSCANX.EXE

- VSECOMR.EXE

- PCCIOMON.EXE

- ICLOAD95.EXE

- ICMON.EXE

- ICSUPP95.EXE

- ICLOADNT.EXE

- ICSUPPNT.EXE

- FRW.EXE

- BLACKICE.EXE

- BLACKD.EXE

- WRCTRL.EXE

- WRADMIN.EXE

- WRCTRL.EXE

- PCFWALLICON.EXE

- APLICA32.EXE

- CFIADMIN.EXE

- CFIAUDIT.EXE

- CFINET32.EXE

- CFINET.EXE

- TDS2-98.EXE

- TDS2-NT.EXE

- SAFEWEB.EXE

- NVARCH16.EXE

- MSSMMC32.EXE

- PERSFW.EXE

- VSMAIN.EXE

- LUALL.EXE

- LUCOMSERVER.EXE

- AVSYNMGR.EXE

- DEFWATCH.EXE

- RTVSCN95.EXE

- VPC42.EXE

- VPTRAY.EXE

- PAVPROXY.EXE

- APVXDWIN.EXE

- AGENTSVR.EXE

- NETSTAT.EXE

- MGUI.EXE

- MSCONFIG.EXE

- NMAIN.EXE

- NISUM.EXE

- NISSERV.EXE

-

vissza...

A Win32/Dumaru.R féreg

a megtámadott gépen FTP szervert indít.

E-mail üzenetek

A Win32/Dumaru.R féreg

a terjedése érdekében HTML formátumú e-mail üzeneteket generál és ebben küldi tovább saját kódját.

A Win32/Dumaru.R féreg

az alábbi kiterjesztésű fájlokban keres e-mail címeket:

- .htm

- .wab

- .html

- .dbx

- .tbb

- .abd

- .htm

- .wab

- .html

- .dbx

- .tbb

- .abd

A Win32/Dumaru.R féreg

az üzenetek elküldéséhez saját smtp-motort használ.

|

|

Az összeállított e-mail üzenetek felépítése az alábbi:

Feladó |

A levél feladóját több módszerrel állíthatja össze. A lehetőségek az alábbiak: Összegyüjtheti a levél feladóját a megtámadott számítógépről, illetve korábban megtámadott számítógépekről gyűjtötte össze.

Az e-mail feladója lehet

address@yandex.ru

.

|

|

Hátsóajtó

A Win32/Dumaru.R féreg

az alábbi portokon nyit hátsóajtót:

A Win32/Dumaru.R féreg

a TCP

2283

porton nyit hátsóajtót.

A(z)

rupayfucking@mail.ru

e-mail címre értesítést küld, ha sikerült megnyitnia a hátsóajtót. Erre a címre elküldi a számítógépről összegyűjtött információkat is.