Elnevezések:

A különböző vírusvédelmek az egyes vírusokat, férgeket eltérő névvel illethetik.

Előfordulhat, hogy egy vírusvédelmi rendszer egy adott károkozó program különböző példányait különböző neveken azonosítja,

de az is elképzelhető, hogy különböző vírusokat, férgeket illet azonos néven.

Az alábbi lista tájékoztató jelleggel mutatja a legelterjedtebb vírusvédelmek elnevezését, mely természetesen még az adott vírusvédelmi rendszer különböző

verziója esetén is más és más lehet.

A Win32/Keco.NAA féreg

elnevezései az egyes vírusvédelmek szerint:

|

Avast

|

Win32:Keco@UPX

|

|

AVG

|

I-Worm/Keco.G

|

|

Avira

|

WORM/Keco.G

|

|

BitDefender

|

Generic.Malware.M!prnoe.E59999C9

|

|

e-Trust

|

Win32/Malum.ZBL

|

|

F-PROT

|

W32/Keco.G

|

|

Fortinet

|

W32/Keco@mm

|

|

F-Secure

|

Email-Worm.Win32.Keco.g

|

|

Ikarus

|

Email-Worm.Win32.Keco.G

|

|

Kaspersky

|

Email-Worm.Win32.Keco.g

|

|

McAfee

|

W32/Keco.worm.gen(Virus)

|

|

NOD32 (ESET)

|

Win32/Keco.NAA

|

|

Microsoft

|

Win32/Keco.G@mm

|

|

Norton Antivirus

|

W32.Keco@mm

|

|

Rising Antivirus

|

Worm.Mail.Keco.b

|

|

Trend Micro

|

WORM_Generic

|

Telepítés:

|

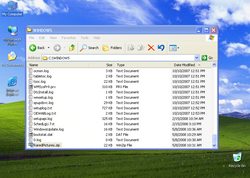

A Win32/Keco.NAA féreg

a Windows mappában (alapértelmezés szerint C:\Windows) létrehozza

az alábbi fájlokat:

- [0]eCard.zip

- [1]eCard.zip

- 1 Update.zip

- 3 Update.zip

- A_eCard.zip

-

teljes lista...

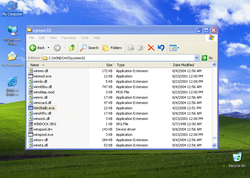

A Win32/Keco.NAA féreg

a Windows System32 mappájában (alapértelmezés szerint C:\Windows\System32) létrehozza

az alábbi fájlokat:

- WinShellc.exe

- [0]eCard.zip

- [1]eCard.zip

- 1 Update.zip

- 3 Update.zip

-

teljes lista...

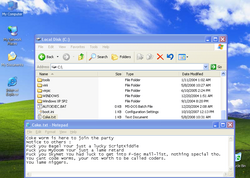

A Win32/Keco.NAA féreg

a merevlemez(ek) főkönyvtárában létrehozza

a(z)

Coke.txt

nevű fájlt.

|

|

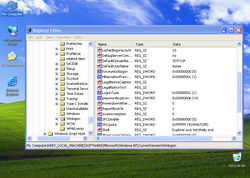

A rendszerleíró adatbázisba a(z)

[ HKEY_LOCAL_MACHINE\ SOFTWARE\ Microsoft\ Windows NT\ CurrentVersion\ Winlogon] " Shell" =" Explorer. exe C: \ WINDOWS\ system32\ WinShellc. exe"

bejegyzést teszi, illetve módosítja (ha már létezik).

|

A Win32/Keco.NAA féreg

a C:\Windows\System.ini fájl [boot] szekciójába a(z)

Shell=Explorer.exe WinShellc.exe

bejegyzést teszi.

A Win32/Keco.NAA féreg

COKE_DESTROYS_YOUR_BRAIN_5

néven hoz létre mutexet.

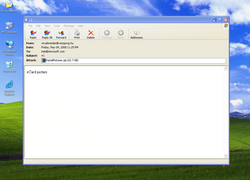

E-mail üzenetek

A Win32/Keco.NAA féreg

a terjedése érdekében e-mail üzeneteket generál és ebben küldi tovább saját kódját.

|

Az összeállított e-mail üzenetek felépítése az alábbi:

Feladó |

A levél feladóját a megtámadott számítógépről gyűjti össze, illetve korábban megtámadott számítógépekről gyűjtötte össze.

|

Tárgy |

A levél lehetséges tárgyai:

- 2 Poem

- a Image

- a Joke

- a Picture

- a Poem

- a Text

- Am best I

- Am i Best

- are you a f-g?

- are you intrested in making movies?

- are you jesus? ;D

- Best Am I

- Best i am

- blah blah blah

- check it out, its sick :D

- coke just rules done you think ?

- cute boring love :P

- Cute, Boring, Love.

- Did you like my poem?

- Did you like my text?

- do i know you?

- do i trust you?

- do you got aim?

- do you got icq?

- do you got mail? :D

- do you got msn?

- do you have a mistake ?

- do you know me?

- do you love money?

- do you trust me?

- Document!

- doesnt matter to me

- dont you ever gets so sick of territories ?

- dont you longing for purity ?

- dude, im nude

- eCard sent to you

- File!

- File?

- getting money?

- gr8 :)

- great

- haha there you are

- hahahahahahaha :D

- hello dude

- hey, stop buggin me

- how i like it

- I + U

- i am a lesbian

- I am Best

- i am hiding

- i am naked

- i Best Am

- i can walk on the water

- i eat glass :D

- i got a picture of me

- i got a picture of you

- i got a picture of you and me

- i got a problem

- i hate fags

- i hate to be a homosexual

- i hate to be gay

- i hate to be singel

- i hate to not be lesbian

- i like apple juice

- i love money

- i made a mistake

- i made a mistake :(

- i see everything :D

- i want to have you

- i want to own you

- i want to trademark

- i want you

- im afraid

- im afraid of begin ignore

- im afraid of dieing

- im afraid of feeling

- Im back :D

- im not afraid

- im not afraid of trying

- Image of you

- Image?

- is ?

- is it just me?

- is this ?

- is this a mistake ?

- is this james?

- is this julie?

- is this kirk?

- is this kurt?

- is this mary?

- is this right mail?

- is this rutger?

- is this stefan?

- is this stephen?

- Its me :)

- its whats its all about

- ive searched for you :D

- just u and i

- Links

- making movies ?

- man im nude

- My File

- My picture

- My Poem

- My private documents

- My private files

- My private images

- My private pics

- My private textes

- My Text

- New document

- New File

- noone knows, just u and i

- oh yea

- oh yea, thats how i like it

- Pic?

- profile

- she said what i was supposed to think :P

- sick of spam? so am i :/

- some text

- s--t man :P

- s--t s--t s--t

- sup ?

- The document

- the poem

- the text

- this is so sick man :D

- U + I

- U and i

- w0rd

- want to listen on some music?

- warning, im hot

- warning, its me

- what are you so scared of ?

- what you want ?

- whats up?

- where is the sky?

- which u want?

- whos picture ?

- words, i hate words

- wow hahaha

- wow, if this aint pron, then i dont know what it is

- wow, im so cool

- WOW, powerlevel up :D

- You got a pic ?

- you got a picture ?

- you got a picture of me

- you got a picture of us

- You got image ?

- You got picture?

- Your details

- Your document

- Your File

- Your picture

- your profile

- Your ZIP

- Yours

-

vissza...

|

Melléklet |

A féreg

által elküldött e-mail mellékletének neve lehet:

A féreg

által elküldött e-mail mellékletének kiterjesztése lehet:

- .bat

- .cmd

- .com

- .exe

- .pif

- .scr

- .zip

- .bat

- .cmd

- .com

- .exe

- .pif

- .scr

- .zip

|

|

Hátsóajtó

A Win32/Keco.NAA féreg

a(z)

6667

. porton nyit hátsóajtót.

A Win32/Keco.NAA féreg

a TCP

1025

porton nyit hátsóajtót.

A Win32/Keco.NAA féreg

az alábbi IRC szerverekhez csatlakozik:

- sysinternals.com

- winternals.com

- innocent.com

- contact.es

- prague.cz

-

teljes lista...

- sysinternals.com

- winternals.com

- innocent.com

- contact.es

- prague.cz

- berlin.de

- amsterdam.nl

- bella.it

- moscow.ru

- beautylove.com

-

vissza...