Elnevezések:

A különböző vírusvédelmek az egyes vírusokat, férgeket eltérő névvel illethetik.

Előfordulhat, hogy egy vírusvédelmi rendszer egy adott károkozó program különböző példányait különböző neveken azonosítja,

de az is elképzelhető, hogy különböző vírusokat, férgeket illet azonos néven.

Az alábbi lista tájékoztató jelleggel mutatja a legelterjedtebb vírusvédelmek elnevezését, mely természetesen még az adott vírusvédelmi rendszer különböző

verziója esetén is más és más lehet.

A Win32/Kergez.A féreg

elnevezései az egyes vírusvédelmek szerint:

|

Avast

|

Win32:Kergez-D

|

|

AVG

|

I-Worm/Gurnak.C

|

|

Avira

|

BDS/RUX

|

|

BitDefender

|

Win32.Kergez.A@mm

|

|

Fortinet

|

W32/Kergez.A

|

|

F-Secure

|

Email-Worm.Win32.Kergez.a

|

|

Ikarus

|

Email-Worm.Win32.Kergez.A

|

|

Kaspersky

|

Email-Worm.Win32.Kergez.a

|

|

McAfee

|

W32/Kergez.worm(Virus)

|

|

NOD32 (ESET)

|

Win32/Kergez.A

|

|

Microsoft

|

Win32/Kergez.A

|

|

Norton Antivirus

|

Backdoor.Kergez

|

|

Panda

|

W32/Kergez

|

|

Rising Antivirus

|

Worm.Mail.Kergez.a

|

|

Sophos

|

W32/Kergez-C

|

|

Trend Micro

|

WORM_KERGEZ.GEN

|

|

VirusBuster

|

Worm.Kergez.A

|

Telepítés:

|

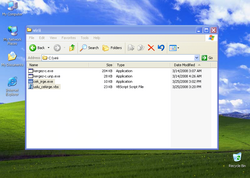

A Win32/Kergez.A féreg

a Windows mappában (alapértelmezés szerint C:\Windows) létrehozza

a(z)

Cekirge.Exe

nevű fájlt.

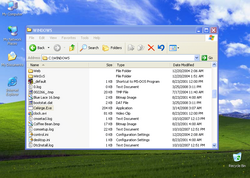

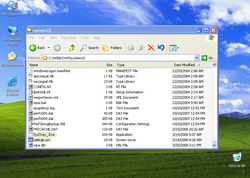

A Win32/Kergez.A féreg

a Windows System32 mappájában (alapértelmezés szerint C:\Windows\System32) létrehozza

az alábbi fájlokat:

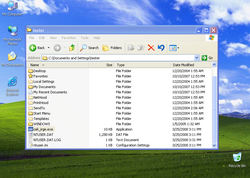

A Win32/Kergez.A létrehozza a

C: \ Documents and Settings\ <user>\ cek_irge. exe

nevű fájlt.

A féreg

a következő fájlokat hozza létre abba a mappába, ahonnan indítva lett:

- cek_irge.exe

- uslu_cekirge.vbs

- cek_irge.exe

- uslu_cekirge.vbs

|

|

A rendszerleíró adatbázisba a(z)

[ HKEY_LOCAL_MACHINE\ SOFTWARE\ Microsoft\ Windows\ CurrentVersion\ Run] " SystemTray" =" C: \ WINDOWS\ system32\ SysTray_. Exe"

bejegyzést teszi, illetve módosítja (ha már létezik).

|

A Win32/Kergez.A féreg

a C:\Windows\Win.ini fájl [windows] szekciójába a(z)

run=C:\Windows\System32\cekirge.scr

bejegyzést teszi.

A Win32/Kergez.A féreg

leállítja azon folyamatokat, melyek nevében szerepelnek a következő szótöredékek:

- Firewall

- Alarm

- Secure

- F-Prot

- Clean

- Guard

- Panda

- McAfee

- Kaspersky

- Norton

- Check

-

vissza...

A Win32/Kergez.A féreg

leállítja az alábbi folyamatokat:

- AVXGUI.EXE

- AVPUPD.EXE

- AVGSCAN.EXE

- AVG.EXE

- AVGW.EXE

- AVXSCH.EXE

- MGUI.EXE

- FP-WIN.EXE

- REGEDIT.EXE

- BLACKICE.EXE

- F-PROT.EXE

- PAVSCHED.EXE

- NMAIN.EXE

- NAVW32.EXE

- AVPM.EXE

- MSCONFIG.EXE

- AVP32.EXE

- ZONEALARM.EXE

- NAVAPW32.EXE

-

vissza...

E-mail üzenetek

A Win32/Kergez.A féreg

a terjedése érdekében e-mail üzeneteket generál és ebben küldi tovább saját kódját.

A Win32/Kergez.A féreg

a(z)

MyDocuments

mappában keres e-mail címeket.

A Win32/Kergez.A féreg

az alábbi kiterjesztésű fájlokban keres e-mail címeket:

|

|

Az összeállított e-mail üzenetek felépítése az alábbi:

Tárgy |

A levél lehetséges tárgyai:

- Are you vulnerable to identity theft!

- Protects against viruses, worms, Trojans & hackers.

- Position Virus Percentage by Occurrence...

- Microsoft Software Update Services

- Saves money with 12 months of fast free antivirus updates

-

teljes lista...

- Are you vulnerable to identity theft!

- Protects against viruses, worms, Trojans & hackers.

- Position Virus Percentage by Occurrence...

- Microsoft Software Update Services

- Saves money with 12 months of fast free antivirus updates

- Cleans and removes infected files

- Now its even easier to reduce spam

- The easy, automatic way to keep your PC virus free

- Protects against Trojans hackers

- Kisacasi AntiVirusleri update etmeyi unutmayin ;)

- Protects against viruses

- InternetExplorer security patch

- Online hackers

-

vissza...

|

Melléklet |

A féreg

által elküldött e-mail lehetséges mellékletei:

- WinXP_Virus_Patch.exe

- Virusun_Ensesine_Tokat.exe

- Sophos_Patch.exe

- Flood_Protect.exe

- TrendMicro_Patch.exe

-

teljes lista...

- WinXP_Virus_Patch.exe

- Virusun_Ensesine_Tokat.exe

- Sophos_Patch.exe

- Flood_Protect.exe

- TrendMicro_Patch.exe

- InternetWorm_Clean.exe

- Fprot_Patch.exe

- Security.exe

- PantaAntivirus_Patch.exe

- DoS_Protect.exe

- DDoS_Kill.exe

- Virus_Research.exe

- Kaspersky_Patch.exe

- BullGuard_Patch.exe

- Norton_Patch.exe

- Virus_Cleaner.exe

- Virus_Guard.exe

- Protect.exe

- Virus_Hunter_II

- Internet_Speed.exe

- Virus_Block.exe

- Antivir.exe

-

vissza...

|

|

Hátsóajtó

A Win32/Kergez.A féreg

a(z)

6767

. porton nyit hátsóajtót.

Tevékenységek

feltétel |

működése során

|

tevékenység |

bemásolja a

uslu_cekirge.vbs

fájlt

|