Elnevezések:

A különböző vírusvédelmek az egyes vírusokat, férgeket eltérő névvel illethetik.

Előfordulhat, hogy egy vírusvédelmi rendszer egy adott károkozó program különböző példányait különböző neveken azonosítja,

de az is elképzelhető, hogy különböző vírusokat, férgeket illet azonos néven.

Az alábbi lista tájékoztató jelleggel mutatja a legelterjedtebb vírusvédelmek elnevezését, mely természetesen még az adott vírusvédelmi rendszer különböző

verziója esetén is más és más lehet.

A Win32/Lovgate.AK féreg

elnevezései az egyes vírusvédelmek szerint:

|

Avast

|

Win32:Lovgate-AF

|

|

AVG

|

I-Worm/Lovgate

I-Worm/Lovgate.F

|

|

BitDefender

|

Win32.LovGate.AC@mm

|

|

e-Trust

|

Win32/Lovgate

|

|

F-PROT

|

W32/Lovgate.AD@mm

|

|

F-Secure

|

Email-Worm.Win32.LovGate.ad

Email-Worm.Win32.LovGate.f

|

|

Ikarus

|

Email-Worm.Win32.LovGate.AD

Win32.Darkmil.4002

|

|

Kaspersky

|

Email-Worm.Win32.LovGate.ad

Email-Worm.Win32.LovGate.f

|

|

McAfee

|

W32/Lovgate.ac@MM(Virus)

W32/Lovgate.g@M(Virus)

|

|

Microsoft

|

Win32/Lovgate.AC@mm

|

|

NOD32 (ESET)

|

Win32/Lovgate.AK

Win32/Lovgate.H

|

|

Norton Antivirus

|

W32.HLLW.Lovgate.G@mm

|

|

Panda

|

W32/Lovgate.AO

W32/Lovgate.G

|

|

Rising Antivirus

|

Win32.LovGate.ay

Worm.LovGate.ay

|

|

Sophos

|

W32/Lovgate-E

W32/Lovgate-F

|

|

Trend Micro

|

PE_LOVGATE.AC

WORM_LOVGATE.BE

|

|

VirusBuster

|

I-Worm.Lovgate.AU.Dam

Win32.Lovgate.AU

|

|

Wildlist

|

W32/Lovgate.AC-mm

|

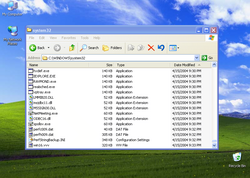

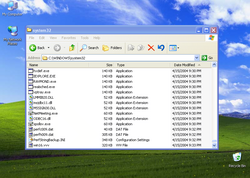

Telepítés:

|

A féreg

az alábbi fájlokat hozza létre:

A Windows mappában (alapértelmezés szerint C:\Windows):

- suchost.exe

- systra.exe

- WinRAR.exe

- Internet Explorer.bat

- Documents and Settings.txt.exe

-

teljes lista...

- suchost.exe

- systra.exe

- WinRAR.exe

- Internet Explorer.bat

- Documents and Settings.txt.exe

- Microsoft Office.exe

- Windows Media Player.zip.exe

- Support Tools.exe

- WindowsUpdate.pif

- Cain.pif

- MSDN.ZIP.pif

- autoexec.bat

- findpass.exe

- client.exe

- i386.exe

- winhlp32.exe

- xcopy.exe

- mmc.exe

-

vissza...

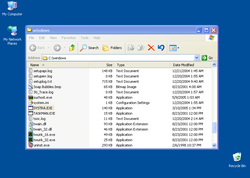

A Windows System32 mappájában (alapértelmezés szerint C:\Windows\System32):

- NetMeeting.exe

- hxdef.exe

- iexplore.exe

- ravmond.exe

- realsched.exe

-

teljes lista...

- NetMeeting.exe

- hxdef.exe

- iexplore.exe

- ravmond.exe

- realsched.exe

- spollsv.exe

- vptray.exe

- kernel66.dll

- lmmib20.dll

- msjdbc11.dll

- mssign30.dll

- odbc16.dll

- win16.vvv

-

vissza...

A merevlemez(ek) főkönyvtárában:

- autorun.inf

- command.exe

- NetLog.txt

- autorun.inf

- command.exe

- NetLog.txt

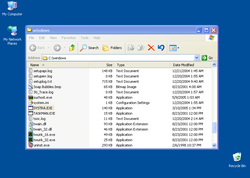

A megosztott mappákban:

- AUTOEXEC.BAT

- CAIN.PIF

- CLIENT.EXE

- documents and settings.txt.exe

- FINDPASS.EXE

-

teljes lista...

- AUTOEXEC.BAT

- CAIN.PIF

- CLIENT.EXE

- documents and settings.txt.exe

- FINDPASS.EXE

- I386.EXE

- internet explorer.bat

- microsoft office.exe

- MMC.EXE

- MSDN.ZIP.PIF

- SUPPORT TOOLS.EXE

- UPDATE.PIF

- WINDOW

- windows media player.zip.exe

- WINHLP32.EXE

- WINRAR.EXE

- XCOPY.EXE

-

vissza...

A Win32/Lovgate.AK féreg

az ideiglenes (Temp) mappában létrehozhatja

az alábbi fájlokat:

- .tmp.dir00

- .tmp

- .dmp

- .tmp.dll

- .tmp.dir00

- .tmp

- .dmp

- .tmp.dll

A Win32/Lovgate.AK létrehozza a

Admin$\ system32\ NETMANAGER. EXE

nevű fájlt.

|

A féreg

kódját tartalmazó fájlok az alábbi ikonnal jelennek meg:

|

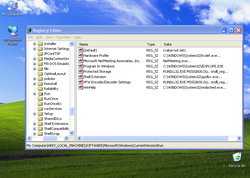

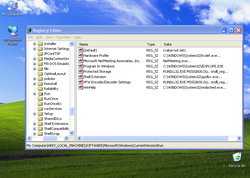

A Win32/Lovgate.AK féreg

a rendszerleíró adatbázisba az alábbi bejegyzéseket hozza létre, illetve módosítja (ha már létezik):

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\runServices] "COM++ System"="suchost.exe"

- [HKEY_CURRENT_USER\Software\Microsoft\Windows\ShellNoRoam\MUICache] "C:\WINDOWS\System32\NetMeeting.exe"="NetMeeting"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "Microsoft NetMeeting Associates, Inc."="NetMeeting.exe"

- [HKEY_USERS\S-1-5-21-1060284298-1770027372-839522115-1003\Software\Microsoft\Windows\ShellNoRoam\MUICache] "C:\WINDOWS\System32\NetMeeting.exe"="NetMeeting"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "Hardware Profile"="C:\WINDOWS\System32\hxdef.exe"

-

teljes lista...

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\runServices] "COM++ System"="suchost.exe"

- [HKEY_CURRENT_USER\Software\Microsoft\Windows\ShellNoRoam\MUICache] "C:\WINDOWS\System32\NetMeeting.exe"="NetMeeting"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "Microsoft NetMeeting Associates, Inc."="NetMeeting.exe"

- [HKEY_USERS\S-1-5-21-1060284298-1770027372-839522115-1003\Software\Microsoft\Windows\ShellNoRoam\MUICache] "C:\WINDOWS\System32\NetMeeting.exe"="NetMeeting"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "Hardware Profile"="C:\WINDOWS\System32\hxdef.exe"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "WinHelp"="C:\WINDOWS\System32\realsched.exe"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "Shell Extension"="C:\WINDOWS\System32\spollsv.exe"

- [HKEY_CLASSES_ROOT\txtfile\shell\open\command] "vptray.exe %1"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Classes\txtfile\shell\open\command] "vptray.exe %1"

- [HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Windows] "run"="RAVMOND.exe"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\runServices] "SystemTra"="C:\WINDOWS\SysTra.EXE"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "VFW Encoder/Decoder Settings"="RUNDLL32.EXE MSSIGN30.DLL ondll_reg"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "Program In Windows"="C:\WINDOWS\System32\IEXPLORE.EXE"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "Protected Storage"="RUNDLL32.EXE MSSIGN30.DLL ondll_reg"

-

vissza...

|

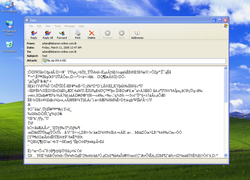

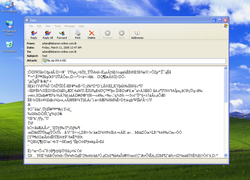

E-mail üzenetek

A Win32/Lovgate.AK féreg

a terjedése érdekében e-mail üzeneteket generál és ebben küldi tovább saját kódját.

A Win32/Lovgate.AK féreg

az alapértelmezés szerinti Windows mappában keres e-mail címeket.

A Win32/Lovgate.AK féreg

az alábbi kiterjesztésű fájlokban keres e-mail címeket:

- wab

- adb

- tbb

- dbx

- asp

- php

- sht

- htm

- txt

- pl

-

vissza...

|

A Win32/Lovgate.AK féreg

különböző karakteriszikájú e-mail-eket hoz létre. A vírusok, férgek ezt általában annak az érdekében teszik,

hogy a különböző domainekre megfelelő nyelvi szöveget tudjanak elküldeni.

Az összeállított e-mail üzenetek felépítése az alábbi:

Feladó |

A levél feladóját a megtámadott számítógépről gyűjti össze, illetve korábban megtámadott számítógépekről gyűjtötte össze.

|

Címzett |

A féreg

az e-mail üzeneteket az összegyűjtött címekre küldi el.

Nem küld e-mailt azonban az alábbi szavakat tartalmazó címekre:

- foo.

- .mil

- gov.

- .gov

- ruslis

- nodomai

- mydomai

- example

- inpris

- borlan

- sopho

- panda

- hotmail

- msn.

- icrosof

- syma

- avp

-

vissza...

|

Tárgy |

A levél lehetséges tárgya:

Re: <Original Subject>

|

Melléklet |

A féreg

által elküldött e-mail lehetséges mellékletei:

- the hardcore game-.pif

- Sex in Office.rm.scr

- Deutsch BloodPatch!.exe

- s3msong.MP3.pif

- Me_nude.AVI.pif

-

teljes lista...

- the hardcore game-.pif

- Sex in Office.rm.scr

- Deutsch BloodPatch!.exe

- s3msong.MP3.pif

- Me_nude.AVI.pif

- How to Crack all gamez.exe

- Macromedia Flash.scr

- SETUP.EXE

- Shakira.zip.exe

- dreamweaver MX (crack).exe

- StarWars2 - CloneAttack.rm.scr

- Industry Giant II.exe

- DSL Modem Uncapper.rar.exe

- joke.pif

- Britney spears nude.exe.txt.exe

- I am For u.doc.exe

-

vissza...

|

Feladó |

A levél feladóját a megtámadott számítógépről gyűjti össze, illetve korábban megtámadott számítógépekről gyűjtötte össze.

|

Címzett |

A féreg

az e-mail üzeneteket az összegyűjtött címekre küldi el.

Nem küld e-mailt azonban az alábbi szavakat tartalmazó címekre:

- foo.

- .mil

- gov.

- .gov

- ruslis

- nodomai

- mydomai

- example

- inpris

- borlan

- sopho

- panda

- hotmail

- msn.

- icrosof

- syma

- avp

-

vissza...

|

Tárgy |

A levélnek különböző tárgyai lehetnek. A lehetőségek az alábbiak:

A levél lehetséges tárgyai:

- ERROR

- Error

- HELLO

- HI

- Hello

- Hi

- MAIL DELIVERY SYSTEM

- MAIL TRANSACTION FAILED

- Mail Delivery System

- Mail Transaction Failed

- SERVER REPORT

- STATUS

- Server Report

- Status

- TEST

- Test

- hello

- hi

- test

-

vissza...

A tárgy mezője lehet üres is.

|

Melléklet |

A féreg

által elküldött e-mail melléklete többféle lehet. A lehetőségek az alábbiak:

Lehet a féreg

által elküldött e-mail mellékletének neve az alábbiak egyike:

- message

- test

- readme

- file

- document

- text

- data

- body

- doc

-

vissza...

Összeállíthatja a féreg

által elküldött e-mail mellékletének nevét véletlenszerű karakterekből.

A féreg

által elküldött e-mail mellékletének kiterjesztése lehet:

- bat

- cmd

- com

- exe

- pif

- scr

- zip

- bat

- cmd

- com

- exe

- pif

- scr

- zip

|

|

Biztonsági rések, sérülékenységek

A Win32/Lovgate.AK féreg

a terjedése érdekében kihasználja

a Microsoft MS03-026

, illetve

a Microsoft MS03-039

jelű sérülékenységét.

Hátsóajtó

A Win32/Lovgate.AK féreg

a TCP

135

porton nyit hátsóajtót.

A kapcsolódáshoz az alábbi felhasználói neveket használja:

A jelszavakat az alábbiakból választja:

- zxcv

- yxcv

- xxx

- win

- test123

- test

- temp123

- temp

- sybase

- super

- sex

- secret

- pwd

- pw123

- Password

- owner

- oracle

- mypc123

- mypc

- mypass123

- mypass

- love

- login

- Login

- Internet

- home

- godblessyou

- god

- enable

- database

- computer

- alpha

- admin123

- Admin

- abcd

- aaa

- 88888888

- 2600

- 2004

- 2003

- 123asd

- 123abc

- 123456789

- 1234567

- 123123

- 121212

- 11111111

- 110

- 007

- 00000000

- 000000

- pass

- 54321

- 12345

- password

- passwd

- server

- sql

- !@#$%^&*

- !@#$%^&

- !@#$%^

- !@#$%

- asdfgh

- asdf

- !@#$

- 1234

- 111

- root

- abc123

- 12345678

- abcdefg

- abcdef

- abc

- 888888

- 666666

- 111111

- admin

- administrator

- guest

- 654321

- 123456

- 321

- 123

-

vissza...