Elnevezések:

A különböző vírusvédelmek az egyes vírusokat, férgeket eltérő névvel illethetik.

Előfordulhat, hogy egy vírusvédelmi rendszer egy adott károkozó program különböző példányait különböző neveken azonosítja,

de az is elképzelhető, hogy különböző vírusokat, férgeket illet azonos néven.

Az alábbi lista tájékoztató jelleggel mutatja a legelterjedtebb vírusvédelmek elnevezését, mely természetesen még az adott vírusvédelmi rendszer különböző

verziója esetén is más és más lehet.

A Win32/Lovgate.N féreg

elnevezései az egyes vírusvédelmek szerint:

|

Avast

|

Win32:Lovgate-L

|

|

AVG

|

I-Worm/Lovgate.L

|

|

BitDefender

|

Generic.LovGate.87491CE8

|

|

F-PROT

|

W32/Lovgate.CE@mm

|

|

F-Secure

|

Email-Worm.Win32.LovGate.l

|

|

Ikarus

|

Email-Worm.Win32.LovGate.l

|

|

Kaspersky

|

Email-Worm.Win32.LovGate.l

|

|

McAfee

|

W32/Lovgate.h@M(Virus)

|

|

Microsoft

|

Win32/Lovgate.L@mm

|

|

NOD32 (ESET)

|

Win32/Lovgate.N

|

|

Norton Antivirus

|

W32.HLLW.Lovgate.G@mm

|

|

Panda

|

W32/Lovgate.BT.worm

|

|

Rising Antivirus

|

Worm.LovGate.u

|

|

Sophos

|

W32/Lovgate-M

|

|

Trend Micro

|

PE_LOVGATE.L

|

|

VirusBuster

|

I-Worm.LovGate.W

|

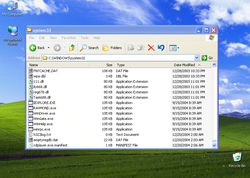

Telepítés:

|

A féreg

az alábbi fájlokat hozza létre:

A Windows System32 mappájában (alapértelmezés szerint C:\Windows\System32):

- WinDriver.exe

- WinGate.exe

- WinHelp.exe

- iexplore.exe

- ravmond.exe

-

teljes lista...

- WinDriver.exe

- WinGate.exe

- WinHelp.exe

- iexplore.exe

- ravmond.exe

- winrpc.exe

- 111.dll

- Task688.dll

- ily668.dll

- kernel66.dll

- reg678.dll

-

vissza...

A megosztott mappákban:

- Are you looking for Love.doc.exe

- autoexec.bat

- The world of lovers.txt.exe

- How To Hack Websites.exe

- Panda Titanium Crack.zip.exe

-

teljes lista...

- Are you looking for Love.doc.exe

- autoexec.bat

- The world of lovers.txt.exe

- How To Hack Websites.exe

- Panda Titanium Crack.zip.exe

- Mafia Trainer!!!.exe

- 100 free essays school.pif

- AN-YOU-SUCK-IT.txt.pif

- Sex_For_You_Life.JPG.pif

- CloneCD + crack.exe

- Age of empires 2 crack.exe

- MoviezChannelsInstaler.exe

- Star Wars II Movie Full Downloader.exe

- Winrar + crack.exe

- SIMS FullDownloader.zip.exe

- MSN Password Hacker and Stealer.exe

-

vissza...

A Win32/Lovgate.N létrehozza a

NetServices. exe

nevű fájlt.

|

A Win32/Lovgate.N féreg

az alábbi mutexeket hozza létre:

- I---WORM---IPC---20168

- I-WORM-Local-Remote-20168 Running!

- I---WORM---IPC---20168

- I-WORM-Local-Remote-20168 Running!

A Win32/Lovgate.N féreg

leállítja azon folyamatokat, melyek nevében szerepelnek a következő szótöredékek:

- rising

- SkyNet

- Symantec

- McAfee

- Gate

- Rfw.exe

- RavMon.exe

- kill

- NAV

- Duba

- KAV

-

vissza...

A Win32/Lovgate.N féreg

LocalSystem

néven hoz létre szervizt.

A szerviz bővebb leírásaként

Windows Management Instrumentation Driver Extension

-t állít be.

E-mail üzenetek

A Win32/Lovgate.N féreg

a terjedése érdekében e-mail üzeneteket generál és ebben küldi tovább saját kódját.

A Win32/Lovgate.N féreg

az alapértelmezés szerinti Windows mappában keres e-mail címeket.

A Win32/Lovgate.N féreg

a(z)

ht*

kiterjesztésű fájlokban keres e-mail címeket.

|

|

A Win32/Lovgate.N féreg

különböző karakteriszikájú e-mail-eket hoz létre. A vírusok, férgek ezt általában annak az érdekében teszik,

hogy a különböző domainekre megfelelő nyelvi szöveget tudjanak elküldeni.

Az összeállított e-mail üzenetek felépítése az alábbi:

Tárgy |

A levél lehetséges tárgyai:

- Reply to this!

- Let's Laugh

- Last Update

- for you

- Great

- Help

- Attached one Gift for u..

- Hi Dear

- See the attachement

-

vissza...

|

Melléklet |

A féreg

által elküldött e-mail lehetséges mellékletei:

- About_Me.txt.pif

- driver.exe

- Doom3 Preview!!!.exe

- enjoy.exe

- YOU_are_FAT!.TXT.pif

-

teljes lista...

- About_Me.txt.pif

- driver.exe

- Doom3 Preview!!!.exe

- enjoy.exe

- YOU_are_FAT!.TXT.pif

- Source.exe

- Interesting.exe

- README.TXT.pif

- images.pif

- Pics.ZIP.scr

-

vissza...

|

Tárgy |

A levél lehetséges tárgya:

Re: <Original Subject>

|

Melléklet |

A féreg

által elküldött e-mail lehetséges mellékletei:

- the hardcore game-.pif

- Sex in Office.rm.scr

- Deutsch BloodPatch!.exe

- s3msong.MP3.pif

- Me_nude.AVI.pif

-

teljes lista...

- the hardcore game-.pif

- Sex in Office.rm.scr

- Deutsch BloodPatch!.exe

- s3msong.MP3.pif

- Me_nude.AVI.pif

- How to Crack all gamez.exe

- Macromedia Flash.scr

- SETUP.EXE

- Shakira.zip.exe

- dreamweaver MX (crack).exe

- StarWars2 - CloneAttack.rm.scr

- Industry Giant II.exe

- DSL Modem Uncapper.rar.exe

- joke.pif

- Britney spears nude.exe.txt.exe

- I am For u.doc.exe

-

vissza...

|

|

Hátsóajtó

A Win32/Lovgate.N féreg

az alábbi TCP portokon nyit hátsóajtót:

A(z)

hello_zyx@163.com

e-mail címre értesítést küld, ha sikerült megnyitnia a hátsóajtót. Erre a címre elküldi a számítógépről összegyűjtött információkat is.

A kapcsolódáshoz az alábbi felhasználói neveket használja:

A jelszavakat az alábbiakból választja:

- zxcv

- yxcv

- xxx

- win

- test123

- test

- temp123

- temp

- sybase

- super

- sex

- secret

- pwd

- pw123

- Password

- owner

- oracle

- mypc123

- mypc

- mypass123

- mypass

- love

- login

- Login

- Internet

- home

- godblessyou

- god

- enable

- database

- computer

- alpha

- admin123

- Admin

- abcd

- aaa

- 88888888

- 2600

- 2003

- 2002

- 123asd

- 123abc

- 123456789

- 1234567

- 123123

- 121212

- 11111111

- 110

- 007

- 00000000

- 000000

- pass

- 54321

- 12345

- password

- passwd

- server

- sql

- !@#$%^&*

- !@#$%^&

- !@#$%^

- !@#$%

- asdfgh

- asdf

- !@#$

- 1234

- 111

- root

- abc123

- 12345678

- abcdefg

- abcdef

- abc

- 888888

- 666666

- 111111

- admin

- administrator

- guest

- 654321

- 123456

- 321

- 123

-

vissza...