Elnevezések:

A különböző vírusvédelmek az egyes vírusokat, férgeket eltérő névvel illethetik.

Előfordulhat, hogy egy vírusvédelmi rendszer egy adott károkozó program különböző példányait különböző neveken azonosítja,

de az is elképzelhető, hogy különböző vírusokat, férgeket illet azonos néven.

Az alábbi lista tájékoztató jelleggel mutatja a legelterjedtebb vírusvédelmek elnevezését, mely természetesen még az adott vírusvédelmi rendszer különböző

verziója esetén is más és más lehet.

A Win32/Mydoom.AE.3 féreg

elnevezései az egyes vírusvédelmek szerint:

|

Avast

|

Win32:Bofra-D

|

|

AVG

|

I-Worm/Bofra

|

|

BitDefender

|

Generic.Korgo.833C9FA2

|

|

e-Trust

|

Win32/Bofra.A

|

|

F-PROT

|

W32/Mydoom.AJ@mm

|

|

F-Secure

|

Email-Worm.Win32.Bofra.c

|

|

Ikarus

|

IM-Worm.Win32.Sumom.C

|

|

Kaspersky

|

Email-Worm.Win32.Bofra.c

|

|

McAfee

|

W32/Mydoom.gen@MM(Virus)

|

|

Microsoft

|

Win32/Bofra.D@mm

|

|

NOD32 (ESET)

|

Win32/Mydoom.AE

|

|

Norton Antivirus

|

W32.Bofra.A@mm

|

|

Panda

|

W32/Bofra.E.worm

|

|

Rising Antivirus

|

Worm.Bofra.d

|

|

Sophos

|

W32/Bofra-E

|

|

Trend Micro

|

WORM_BOFRA.GEN

|

|

VirusBuster

|

I-Worm.Bofra.D

|

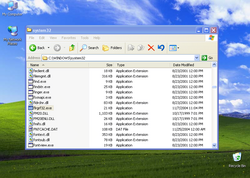

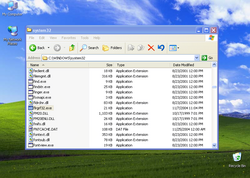

Telepítés:

|

A Win32/Mydoom.AE.3 féreg

a Windows System mappájában (alapértelmezés szerint C:\Windows\System) véletlenszerűen generált névvel fájl(oka)t hoz létre, melyeknek kiterjesztése

.exe.

|

|

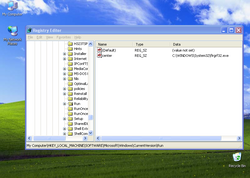

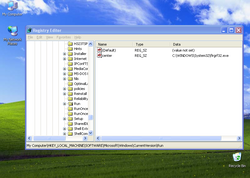

A Win32/Mydoom.AE.3 féreg

a rendszerleíró adatbázisba az alábbi bejegyzéseket hozza létre, illetve módosítja (ha már létezik):

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ComExplore]

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ComExplore\Version]

- [HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ComExplore]

- [HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ComExplore\Version]

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ComExplore]

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ComExplore\Version]

- [HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ComExplore]

- [HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ComExplore\Version]

A Win32/Mydoom.AE.3 féreg

a rendszerleíró adatbázisba az alábbi helyeken hoz létre bejegyzéseket, melyeket kiegészít a létrehozott .exe fájlok nevével:

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "Reactor3"="C:\Windows\System32\"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "Rhino"="C:\Windows\System32\"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "center"="C:\Windows\System32\"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "Reactor3"="C:\Windows\System32\"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "Rhino"="C:\Windows\System32\"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "center"="C:\Windows\System32\"

A Win32/Mydoom.AE.3 féreg

a rendszerleíró adatbázisból az alábbi bejegyzéseket törli:

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "Rhino"="C:\Windows\System32\"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "reactor"="C:\Windows\System32\"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "center"="C:\Windows\System32\"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "Rhino"="C:\Windows\System32\"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "reactor"="C:\Windows\System32\"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "center"="C:\Windows\System32\"

|

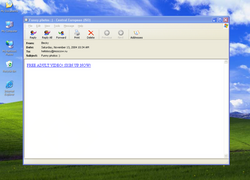

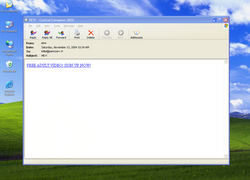

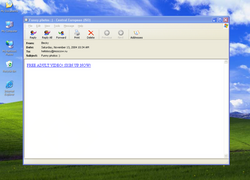

E-mail üzenetek

A Win32/Mydoom.AE.3 féreg

a terjedése érdekében e-mail üzeneteket generál és ebben küldi tovább saját kódját.

A Win32/Mydoom.AE.3 féreg

az alábbi kiterjesztésű fájlokban keres e-mail címeket:

- wab

- adb

- tbb

- dbx

- asp

- php

- sht

- htm

- txt

-

vissza...

A Win32/Mydoom.AE.3 féreg

az üzenetek elküldéséhez használt SMTP szerverek kereséséhez az aktuális domain elé illesztett alábbi előtagokkal próbálkozik:

- gate.

- relay.

- mail1.

- mxs.

- mx1.

- smtp.

- mail.

- mx.

-

vissza...

|

Az összeállított e-mail üzenetek felépítése az alábbi:

|

Biztonsági rések, sérülékenységek

A Win32/Mydoom.AE.3 féreg

a terjedése érdekében kihasználja a Microsoft MS04-040

jelű sérülékenységét.

Hátsóajtó

A Win32/Mydoom.AE.3 féreg

az alábbi TCP portokon nyit hátsóajtót:

A Win32/Mydoom.AE.3 féreg

az alábbi IRC szerverekhez csatlakozik:

- ozbytes.dal.net

- broadway.ny.us.dal.net

- coins.dal.net

- lulea.se.eu.undernet.org

- diemen.nl.eu.undernet.org

-

teljes lista...

- ozbytes.dal.net

- broadway.ny.us.dal.net

- coins.dal.net

- lulea.se.eu.undernet.org

- diemen.nl.eu.undernet.org

- london.uk.eu.undernet.org

- washington.dc.us.undernet.org

- los-angeles.ca.us.undernet.org

- brussels.be.eu.undernet.org

- caen.fr.eu.undernet.org

- flanders.be.eu.undernet.org

- graz.at.eu.undernet.org

-

vissza...