Elnevezések:

A különböző vírusvédelmek az egyes vírusokat, férgeket eltérő névvel illethetik.

Előfordulhat, hogy egy vírusvédelmi rendszer egy adott károkozó program különböző példányait különböző neveken azonosítja,

de az is elképzelhető, hogy különböző vírusokat, férgeket illet azonos néven.

Az alábbi lista tájékoztató jelleggel mutatja a legelterjedtebb vírusvédelmek elnevezését, mely természetesen még az adott vírusvédelmi rendszer különböző

verziója esetén is más és más lehet.

A Win32/Persky.H féreg

elnevezései az egyes vírusvédelmek szerint:

|

AVG

|

I-Worm/Stration.ESL

|

|

Avira

|

WORM/Skipi.A.3

|

|

BitDefender

|

Win32.HLLW.Crazy.A

|

|

e-Trust

|

Win32/Pykbub.D

|

|

F-Secure

|

Worm.Win32.Skipi.b

|

|

Ikarus

|

Worm.Win32.Skipi.b

|

|

Kaspersky

|

Worm.Win32.Skipi.b

|

|

McAfee

|

W32/Pykse.worm.b(Virus)

|

|

NOD32 (ESET)

|

Win32/Persky.H

|

|

Microsoft

|

Win32/Pykspa.A

|

|

Norton Antivirus

|

W32.Pykspa.D

|

|

Rising Antivirus

|

Trojan.Win32.QHost.nf

|

|

Sophos

|

W32/Pykse-C

|

|

Trend Micro

|

WORM_SKIPI.A

|

|

VirusBuster

|

Worm.Skipi.A

|

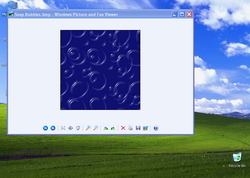

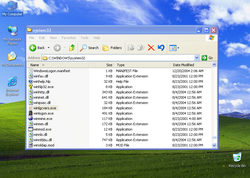

Telepítés:

A féreg

a saját kódjának telepítése során az alábbi ablako(ka)t jeleníti meg a képernyőn:

|

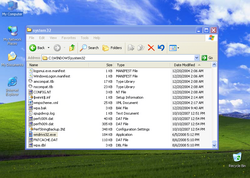

A Win32/Persky.H féreg

a Windows System32 mappájában (alapértelmezés szerint C:\Windows\System32) létrehozza

az alábbi fájlokat:

- mshtmldat32.exe

- sdrivew32.exe

- winlgcvers.exe

- wndrivs32.exe

- mshtmldat32.exe

- sdrivew32.exe

- winlgcvers.exe

- wndrivs32.exe

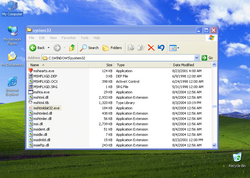

A Win32/Persky.H féreg

letörli az alábbi fájlokat:

- mshtmldat32.exe

- ndrivs32.exe

- sdrivew32.exe

- wndrivs32.exe

- winlgcvers.exe

- mshtmldat32.exe

- ndrivs32.exe

- sdrivew32.exe

- wndrivs32.exe

- winlgcvers.exe

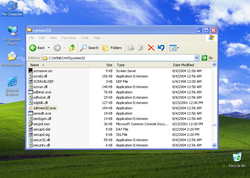

Az összes cserélhető meghajtón létrehozza az alábbi fájlokat:

|

A Win32/Persky.H féreg

pyksp2.0.0.3gM-2oo8&-825190

néven hoz létre mutexet.

A Win32/Persky.H féreg

leállítja az alábbi folyamatokat:

Támadás az interneten

A féreg

módosítja a host fájlt, ezáltal az alábbi webcímek elérhetetlenné válnak:

- antivirus.esaugumas.lt

- aonealarm.com

- avast.com

- avp.com

- barracudanetworks.com

-

teljes lista...

Hátsóajtó

Az alábbi fájlokat tölti le a webről a háttérben:

- http://www.fakme.org/erotic-gallerys/usr5d8c/dsc027.jpg

- http://www.myimagespace.net/erotic-gallerys/usr5d8c/dsc027.jpg

- http://www.fakme.org/erotic-gallerys/usr5d8c/dsc027.jpg

- http://www.myimagespace.net/erotic-gallerys/usr5d8c/dsc027.jpg

A letöltött fájl(oka)t

C:\Windows\System32\drnnctop.exe

néven menti el.

A Win32/Persky.H féreg

az alábbi üzenetekkel küldi át a víruskódot:

- (devil)

- (mm) kaip as taves noriu

- (rofl)

- :)

- :D

- :S

- as net nezinau ka tavo vietoj daryciau

- cia biski su photoshopu pazaidziau bet

- cia tu isimetei ?

- esi?

- geras ane ?

- haha lol

- hey

- how are u ? :)

- I used photoshop and edited it

- kas cia tavim taip isderge ? =]]

- labas

- look

- look what crazy photo Tiffany sent to me

- matai :D

- now u populr

- oh sry not for u

- oops sorry please don't look there :S

- pala biski

- patinka?

- really funny

- this (happy) sexy one

- u happy ?

- what ur friend name wich is in photo ?

- where I put ur photo :D

- you checked ?

- your photos looks realy nice

- zek kur tavo foto metos isdergta

- ziurek kur tavo foto imeciau :D

-

vissza...

A Win32/Persky.H féreg

a(z)

Skype

csevegőprogramot használja.