Elnevezések:

A különböző vírusvédelmek az egyes vírusokat, férgeket eltérő névvel illethetik.

Előfordulhat, hogy egy vírusvédelmi rendszer egy adott károkozó program különböző példányait különböző neveken azonosítja,

de az is elképzelhető, hogy különböző vírusokat, férgeket illet azonos néven.

Az alábbi lista tájékoztató jelleggel mutatja a legelterjedtebb vírusvédelmek elnevezését, mely természetesen még az adott vírusvédelmi rendszer különböző

verziója esetén is más és más lehet.

A Win32/Pikachu féreg

elnevezései az egyes vírusvédelmek szerint:

|

Avast

|

Win32:Pikachu-DBP

|

|

AVG

|

I-Worm/Pikachu

|

|

Avira

|

WORM/Pikachu.A

|

|

BitDefender

|

Win32.Pikachu.B@mm

|

|

F-PROT

|

W32/TrojanX.FFD

|

|

Fortinet

|

W32/Pikachu.A@mm

|

|

F-Secure

|

Email-Worm.Win32.Pikachu

|

|

Ikarus

|

Email-Worm.Win32.Pikachu

|

|

Kaspersky

|

Email-Worm.Win32.Pikachu

|

|

McAfee

|

Pokey.a(Trojan)

|

|

NOD32 (ESET)

|

Win32/Pikachu

|

|

Norton Antivirus

|

W32.Pokey.Worm

|

|

Panda

|

W32/Pikachu

|

|

Rising Antivirus

|

Worm.Mail.Pikachu.f

|

|

Trend Micro

|

WORM_Generic

|

|

VirusBuster

|

Worm.Pikachu.D

|

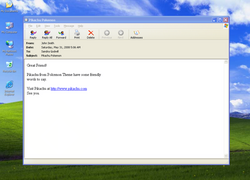

Telepítés:

A féreg

a saját kódjának telepítése során az alábbi ablako(ka)t jeleníti meg a képernyőn:

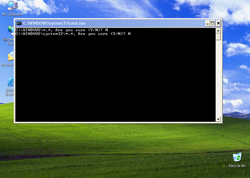

A Win32/Pikachu féreg

a következő sorokat hozzáadja az autoexec.bat fájlhoz:

@ECHO OFF

del C:\ WINDOWS\*.*

del C:\ WINDOWS\SYSTEM\*.*

E-mail üzenetek

A Win32/Pikachu féreg

a terjedése érdekében e-mail üzeneteket generál és ebben küldi tovább saját kódját.

|

Az összeállított e-mail üzenetek felépítése az alábbi:

Feladó |

A levél feladóját a megtámadott számítógépről gyűjti össze, illetve korábban megtámadott számítógépekről gyűjtötte össze.

|

Tárgy |

A levél lehetséges tárgya:

Pikachu Pokemon

|

Szöveg |

Az e-mail szövege:

Great Friend!

Pikachu from Pokemon Theme have some friendly

words to say.

Visit Pikachu at http://www.pikachu.com

See you.

A féreg

által elküldött e-mail törzsében a(z)

http://www.pikachu.com

hivatkozás található.

|

|

Tevékenységek

feltétel |

működése során

|

tevékenység |

tönkreteszi a(z)

C:\autoexec.bat

fájlt

|

feltétel |

az üzenetablakban feltett kérdésre a felhasználó megerősítő választ ad

|

tevékenység |

kitörli az alábbi mappák tartalmát:

- C:\Windows\

- C:\Windows\System\

- C:\Windows\

- C:\Windows\System\

|