Elnevezések:

A különböző vírusvédelmek az egyes vírusokat, férgeket eltérő névvel illethetik.

Előfordulhat, hogy egy vírusvédelmi rendszer egy adott károkozó program különböző példányait különböző neveken azonosítja,

de az is elképzelhető, hogy különböző vírusokat, férgeket illet azonos néven.

Az alábbi lista tájékoztató jelleggel mutatja a legelterjedtebb vírusvédelmek elnevezését, mely természetesen még az adott vírusvédelmi rendszer különböző

verziója esetén is más és más lehet.

A Win32/PSW.Vipgsm féreg

elnevezései az egyes vírusvédelmek szerint:

|

Avast

|

Win32:Vipgsm-36

|

|

AVG

|

I-Worm/Monikey.C

|

|

Avira

|

TR/Dldr.Small.bgd.3

|

|

BitDefender

|

Win32.Bagle.BY

|

|

F-PROT

|

W32/Vipgsm.A.gen!Eldorado

|

|

F-Secure

|

Email-Worm.Win32.Monikey.a

|

|

Ikarus

|

Trojan-PWS.Win32.Vipgsm.ah

|

|

Kaspersky

|

Email-Worm.Win32.Monikey.a

|

|

McAfee

|

W32/Monikey.gen(Virus)

|

|

NOD32 (ESET)

|

a variant of Win32/PSW.Vipgsm

|

|

Microsoft

|

Win32/Monikey.J@mm

|

|

Norton Antivirus

|

W32.Beagle.CH@mm

|

|

Panda

|

Trj/Vipgsm.W

|

|

Rising Antivirus

|

Worm.Mail.Win32.Monikey.a

|

|

Trend Micro

|

TROJ_Generic

|

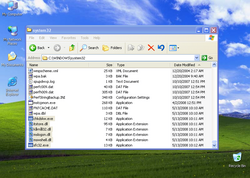

Telepítés:

|

A Win32/PSW.Vipgsm féreg

a Windows System32 mappájában (alapértelmezés szerint C:\Windows\System32) létrehozza

az alábbi fájlokat:

- chkdskw.exe

- itstore.dll

- mslogon.dll

- mstcpmon.exe

- mswshell.dll

- sfc32.exe

- chkdskw.exe

- itstore.dll

- mslogon.dll

- mstcpmon.exe

- mswshell.dll

- sfc32.exe

A Win32/PSW.Vipgsm féreg

a Windows System32 mappájában (alapértelmezés szerint C:\Windows\System32) véletlenszerűen generált névvel fájl(oka)t hoz létre, melyeknek kiterjesztése

.dll.

A Win32/PSW.Vipgsm féreg

a merevlemez(ek) főkönyvtárában létrehozza

a(z)

msn.log

nevű fájlt.

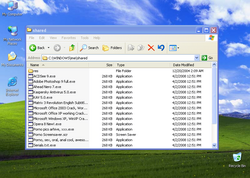

A Win32/PSW.Vipgsm féreg

a megosztott mappákban létrehozza

az alábbi fájlokat:

- ACDSee 9.exe

- Adobe Photoshop 9 full.exe

- Ahead Nero 7.exe

- Kaspersky Antivirus 5.0.exe

- KAV 5.0.exe

-

teljes lista...

- ACDSee 9.exe

- Adobe Photoshop 9 full.exe

- Ahead Nero 7.exe

- Kaspersky Antivirus 5.0.exe

- KAV 5.0.exe

- Matrix 3 Revolution English Subtitles.exe

- Microsoft Office 2003 Crack, Working!.exe

- Microsoft Office XP working Crack, Keygen.exe

- Microsoft Windows XP, WinXP Crack, working Keygen.exe

- Opera 8 New!.exe

- Porno pics arhive, xxx.exe

- Porno Screensaver.scr

- Porno, sex, oral, anal cool, awesome!!.exe

- Serials.txt.exe

- WinAmp 5 Pro Keygen Crack Update.exe

- WinAmp 6 New!.exe

- Windown Longhorn Beta Leak.exe

- Windows Sourcecode update.doc.exe

- XXX hardcore images.exe

-

vissza...

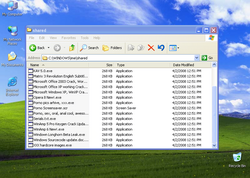

|

A Win32/PSW.Vipgsm féreg

a C:\Windows\Win.ini fájl [windows] szekciójába az alábbi bejegyzéseket teszi:

[Chkdsk]Checked=1

[GUID]GUID=<random>

A Win32/PSW.Vipgsm féreg

az alábbi mutexeket hozza létre:

- âcMuXxXxTENYKSDesignedAsTheFollowerOfSkynet-D

- 'D'r'o'p'p'e'd'S'k'y'N'e't'

- _-oOaxX|-+S+-+k+-+y+-+N+-+e+-+t+-|XxKOo-_

- [SkyNet.cz]SystemsMutex

- AdmSkynetJklS003

- ____--->>>>U<<<<--____

- _-oO]xX|-S-k-y-N-e-t-|Xx[Oo-_

- âcMuXxXxTENYKSDesignedAsTheFollowerOfSkynet-D

- 'D'r'o'p'p'e'd'S'k'y'N'e't'

- _-oOaxX|-+S+-+k+-+y+-+N+-+e+-+t+-|XxKOo-_

- [SkyNet.cz]SystemsMutex

- AdmSkynetJklS003

- ____--->>>>U<<<<--____

- _-oO]xX|-S-k-y-N-e-t-|Xx[Oo-_

E-mail üzenetek

A Win32/PSW.Vipgsm féreg

a terjedése érdekében e-mail üzeneteket generál és ebben küldi tovább saját kódját.

A Win32/PSW.Vipgsm féreg

a(z)

[HKEY_LOCAL_MACHINE\Software\Microsoft\WAB\WAB4\Wab File Name]

regisztrációs bejegyzést használja az email címek kereséséhez.

Támadás az interneten

A féreg

megkísérel a(z)

www.siemensc60.info

webcímre csatlakozni.

A féreg

módosítja a host fájlt, ezáltal az alábbi webcímek elérhetetlenné válnak:

- avp.com

- ca.com

- customer.symantec.com

- dispatch.mcafee.com

- download.mcafee.com

-

teljes lista...