Elnevezések:

A különböző vírusvédelmek az egyes vírusokat, férgeket eltérő névvel illethetik.

Előfordulhat, hogy egy vírusvédelmi rendszer egy adott károkozó program különböző példányait különböző neveken azonosítja,

de az is elképzelhető, hogy különböző vírusokat, férgeket illet azonos néven.

Az alábbi lista tájékoztató jelleggel mutatja a legelterjedtebb vírusvédelmek elnevezését, mely természetesen még az adott vírusvédelmi rendszer különböző

verziója esetén is más és más lehet.

A Win32/Spy.Bankpatch.AR trójai

elnevezései az egyes vírusvédelmek szerint:

|

Avast

|

Win32:Patched-JP

|

|

AVG

|

Pakes.BFH

|

|

Avira

|

TR/Banker.MultiBanker.BJ

|

|

BitDefender

|

Trojan.Generic.1433356

|

|

e-Trust

|

Win32/Banker!generic

|

|

F-Secure

|

Trojan:W32/MultiBanker.gen!A

|

|

Ikarus

|

Trojan-Banker.Win32.MultiBanker

|

|

Kaspersky

|

Trojan-Banker.Win32.MultiBanker.bj

|

|

McAfee

|

PWS-Bankpatch.gen (Trojan)

|

|

NOD32 (ESET)

|

Win32/Spy.Bankpatch.AR

|

|

Microsoft

|

Win32/Alvabrig.A

|

|

Norton Antivirus

|

Trojan.Bankpatch.C

|

|

Sophos

|

Troj/BankPh-Gen

|

|

Trend Micro

|

TROJ_Generic.DIT

|

|

VirusBuster

|

Trojan.Bankpatch.Gen

|

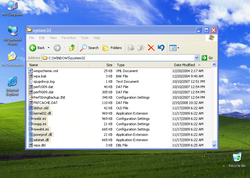

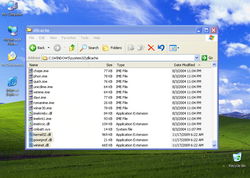

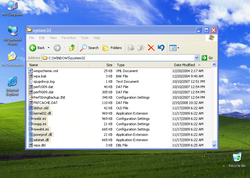

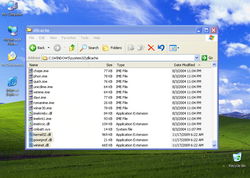

Telepítés:

|

A Win32/Spy.Bankpatch.AR trójai

a Windows System32 mappájában (alapértelmezés szerint C:\Windows\System32) létrehozza

az alábbi fájlokat:

- \dllcache\kernel32.dll

- \dllcache\powrprof.dll

- \dllcache\wininwt.dll

- <random>

- <random>.dll

- <random>.ini

- <random>.old

- \dllcache\kernel32.dll

- \dllcache\powrprof.dll

- \dllcache\wininwt.dll

- <random>

- <random>.dll

- <random>.ini

- <random>.old

|

|

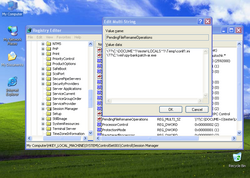

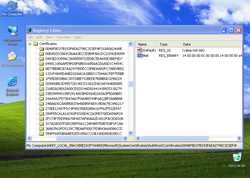

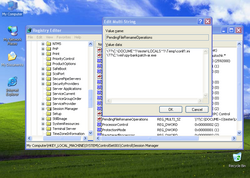

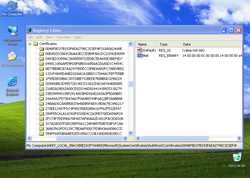

A Win32/Spy.Bankpatch.AR trójai

a rendszerleíró adatbázisba az alábbi bejegyzéseket hozza létre, illetve módosítja (ha már létezik):

- [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\Session Manager] "PendingFileRenameOperations"="\??\C:\DOCUME~1\tester\LOCALS~1\Temp\conlf1.ini\??\<actualdrive>:\<actualdir>\<actualfile>"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings] "BEC"="06"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings] "lwh"="http://blchanta.com"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SystemCertificates\AuthRoot\Certificates\0048F8D37B153F6EA2798C323EF4F318A5624A9E] "Blob"=hex:04 00 00 00 01 00 00 00 10 00 00 00 15 B2 98 A3 54 70 40 48 70 3A 37 55 82 C4 5A FA 19 00 00 00 01 00 00 00 10 00 00 00 15 87 55 D5 C7 D7 DA 36 2F 16 5B 9A 47 7E E5 3C 0B 00 00 00 01 00 00 00 50 00 00 00 43 00 65 00 72 00 74 00 69 00 73 00 69 00 67 00 6E 00 20 00 41 00 75 00 74 00 6F 00 72 00 69 00 64 00 61 00 64 00 65 00 20 00 43 00 65 00 72 00 74 00 69 00 66 00 69 00 63 00 61 00 64 00 6F 00 72 00 61 00 20 00 41 00 43 00 31 00 53 00 00 00 09 00 00 00 01 00 00 00 16 00 00 00 30 14 06 08 2B 06 01 05 05 07 03 04 06 08 2B 06 01 05 05 07 03 01 03 00 00 00 01 00 00 00 14 00 00 00 00 48 F8 D3 7B 15 3F 6E A2 79 8C 32 3E F4 F3 18 A5 62 4A 9E 14 00 00 00 01 00 00 00 14 00 00 00 A4 A5 D4 D1 5F A0 C9 A8 4B 20 8D AC 4B 71 64 5D D1 C6 18 50 20 00 00 00 01 00 00 00 68 02 00 00 30 82 02 64 30 82 01 CD A0 03 02 01 02 02 01 05 30 0D 06 09 2A 86 48 86 F7 0D 01 01 04 05 00 30 6F 31 0B 30 09 06 03 55 04 06 13 02 42 52 31 2E 30 2C 06 03 55 04 0A 13 25 43 65 72 74 69 73 69 67 6E 20 43 65 72 74 69 66 69 63 61 64 6F 72 61 20 44 69 67 69 74 61 6C 20 4C 74 64 61 2E 31 30 30 2E 06 03 55 04 0B 13 27 43 65 72 74 69 73 69 67 6E 20 41 75 74 6F 72 69 64 61 64 65 20 43 65 72 74 69 66 69 63 61 64 6F 72 61 20 41 43 31 53 30 1E 17 0D 39 39 30 36 32 37 30 30 30 30 30 30 5A 17 0D 31 38 30 36 32 37 30 30 30 30 30 30 5A 30 6F 31 0B 30 09 06 03 55 04 06 13 02 42 52 31 2E 30 2C 06 03 55 04 0A 13 25 43 65 72 74 69 73 69 67 6E 20 43 65 72 74 69 66 69 63 61 64 6F 72 61 20 44 69 67 69 74 61 6C 20 4C 74 64 61 2E 31 30 30 2E 06 03 55 04 0B 13 27 43 65 72 74 69 73 69 67 6E 20 41 75 74 6F 72 69 64 61 64 65 20 43 65 72 74 69 66 69 63 61 64 6F 72 61 20 41 43 31 53 30 81 9F 30 0D 06 09 2A 86 48 86 F7 0D 01 01 01 05 00 03 81 8D 00 30 81 89 02 81 81 00 B0 C0 95 EB A3 C5 41 F8 9B 6F 71 63 8E 91 11 57 F9 03 C7 68 9A 1A 9C 61 F0 C3 0F 0C 97 62 88 7E 26 01 35 7D FD F1 6F 4F 17 95 AA 7E F2 BB BC EF E2 76 73 61 95 36 51 83 3E 84 E8 3F BA 57 36 37 94 13 6C 92 64 1F 94 0D EB 54 2F 51 5A E5 28 5E F0 92 86 E7 E4 6D 21 7A 5F 37 0B E7 5B BD 2D 02 A8 81 F9 3F CB 14 C8 BC A4 C5 E3 D1 CB 37 DC AB E5 87 AA F2 0B 98 2E 7A CF CC 1E C2 7F E8 FD 01 02 03 01 00 01 A3 10 30 0E 30 0C 06 03 55 1D 13 04 05 30 03 01 01 FF 30 0D 06 09 2A 86 48 86 F7 0D 01 01 04 05 00 03 81 81 00 1B AE A9 D8 76 BC 7A 9E F8 8B 1A E7 FB 45 D3 5E 30 0E 93 BD F8 A9 5D 03 42 9B F0 64 C6 79 3D 43 69 3C 40 A1 36 46 48 82 56 E8 88 F0 3A 95 E6 BE E8 A1 B6 40 BD FF D6 2C AD A1 33 06 73 78 02 65 E9 ED 7B 7B 49 84 6D 64 D3 F3 9D 9B 6C 9F E1 43 03 98 60 C0 B5 D3 E5 EB 48 A9 49 62 E2 B9 CE CC 24 0A D8 22 C1 3D 37 30 04 9C 75 FE 88 BA 04 A5 7A A2 00 DE ED 01 1D A6 39 13 A4 6C D8 B5 9A A2

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SystemCertificates\AuthRoot\Certificates\00EA522C8A9C06AA3ECCE0B4FA6CDC21D92E8099] "Blob"=hex:04 00 00 00 01 00 00 00 10 00 00 00 3E 80 17 5B AD D7 7C 10 4B F9 41 B0 CF 16 42 B0 19 00 00 00 01 00 00 00 10 00 00 00 71 65 9B 2A A8 6A 51 70 64 EB 4F 42 48 B3 84 76 03 00 00 00 01 00 00 00 14 00 00 00 00 EA 52 2C 8A 9C 06 AA 3E CC E0 B4 FA 6C DC 21 D9 2E 80 99 09 00 00 00 01 00 00 00 16 00 00 00 30 14 06 08 2B 06 01 05 05 07 03 04 06 08 2B 06 01 05 05 07 03 01 0B 00 00 00 01 00 00 00 6C 00 00 00 4A 00 61 00 70 00 61 00 6E 00 20 00 43 00 65 00 72 00 74 00 69 00 66 00 69 00 63 00 61 00 74 00 69 00 6F 00 6E 00 20 00 53 00 65 00 72 00 76 00 69 00 63 00 65 00 73 00 2C 00 20 00 49 00 6E 00 63 00 2E 00 20 00 53 00 65 00 63 00 75 00 72 00 65 00 53 00 69 00 67 00 6E 00 20 00 52 00 6F 00 6F 00 74 00 43 00 41 00 32 00 00 00 14 00 00 00 01 00 00 00 14 00 00 00 AB 06 44 40 2A 02 F0 56 E2 92 05 07 47 7D 02 94 76 27 61 8F 20 00 00 00 01 00 00 00 2D 03 00 00 30 82 03 29 30 82 02 11 02 08 5F 60 58 5F 00 00 00 00 30 0D 06 09 2A 86 48 86 F7 0D 01 01 05 05 00 30 57 31 0B 30 09 06 03 55 04 06 13 02 4A 50 31 2B 30 29 06 03 55 04 0A 13 22 4A 61 70 61 6E 20 43 65 72 74 69 66 69 63 61 74 69 6F 6E 20 53 65 72 76 69 63 65 73 2C 20 49 6E 63 2E 31 1B 30 19 06 03 55 04 03 13 12 53 65 63 75 72 65 53 69 67 6E 20 52 6F 6F 74 43 41 32 30 1E 17 0D 39 39 30 39 31 35 31 35 30 30 30 31 5A 17 0D 32 30 30 39 31 35 31 34 35 39 35 39 5A 30 57 31 0B 30 09 06 03 55 04 06 13 02 4A 50 31 2B 30 29 06 03 55 04 0A 13 22 4A 61 70 61 6E 20 43 65 72 74 69 66 69 63 61 74 69 6F 6E 20 53 65 72 76 69 63 65 73 2C 20 49 6E 63 2E 31 1B 30 19 06 03 55 04 03 13 12 53 65 63 75 72 65 53 69 67 6E 20 52 6F 6F 74 43 41 32 30 82 01 22 30 0D 06 09 2A 86 48 86 F7 0D 01 01 01 05 00 03 82 01 0F 00 30 82 01 0A 02 82 01 01 00 96 7B 92 23 3F 60 DF 09 3C 58 80 08 E3 63 09 97 E8 E4 0B 75 61 D4 CD 0E A3 F2 E3 1E 43 BA 83 FF BA 81 5C 2F C8 DE 90 8B 4C 0E 2F 29 F9 07 D6 8E B3 A6 28 AF 82 2A 7B C2 B4 66 4C 71 F4 0C 74 1A B8 DB 1A E8 68 37 A9 F9 A1 A2 6E 1C 28 CD 6C 26 3C 8F 2A 33 9E 9D CB B4 79 C4 D9 64 3D 95 C6 33 A8 47 FB E5 07 09 DC F6 6D B8 25 42 4C C3 FB 4A ED 5B 2E D4 07 A8 E5 93 10 24 93 58 6E 7D C1 D0 1E CF E9 29 D7 D0 BC 5F 4C F0 15 16 C3 D8 C2 CE E3 5B 17 5B 94 8B 28 6B 14 67 24 3B F4 52 EC 0D 6E 7C 4E B4 99 02 DB C9 F3 0F 82 AB 01 F4 8C DE 16 70 C6 BC 17 07 61 FF 11 40 84 EA 2C 1B 7A 3A B0 03 61 07 AA 96 8D D0 DA B9 83 8E E4 9D 51 69 75 71 64 81 B4 88 55 DC 10 83 CE 2D A5 F5 30 96 61 2E 3B 0A FC 87 5F 9C 5C 82 75 13 1E D3 98 D1 ED C9 ED 72 16 1C 0C 06 DC 59 20 7E F0 5D EF F7 02 03 01 00 01 30 0D 06 09 2A 86 48 86 F7 0D 01 01 05 05 00 03 82 01 01 00 69 E0 56 70 FF 33 5A C8 E1 C8 D3 AC 30 21 73 48 4E 22 E2 32 28 CB BC 17 3A 8D 7E 38 D1 F9 B7 3F 30 85 32 8D 57 FC 1F 40 7F 3F 7A 74 EC 12 09 64 C1 FD DC FC 1C 35 BC F1 0B B4 EA A1 5C DE 2B 29 90 82 03 16 CA 9E C4 BB B0 92 8D 95 56 52 99 32 C0 90 9B 55 43 E4 F3 4D 76 51 AD 6C 3C 5C 9D C2 41 7D 8D 4C F0 A9 AC 3A BE 20 27 05 97 70 46 68 B6 64 F8 25 99 E9 95 C3 8E 3A E9 C1 E2 1A C0 22 B1 6D AD B0 EE 9F 2C EC 74 C3 C1 64 2C 92 6F 96 68 0B 01 57 E8 86 99 AF E7 88 C8 59 60 6E B2 56 04 AB 54 B8 5D 18 16 76 CD DA 1E 74 90 4B 9B 46 11 97 09 81 F3 CE F2 61 99 03 F3 E9 6E 48 4C 3F DB BC 80 DB 81 20 FE BD 5C 46 FF 4E E7 AF 4D FE BC 44 80 E3 09 6E 67 7A 25 FB 57 E7 3C E6 55 A5 A2 01 86 28 3F 7F 5F EB F4 EB 1A 84 55 31 9F 24 F0 C9 F6 69 4C 14 52 13 B3 F9 24 1A 17 D9 18 70

-

teljes lista...

- [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\Session Manager] "PendingFileRenameOperations"="\??\C:\DOCUME~1\tester\LOCALS~1\Temp\conlf1.ini\??\<actualdrive>:\<actualdir>\<actualfile>"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings] "BEC"="06"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings] "lwh"="http://blchanta.com"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SystemCertificates\AuthRoot\Certificates\0048F8D37B153F6EA2798C323EF4F318A5624A9E] "Blob"=hex:04 00 00 00 01 00 00 00 10 00 00 00 15 B2 98 A3 54 70 40 48 70 3A 37 55 82 C4 5A FA 19 00 00 00 01 00 00 00 10 00 00 00 15 87 55 D5 C7 D7 DA 36 2F 16 5B 9A 47 7E E5 3C 0B 00 00 00 01 00 00 00 50 00 00 00 43 00 65 00 72 00 74 00 69 00 73 00 69 00 67 00 6E 00 20 00 41 00 75 00 74 00 6F 00 72 00 69 00 64 00 61 00 64 00 65 00 20 00 43 00 65 00 72 00 74 00 69 00 66 00 69 00 63 00 61 00 64 00 6F 00 72 00 61 00 20 00 41 00 43 00 31 00 53 00 00 00 09 00 00 00 01 00 00 00 16 00 00 00 30 14 06 08 2B 06 01 05 05 07 03 04 06 08 2B 06 01 05 05 07 03 01 03 00 00 00 01 00 00 00 14 00 00 00 00 48 F8 D3 7B 15 3F 6E A2 79 8C 32 3E F4 F3 18 A5 62 4A 9E 14 00 00 00 01 00 00 00 14 00 00 00 A4 A5 D4 D1 5F A0 C9 A8 4B 20 8D AC 4B 71 64 5D D1 C6 18 50 20 00 00 00 01 00 00 00 68 02 00 00 30 82 02 64 30 82 01 CD A0 03 02 01 02 02 01 05 30 0D 06 09 2A 86 48 86 F7 0D 01 01 04 05 00 30 6F 31 0B 30 09 06 03 55 04 06 13 02 42 52 31 2E 30 2C 06 03 55 04 0A 13 25 43 65 72 74 69 73 69 67 6E 20 43 65 72 74 69 66 69 63 61 64 6F 72 61 20 44 69 67 69 74 61 6C 20 4C 74 64 61 2E 31 30 30 2E 06 03 55 04 0B 13 27 43 65 72 74 69 73 69 67 6E 20 41 75 74 6F 72 69 64 61 64 65 20 43 65 72 74 69 66 69 63 61 64 6F 72 61 20 41 43 31 53 30 1E 17 0D 39 39 30 36 32 37 30 30 30 30 30 30 5A 17 0D 31 38 30 36 32 37 30 30 30 30 30 30 5A 30 6F 31 0B 30 09 06 03 55 04 06 13 02 42 52 31 2E 30 2C 06 03 55 04 0A 13 25 43 65 72 74 69 73 69 67 6E 20 43 65 72 74 69 66 69 63 61 64 6F 72 61 20 44 69 67 69 74 61 6C 20 4C 74 64 61 2E 31 30 30 2E 06 03 55 04 0B 13 27 43 65 72 74 69 73 69 67 6E 20 41 75 74 6F 72 69 64 61 64 65 20 43 65 72 74 69 66 69 63 61 64 6F 72 61 20 41 43 31 53 30 81 9F 30 0D 06 09 2A 86 48 86 F7 0D 01 01 01 05 00 03 81 8D 00 30 81 89 02 81 81 00 B0 C0 95 EB A3 C5 41 F8 9B 6F 71 63 8E 91 11 57 F9 03 C7 68 9A 1A 9C 61 F0 C3 0F 0C 97 62 88 7E 26 01 35 7D FD F1 6F 4F 17 95 AA 7E F2 BB BC EF E2 76 73 61 95 36 51 83 3E 84 E8 3F BA 57 36 37 94 13 6C 92 64 1F 94 0D EB 54 2F 51 5A E5 28 5E F0 92 86 E7 E4 6D 21 7A 5F 37 0B E7 5B BD 2D 02 A8 81 F9 3F CB 14 C8 BC A4 C5 E3 D1 CB 37 DC AB E5 87 AA F2 0B 98 2E 7A CF CC 1E C2 7F E8 FD 01 02 03 01 00 01 A3 10 30 0E 30 0C 06 03 55 1D 13 04 05 30 03 01 01 FF 30 0D 06 09 2A 86 48 86 F7 0D 01 01 04 05 00 03 81 81 00 1B AE A9 D8 76 BC 7A 9E F8 8B 1A E7 FB 45 D3 5E 30 0E 93 BD F8 A9 5D 03 42 9B F0 64 C6 79 3D 43 69 3C 40 A1 36 46 48 82 56 E8 88 F0 3A 95 E6 BE E8 A1 B6 40 BD FF D6 2C AD A1 33 06 73 78 02 65 E9 ED 7B 7B 49 84 6D 64 D3 F3 9D 9B 6C 9F E1 43 03 98 60 C0 B5 D3 E5 EB 48 A9 49 62 E2 B9 CE CC 24 0A D8 22 C1 3D 37 30 04 9C 75 FE 88 BA 04 A5 7A A2 00 DE ED 01 1D A6 39 13 A4 6C D8 B5 9A A2

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SystemCertificates\AuthRoot\Certificates\00EA522C8A9C06AA3ECCE0B4FA6CDC21D92E8099] "Blob"=hex:04 00 00 00 01 00 00 00 10 00 00 00 3E 80 17 5B AD D7 7C 10 4B F9 41 B0 CF 16 42 B0 19 00 00 00 01 00 00 00 10 00 00 00 71 65 9B 2A A8 6A 51 70 64 EB 4F 42 48 B3 84 76 03 00 00 00 01 00 00 00 14 00 00 00 00 EA 52 2C 8A 9C 06 AA 3E CC E0 B4 FA 6C DC 21 D9 2E 80 99 09 00 00 00 01 00 00 00 16 00 00 00 30 14 06 08 2B 06 01 05 05 07 03 04 06 08 2B 06 01 05 05 07 03 01 0B 00 00 00 01 00 00 00 6C 00 00 00 4A 00 61 00 70 00 61 00 6E 00 20 00 43 00 65 00 72 00 74 00 69 00 66 00 69 00 63 00 61 00 74 00 69 00 6F 00 6E 00 20 00 53 00 65 00 72 00 76 00 69 00 63 00 65 00 73 00 2C 00 20 00 49 00 6E 00 63 00 2E 00 20 00 53 00 65 00 63 00 75 00 72 00 65 00 53 00 69 00 67 00 6E 00 20 00 52 00 6F 00 6F 00 74 00 43 00 41 00 32 00 00 00 14 00 00 00 01 00 00 00 14 00 00 00 AB 06 44 40 2A 02 F0 56 E2 92 05 07 47 7D 02 94 76 27 61 8F 20 00 00 00 01 00 00 00 2D 03 00 00 30 82 03 29 30 82 02 11 02 08 5F 60 58 5F 00 00 00 00 30 0D 06 09 2A 86 48 86 F7 0D 01 01 05 05 00 30 57 31 0B 30 09 06 03 55 04 06 13 02 4A 50 31 2B 30 29 06 03 55 04 0A 13 22 4A 61 70 61 6E 20 43 65 72 74 69 66 69 63 61 74 69 6F 6E 20 53 65 72 76 69 63 65 73 2C 20 49 6E 63 2E 31 1B 30 19 06 03 55 04 03 13 12 53 65 63 75 72 65 53 69 67 6E 20 52 6F 6F 74 43 41 32 30 1E 17 0D 39 39 30 39 31 35 31 35 30 30 30 31 5A 17 0D 32 30 30 39 31 35 31 34 35 39 35 39 5A 30 57 31 0B 30 09 06 03 55 04 06 13 02 4A 50 31 2B 30 29 06 03 55 04 0A 13 22 4A 61 70 61 6E 20 43 65 72 74 69 66 69 63 61 74 69 6F 6E 20 53 65 72 76 69 63 65 73 2C 20 49 6E 63 2E 31 1B 30 19 06 03 55 04 03 13 12 53 65 63 75 72 65 53 69 67 6E 20 52 6F 6F 74 43 41 32 30 82 01 22 30 0D 06 09 2A 86 48 86 F7 0D 01 01 01 05 00 03 82 01 0F 00 30 82 01 0A 02 82 01 01 00 96 7B 92 23 3F 60 DF 09 3C 58 80 08 E3 63 09 97 E8 E4 0B 75 61 D4 CD 0E A3 F2 E3 1E 43 BA 83 FF BA 81 5C 2F C8 DE 90 8B 4C 0E 2F 29 F9 07 D6 8E B3 A6 28 AF 82 2A 7B C2 B4 66 4C 71 F4 0C 74 1A B8 DB 1A E8 68 37 A9 F9 A1 A2 6E 1C 28 CD 6C 26 3C 8F 2A 33 9E 9D CB B4 79 C4 D9 64 3D 95 C6 33 A8 47 FB E5 07 09 DC F6 6D B8 25 42 4C C3 FB 4A ED 5B 2E D4 07 A8 E5 93 10 24 93 58 6E 7D C1 D0 1E CF E9 29 D7 D0 BC 5F 4C F0 15 16 C3 D8 C2 CE E3 5B 17 5B 94 8B 28 6B 14 67 24 3B F4 52 EC 0D 6E 7C 4E B4 99 02 DB C9 F3 0F 82 AB 01 F4 8C DE 16 70 C6 BC 17 07 61 FF 11 40 84 EA 2C 1B 7A 3A B0 03 61 07 AA 96 8D D0 DA B9 83 8E E4 9D 51 69 75 71 64 81 B4 88 55 DC 10 83 CE 2D A5 F5 30 96 61 2E 3B 0A FC 87 5F 9C 5C 82 75 13 1E D3 98 D1 ED C9 ED 72 16 1C 0C 06 DC 59 20 7E F0 5D EF F7 02 03 01 00 01 30 0D 06 09 2A 86 48 86 F7 0D 01 01 05 05 00 03 82 01 01 00 69 E0 56 70 FF 33 5A C8 E1 C8 D3 AC 30 21 73 48 4E 22 E2 32 28 CB BC 17 3A 8D 7E 38 D1 F9 B7 3F 30 85 32 8D 57 FC 1F 40 7F 3F 7A 74 EC 12 09 64 C1 FD DC FC 1C 35 BC F1 0B B4 EA A1 5C DE 2B 29 90 82 03 16 CA 9E C4 BB B0 92 8D 95 56 52 99 32 C0 90 9B 55 43 E4 F3 4D 76 51 AD 6C 3C 5C 9D C2 41 7D 8D 4C F0 A9 AC 3A BE 20 27 05 97 70 46 68 B6 64 F8 25 99 E9 95 C3 8E 3A E9 C1 E2 1A C0 22 B1 6D AD B0 EE 9F 2C EC 74 C3 C1 64 2C 92 6F 96 68 0B 01 57 E8 86 99 AF E7 88 C8 59 60 6E B2 56 04 AB 54 B8 5D 18 16 76 CD DA 1E 74 90 4B 9B 46 11 97 09 81 F3 CE F2 61 99 03 F3 E9 6E 48 4C 3F DB BC 80 DB 81 20 FE BD 5C 46 FF 4E E7 AF 4D FE BC 44 80 E3 09 6E 67 7A 25 FB 57 E7 3C E6 55 A5 A2 01 86 28 3F 7F 5F EB F4 EB 1A 84 55 31 9F 24 F0 C9 F6 69 4C 14 52 13 B3 F9 24 1A 17 D9 18 70

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SystemCertificates\AuthRoot\Certificates\0483ED3399AC3608058722EDBC5E4600E3BEF9D7] "Blob"=hex:04 00 00 00 01 00 00 00 10 00 00 00 4C 56 41 E5 0D BB 2B E8 CA A3 ED 18 08 AD 43 39 19 00 00 00 01 00 00 00 10 00 00 00 23 C3 A5 BE 39 B2 9C 71 D3 68 5A 4E 8D D6 2E 1D 03 00 00 00 01 00 00 00 14 00 00 00 04 83 ED 33 99 AC 36 08 05 87 22 ED BC 5E 46 00 E3 BE F9 D7 09 00 00 00 01 00 00 00 16 00 00 00 30 14 06 08 2B 06 01 05 05 07 03 04 06 08 2B 06 01 05 05 07 03 01 0B 00 00 00 01 00 00 00 32 00 00 00 55 00 54 00 4E 00 20 00 2D 00 20 00 55 00 53 00 45 00 52 00 46 00 69 00 72 00 73 00 74 00 2D 00 48 00 61 00 72 00 64 00 77 00 61 00 72 00 65 00 00 00 14 00 00 00 01 00 00 00 14 00 00 00 A1 72 5F 26 1B 28 98 43 95 5D 07 37 D5 85 96 9D 4B D2 C3 45 20 00 00 00 01 00 00 00 78 04 00 00 30 82 04 74 30 82 03 5C A0 03 02 01 02 02 10 44 BE 0C 8B 50 00 24 B4 11 D3 36 2A FE 65 0A FD 30 0D 06 09 2A 86 48 86 F7 0D 01 01 05 05 00 30 81 97 31 0B 30 09 06 03 55 04 06 13 02 55 53 31 0B 30 09 06 03 55 04 08 13 02 55 54 31 17 30 15 06 03 55 04 07 13 0E 53 61 6C 74 20 4C 61 6B 65 20 43 69 74 79 31 1E 30 1C 06 03 55 04 0A 13 15 54 68 65 20 55 53 45 52 54 52 55 53 54 20 4E 65 74 77 6F 72 6B 31 21 30 1F 06 03 55 04 0B 13 18 68 74 74 70 3A 2F 2F 77 77 77 2E 75 73 65 72 74 72 75 73 74 2E 63 6F 6D 31 1F 30 1D 06 03 55 04 03 13 16 55 54 4E 2D 55 53 45 52 46 69 72 73 74 2D 48 61 72 64 77 61 72 65 30 1E 17 0D 39 39 30 37 30 39 31 38 31 30 34 32 5A 17 0D 31 39 30 37 30 39 31 38 31 39 32 32 5A 30 81 97 31 0B 30 09 06 03 55 04 06 13 02 55 53 31 0B 30 09 06 03 55 04 08 13 02 55 54 31 17 30 15 06 03 55 04 07 13 0E 53 61 6C 74 20 4C 61 6B 65 20 43 69 74 79 31 1E 30 1C 06 03 55 04 0A 13 15 54 68 65 20 55 53 45 52 54 52 55 53 54 20 4E 65 74 77 6F 72 6B 31 21 30 1F 06 03 55 04 0B 13 18 68 74 74 70 3A 2F 2F 77 77 77 2E 75 73 65 72 74 72 75 73 74 2E 63 6F 6D 31 1F 30 1D 06 03 55 04 03 13 16 55 54 4E 2D 55 53 45 52 46 69 72 73 74 2D 48 61 72 64 77 61 72 65 30 82 01 22 30 0D 06 09 2A 86 48 86 F7 0D 01 01 01 05 00 03 82 01 0F 00 30 82 01 0A 02 82 01 01 00 B1 F7 C3 38 3F B4 A8 7F CF 39 82 51 67 D0 6D 9F D2 FF 58 F3 E7 9F 2B EC 0D 89 54 99 B9 38 99 16 F7 E0 21 79 48 C2 BB 61 74 12 96 1D 3C 6A 72 D5 3C 10 67 3A 39 ED 2B 13 CD 66 EB 95 09 33 A4 6C 97 B1 E8 C6 EC C1 75 79 9C 46 5E 8D AB D0 6A FD B9 2A 55 17 10 54 B3 19 F0 9A F6 F1 B1 5D B6 A7 6D FB E0 71 17 6B A2 88 FB 00 DF FE 1A 31 77 0C 9A 01 7A B1 32 E3 2B 01 07 38 6E C3 A5 5E 23 BC 45 9B 7B 50 C1 C9 30 8F DB E5 2B 7A D3 5B FB 33 40 1E A0 D5 98 17 BC 8B 87 C3 89 D3 5D A0 8E B2 AA AA F6 8E 69 88 06 C5 FA 89 21 F3 08 9D 69 2E 09 33 9B 29 0D 46 0F 8C CC 49 34 B0 69 51 BD F9 06 CD 68 AD 66 4C BC 3E AC 61 BD 0A 88 0E C8 DF 3D EE 7C 04 4C 9D 0A 5E 6B 91 D6 EE C7 ED 28 8D AB 4D 87 89 73 D0 6E A4 D0 1E 16 8B 14 E1 76 44 03 7F 63 AC E4 CD 49 9C C5 92 F4 AB 32 A1 48 5B 02 03 01 00 01 A3 81 B9 30 81 B6 30 0B 06 03 55 1D 0F 04 04 03 02 01 C6 30 0F 06 03 55 1D 13 01 01 FF 04 05 30 03 01 01 FF 30 1D 06 03 55 1D 0E 04 16 04 14 A1 72 5F 26 1B 28 98 43 95 5D 07 37 D5 85 96 9D 4B D2 C3 45 30 44 06 03 55 1D 1F 04 3D 30 3B 30 39 A0 37 A0 35 86 33 68 74 74 70 3A 2F 2F 63 72 6C 2E 75 73 65 72 74 72 75 73 74 2E 63 6F 6D 2F 55 54 4E 2D 55 53 45 52 46 69 72 73 74 2D 48 61 72 64 77 61 72 65 2E 63 72 6C 30 31 06 03 55 1D 25 04 2A 30 28 06 08 2B 06 01 05 05 07 03 01 06 08 2B 06 01 05 05 07 03 05 06 08 2B 06 01 05 05 07 03 06 06 08 2B 06 01 05 05 07 03 07 30 0D 06 09 2A 86 48 86 F7 0D 01 01 05 05 00 03 82 01 01 00 47 19 0F DE 74 C6 99 97 AF FC AD 28 5E 75 8E EB 2D 67 EE 4E 7B 2B D7 0C FF F6 DE CB 55 A2 0A E1 4C 54 65 93 60 6B 9F 12 9C AD 5E 83 2C EB 5A AE C0 E4 2D F4 00 63 1D B8 C0 6C F2 CF 49 BB 4D 93 6F 06 A6 0A 22 B2 49 62 08 4E FF C8 C8 14 B2 88 16 5D E7 01 E4 12 95 E5 45 34 B3 8B 69 BD CF B4 85 8F 75 51 9E 7D 3A 38 3A 14 48 12 C6 FB A7 3B 1A 8D 0D 82 40 07 E8 04 08 90 A1 89 CB 19 50 DF CA 1C 01 BC 1D 04 19 7B 10 76 97 3B EE 90 90 CA C4 0E 1F 16 6E 75 EF 33 F8 D3 6F 5B 1E 96 E3 E0 74 77 74 7B 8A A2 6E 2D DD 76 D6 39 30 82 F0 AB 9C 52 F2 2A C7 AF 49 5E 7E C7 68 E5 82 81 C8 6A 27 F9 27 88 2A D5 58 50 95 1F F0 3B

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SystemCertificates\AuthRoot\Certificates\049811056AFE9FD0F5BE01685AACE6A5D1C4454C] "Blob"=hex:04 00 00 00 01 00 00 00 10 00 00 00 F2 7D E9 54 E4 A3 22 0D 76 9F E7 0B BB B3 24 2B 19 00 00 00 01 00 00 00 10 00 00 00 59 66 8A BE B1 44 41 1F 57 C5 73 BD 4B 2A 75 FD 03 00 00 00 01 00 00 00 14 00 00 00 04 98 11 05 6A FE 9F D0 F5 BE 01 68 5A AC E6 A5 D1 C4 45 4C 09 00 00 00 01 00 00 00 16 00 00 00 30 14 06 08 2B 06 01 05 05 07 03 04 06 08 2B 06 01 05 05 07 03 02 0B 00 00 00 01 00 00 00 38 00 00 00 56 00 65 00 72 00 69 00 53 00 69 00 67 00 6E 00 20 00 43 00 6C 00 61 00 73 00 73 00 20 00 31 00 20 00 50 00 72 00 69 00 6D 00 61 00 72 00 79 00 20 00 43 00 41 00 00 00 14 00 00 00 01 00 00 00 14 00 00 00 B7 57 67 50 94 4C 16 3A 48 80 6E EA FF 4C EC E5 FA 55 5E 5B 20 00 00 00 01 00 00 00 06 03 00 00 30 82 03 02 30 82 02 6B 02 10 39 CA 54 89 FE 50 22 32 FE 32 D9 DB FB 1B 84 19 30 0D 06 09 2A 86 48 86 F7 0D 01 01 05 05 00 30 81 C1 31 0B 30 09 06 03 55 04 06 13 02 55 53 31 17 30 15 06 03 55 04 0A 13 0E 56 65 72 69 53 69 67 6E 2C 20 49 6E 63 2E 31 3C 30 3A 06 03 55 04 0B 13 33 43 6C 61 73 73 20 31 20 50 75 62 6C 69 63 20 50 72 69 6D 61 72 79 20 43 65 72 74 69 66 69 63 61 74 69 6F 6E 20 41 75 74 68 6F 72 69 74 79 20 2D 20 47 32 31 3A 30 38 06 03 55 04 0B 13 31 28 63 29 20 31 39 39 38 20 56 65 72 69 53 69 67 6E 2C 20 49 6E 63 2E 20 2D 20 46 6F 72 20 61 75 74 68 6F 72 69 7A 65 64 20 75 73 65 20 6F 6E 6C 79 31 1F 30 1D 06 03 55 04 0B 13 16 56 65 72 69 53 69 67 6E 20 54 72 75 73 74 20 4E 65 74 77 6F 72 6B 30 1E 17 0D 39 38 30 35 31 38 30 30 30 30 30 30 5A 17 0D 31 38 30 35 31 38 32 33 35 39 35 39 5A 30 81 C1 31 0B 30 09 06 03 55 04 06 13 02 55 53 31 17 30 15 06 03 55 04 0A 13 0E 56 65 72 69 53 69 67 6E 2C 20 49 6E 63 2E 31 3C 30 3A 06 03 55 04 0B 13 33 43 6C 61 73 73 20 31 20 50 75 62 6C 69 63 20 50 72 69 6D 61 72 79 20 43 65 72 74 69 66 69 63 61 74 69 6F 6E 20 41 75 74 68 6F 72 69 74 79 20 2D 20 47 32 31 3A 30 38 06 03 55 04 0B 13 31 28 63 29 20 31 39 39 38 20 56 65 72 69 53 69 67 6E 2C 20 49 6E 63 2E 20 2D 20 46 6F 72 20 61 75 74 68 6F 72 69 7A 65 64 20 75 73 65 20 6F 6E 6C 79 31 1F 30 1D 06 03 55 04 0B 13 16 56 65 72 69 53 69 67 6E 20 54 72 75 73 74 20 4E 65 74 77 6F 72 6B 30 81 9F 30 0D 06 09 2A 86 48 86 F7 0D 01 01 01 05 00 03 81 8D 00 30 81 89 02 81 81 00 AA D0 BA BE 16 2D B8 83 D4 CA D2 0F BC 76 31 CA 94 D8 1D 93 8C 56 02 BC D9 6F 1A 6F 52 36 6E 75 56 0A 55 D3 DF 43 87 21 11 65 8A 7E 8F BD 21 DE 6B 32 3F 1B 84 34 95 05 9D 41 35 EB 92 EB 96 DD AA 59 3F 01 53 6D 99 4F ED E5 E2 2A 5A 90 C1 B9 C4 A6 15 CF C8 45 EB A6 5D 8E 9C 3E F0 64 24 76 A5 CD AB 1A 6F B6 D8 7B 51 61 6E A6 7F 87 C8 E2 B7 E5 34 DC 41 88 EA 09 40 BE 73 92 3D 6B E7 75 02 03 01 00 01 30 0D 06 09 2A 86 48 86 F7 0D 01 01 05 05 00 03 81 81 00 8B F7 1A 10 CE 76 5C 07 AB 83 99 DC 17 80 6F 34 39 5D 98 3E 6B 72 2C E1 C7 A2 7B 40 29 B9 78 88 BA 4C C5 A3 6A 5E 9E 6E 7B E3 F2 02 41 0C 66 BE AD FB AE A2 14 CE 92 F3 A2 34 8B B4 B2 B6 24 F2 E5 D5 E0 C8 E5 62 6D 84 7B CB BE BB 03 8B 7C 57 CA F0 37 A9 90 AF 8A EE 03 BE 1D 28 9C D9 26 76 A0 CD C4 9D 4E F0 AE 07 16 D5 BE AF 57 08 6A D0 A0 42 42 42 1E F4 20 CC A5 78 82 95 26 38 8A 47

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SystemCertificates\AuthRoot\Certificates\0B77BEBBCB7AA24705DECC0FBD6A02FC7ABD9B52] "Blob"=hex:04 00 00 00 01 00 00 00 10 00 00 00 26 6D 2C 19 98 B6 70 68 38 50 54 19 EC 90 34 60 19 00 00 00 01 00 00 00 10 00 00 00 99 C6 09 A4 F0 F9 3D 20 14 AC B1 72 37 2D 9F 3D 0B 00 00 00 01 00 00 00 38 00 00 00 56 00 65 00 72 00 69 00 53 00 69 00 67 00 6E 00 20 00 43 00 6C 00 61 00 73 00 73 00 20 00 34 00 20 00 50 00 72 00 69 00 6D 00 61 00 72 00 79 00 20 00 43 00 41 00 00 00 09 00 00 00 01 00 00 00 2A 00 00 00 30 28 06 08 2B 06 01 05 05 07 03 04 06 08 2B 06 01 05 05 07 03 02 06 08 2B 06 01 05 05 07 03 03 06 08 2B 06 01 05 05 07 03 01 03 00 00 00 01 00 00 00 14 00 00 00 0B 77 BE BB CB 7A A2 47 05 DE CC 0F BD 6A 02 FC 7A BD 9B 52 14 00 00 00 01 00 00 00 14 00 00 00 98 E6 9D 04 2E 46 A9 CC E3 20 AC 94 2E B6 99 1B C9 AB 2F 91 20 00 00 00 01 00 00 00 06 03 00 00 30 82 03 02 30 82 02 6B 02 10 32 88 8E 9A D2 F5 EB 13 47 F8 7F C4 20 37 25 F8 30 0D 06 09 2A 86 48 86 F7 0D 01 01 05 05 00 30 81 C1 31 0B 30 09 06 03 55 04 06 13 02 55 53 31 17 30 15 06 03 55 04 0A 13 0E 56 65 72 69 53 69 67 6E 2C 20 49 6E 63 2E 31 3C 30 3A 06 03 55 04 0B 13 33 43 6C 61 73 73 20 34 20 50 75 62 6C 69 63 20 50 72 69 6D 61 72 79 20 43 65 72 74 69 66 69 63 61 74 69 6F 6E 20 41 75 74 68 6F 72 69 74 79 20 2D 20 47 32 31 3A 30 38 06 03 55 04 0B 13 31 28 63 29 20 31 39 39 38 20 56 65 72 69 53 69 67 6E 2C 20 49 6E 63 2E 20 2D 20 46 6F 72 20 61 75 74 68 6F 72 69 7A 65 64 20 75 73 65 20 6F 6E 6C 79 31 1F 30 1D 06 03 55 04 0B 13 16 56 65 72 69 53 69 67 6E 20 54 72 75 73 74 20 4E 65 74 77 6F 72 6B 30 1E 17 0D 39 38 30 35 31 38 30 30 30 30 30 30 5A 17 0D 32 38 30 38 30 31 32 33 35 39 35 39 5A 30 81 C1 31 0B 30 09 06 03 55 04 06 13 02 55 53 31 17 30 15 06 03 55 04 0A 13 0E 56 65 72 69 53 69 67 6E 2C 20 49 6E 63 2E 31 3C 30 3A 06 03 55 04 0B 13 33 43 6C 61 73 73 20 34 20 50 75 62 6C 69 63 20 50 72 69 6D 61 72 79 20 43 65 72 74 69 66 69 63 61 74 69 6F 6E 20 41 75 74 68 6F 72 69 74 79 20 2D 20 47 32 31 3A 30 38 06 03 55 04 0B 13 31 28 63 29 20 31 39 39 38 20 56 65 72 69 53 69 67 6E 2C 20 49 6E 63 2E 20 2D 20 46 6F 72 20 61 75 74 68 6F 72 69 7A 65 64 20 75 73 65 20 6F 6E 6C 79 31 1F 30 1D 06 03 55 04 0B 13 16 56 65 72 69 53 69 67 6E 20 54 72 75 73 74 20 4E 65 74 77 6F 72 6B 30 81 9F 30 0D 06 09 2A 86 48 86 F7 0D 01 01 01 05 00 03 81 8D 00 30 81 89 02 81 81 00 BA F0 E4 CF F9 C4 AE 85 54 B9 07 57 F9 8F C5 7F 68 11 F8 C4 17 B0 44 DC E3 30 73 D5 2A 62 2A B8 D0 CC 1C ED 28 5B 7E BD 6A DC B3 91 24 CA 41 62 3C FC 02 01 BF 1C 16 31 94 05 97 76 6E A2 AD BD 61 17 6C 4E 30 86 F0 51 37 2A 50 C7 A8 62 81 DC 5B 4A AA C1 A0 B4 6E EB 2F E5 57 C5 B1 2B 40 70 DB 5A 4D A1 8E 1F BD 03 1F D8 03 D4 8F 4C 99 71 BC E2 82 CC 58 E8 98 3A 86 D3 86 38 F3 00 29 1F 02 03 01 00 01 30 0D 06 09 2A 86 48 86 F7 0D 01 01 05 05 00 03 81 81 00 85 8C 12 C1 A7 B9 50 15 7A CB 3E AC B8 43 8A DC AA DD 14 BA 89 81 7E 01 3C 23 71 21 88 2F 82 DC 63 FA 02 45 AC 45 59 D7 2A 58 44 5B B7 9F 81 3B 92 68 3D E2 37 24 F5 7B 6C 8F 76 35 96 09 A8 59 9D B9 CE 23 AB 74 D6 83 FD 32 73 27 D8 69 3E 43 74 F6 AE C5 89 9A E7 53 7C E9 7B F6 4B F3 C1 65 83 DE 8D 8A 9C 3C 88 8D 39 59 FC AA 3F 22 8D A1 C1 66 50 81 72 4C ED 22 64 4F 4F CA 80 91 B6 29

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SystemCertificates\AuthRoot\Certificates\1331F48A5DA8E01DAACA1BB0C17044ACFEF755BB] "Blob"=hex:04 00 00 00 01 00 00 00 10 00 00 00 50 E1 41 9D 59 73 8B 46 73 2D 7F 7F CF 5C 44 F1 19 00 00 00 01 00 00 00 10 00 00 00 21 14 01 5E 6D F0 8C 8E 68 4A 51 C4 B5 1B 68 A8 0B 00 00 00 01 00 00 00 22 00 00 00 53 00 77 00 69 00 73 00 73 00 6B 00 65 00 79 00 20 00 52 00 6F 00 6F 00 74 00 20 00 43 00 41 00 00 00 09 00 00 00 01 00 00 00 16 00 00 00 30 14 06 08 2B 06 01 05 05 07 03 04 06 08 2B 06 01 05 05 07 03 01 03 00 00 00 01 00 00 00 14 00 00 00 13 31 F4 8A 5D A8 E0 1D AA CA 1B B0 C1 70 44 AC FE F7 55 BB 14 00 00 00 01 00 00 00 14 00 00 00 F2 55 78 4F A3 28 20 86 9D 43 A6 23 59 2A 15 EA 51 70 A8 19 20 00 00 00 01 00 00 00 BB 03 00 00 30 82 03 B7 30 82 02 9F A0 03 02 01 02 02 01 11 30 0D 06 09 2A 86 48 86 F7 0D 01 01 04 05 00 30 81 8D 31 0B 30 09 06 03 55 04 06 13 02 43 48 31 14 30 12 06 03 55 04 0A 13 0B 53 77 69 73 73 6B 65 79 20 41 47 31 1E 30 1C 06 03 55 04 0B 13 15 30 30 38 35 31 30 30 30 30 30 30 30 35 30 30 30 30 30 31 39 32 31 1B 30 19 06 03 55 04 0B 13 12 50 75 62 6C 69 63 20 43 41 20 53 65 72 76 69 63 65 73 31 10 30 0E 06 03 55 04 07 13 07 5A 75 65 72 69 63 68 31 19 30 17 06 03 55 04 03 13 10 53 77 69 73 73 6B 65 79 20 52 6F 6F 74 20 43 41 30 1E 17 0D 39 39 30 34 31 35 31 30 33 38 30 30 5A 17 0D 31 35 31 32 33 31 32 33 35 39 30 30 5A 30 81 8D 31 0B 30 09 06 03 55 04 06 13 02 43 48 31 14 30 12 06 03 55 04 0A 13 0B 53 77 69 73 73 6B 65 79 20 41 47 31 1E 30 1C 06 03 55 04 0B 13 15 30 30 38 35 31 30 30 30 30 30 30 30 35 30 30 30 30 30 31 39 32 31 1B 30 19 06 03 55 04 0B 13 12 50 75 62 6C 69 63 20 43 41 20 53 65 72 76 69 63 65 73 31 10 30 0E 06 03 55 04 07 13 07 5A 75 65 72 69 63 68 31 19 30 17 06 03 55 04 03 13 10 53 77 69 73 73 6B 65 79 20 52 6F 6F 74 20 43 41 30 82 01 22 30 0D 06 09 2A 86 48 86 F7 0D 01 01 01 05 00 03 82 01 0F 00 30 82 01 0A 02 82 01 01 00 C0 E7 82 DB 15 13 AE 79 C2 B4 5F 92 8F 23 BC BA F7 C6 D1 00 AF D6 54 69 F1 5D A6 62 F8 61 D1 9C DE CA 3B 2C E9 5C 16 27 34 E6 B8 D1 CA 74 EF 25 78 64 6D FE 1C E8 89 73 31 53 67 67 86 C4 AD 6A 68 E7 0A 56 44 83 3A 58 47 89 77 1A DA 6F F2 F9 07 40 C9 3D 01 EF 6A D1 D9 6B 84 9E C5 6B 2B 4E B7 2C F8 A4 6A 57 AB 68 31 BA 19 66 BA EC 1B 57 FB CE 4A D6 4B 78 C3 C1 81 3D 4B 96 30 99 A9 C3 2D E2 E4 12 26 0A A4 63 12 1C D4 77 C8 81 D4 A7 55 43 2D FC 04 56 9D DC 0B AE B7 6C 0A DA 33 90 88 05 C9 7E 54 82 E8 D2 32 D0 D7 01 49 2A 35 90 79 39 73 D6 8B BC 61 CD 87 6D 50 15 05 4C A9 E8 4A 47 31 8B 05 CC E5 F9 42 D7 12 60 F8 3A 3F A3 A9 36 1A A5 86 36 2C A6 04 83 09 F6 52 C5 B0 7D 1F 88 41 90 98 C5 65 68 96 10 B2 13 C9 16 49 BD 2A BE B0 48 A7 C2 FD 2D 5E 56 D0 37 4D 58 51 FB 02 03 01 00 01 A3 20 30 1E 30 0F 06 03 55 1D 13 04 08 30 06 01 01 FF 02 01 03 30 0B 06 03 55 1D 0F 04 04 03 02 01 06 30 0D 06 09 2A 86 48 86 F7 0D 01 01 04 05 00 03 82 01 01 00 22 75 7C DC A7 64 C6 49 61 BF 77 D2 4D EA C6 87 A7 79 7D 50 4D 04 C6 B0 2A E6 36 0E 42 6B 86 ED 0D 58 88 A9 60 E5 A1 21 CE E9 4A FF 4A 26 FB 07 1A 99 7A DF E4 96 87 CB 37 D2 5B 6B 63 5D BA 53 8A 98 19 EA 66 E5 B3 08 42 63 49 CF 9A 69 33 07 BC 93 D3 84 37 0E E8 3A 54 9B 24 DD 4F D7 7A DD 98 2D 6C C2 16 51 60 DC BF 7A C4 5E 9C 54 8B 44 2B 61 B3 62 CE 0D 86 7C C7 C5 C9 63 6E 51 29 F2 60 E5 E3 25 08 92 F3 7A F0 59 0A 0F 14 77 6C B4 82 83 EB CA 34 07 1E 1F 7E 11 D9 07 13 C0 44 90 C8 77 22 23 CB AE 06 A8 F2 D4 BA 40 7F CF 75 AF DD 57 19 3D D6 6A 45 87 8F D7 3E D5 4C 5B D0 DA 5F 8F 0A 08 0D CE C2 B8 1C 29 A5 83 46 13 13 A9 38 35 7F 5B AD 44 EE 5D 6D 12 DD 09 36 3E 9C 50 4F 02 72 25 05 BF 03 F1 71 A8 6F 08 0F 37 C7 6C E8 EA D5 A3 D9 A6 8D 74 4B 99 F8 09 0E B0 23 9B

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SystemCertificates\AuthRoot\Certificates\1F55E8839BAC30728BE7108EDE7B0BB0D3298224] "Blob"=hex:04 00 00 00 01 00 00 00 10 00 00 00 8C D7 9F EB C7 B8 14 4C 54 78 A7 90 3B A9 35 67 19 00 00 00 01 00 00 00 10 00 00 00 CD 0A 77 1E 1D A7 2E 8E 6C D0 BF 31 A1 35 1A 68 03 00 00 00 01 00 00 00 14 00 00 00 1F 55 E8 83 9B AC 30 72 8B E7 10 8E DE 7B 0B B0 D3 29 82 24 09 00 00 00 01 00 00 00 16 00 00 00 30 14 06 08 2B 06 01 05 05 07 03 04 06 08 2B 06 01 05 05 07 03 01 0B 00 00 00 01 00 00 00 2E 00 00 00 53 00 61 00 75 00 6E 00 61 00 6C 00 61 00 68 00 64 00 65 00 6E 00 20 00 53 00 65 00 72 00 76 00 65 00 72 00 69 00 20 00 43 00 41 00 00 00 14 00 00 00 01 00 00 00 14 00 00 00 D1 B1 5F 41 79 73 79 20 58 C9 2F A2 A8 47 C7 44 C6 63 84 28 20 00 00 00 01 00 00 00 89 04 00 00 30 82 04 85 30 82 03 6D A0 03 02 01 02 02 01 00 30 0D 06 09 2A 86 48 86 F7 0D 01 01 04 05 00 30 81 8D 31 0B 30 09 06 03 55 04 06 13 02 46 49 31 11 30 0F 06 03 55 04 07 13 08 48 65 6C 73 69 6E 6B 69 31 1F 30 1D 06 03 55 04 0A 13 16 53 61 75 6E 61 6C 61 68 64 65 6E 20 53 65 72 76 65 72 69 20 4F 79 31 1F 30 1D 06 03 55 04 03 13 16 53 61 75 6E 61 6C 61 68 64 65 6E 20 53 65 72 76 65 72 69 20 43 41 31 29 30 27 06 09 2A 86 48 86 F7 0D 01 09 01 16 1A 73 69 6C 76 65 72 2D 63 65 72 74 73 40 73 61 75 6E 61 6C 61 68 74 69 2E 66 69 30 1E 17 0D 39 39 30 37 30 31 30 34 35 35 30 33 5A 17 0D 31 39 30 36 32 36 30 34 35 35 30 33 5A 30 81 8D 31 0B 30 09 06 03 55 04 06 13 02 46 49 31 11 30 0F 06 03 55 04 07 13 08 48 65 6C 73 69 6E 6B 69 31 1F 30 1D 06 03 55 04 0A 13 16 53 61 75 6E 61 6C 61 68 64 65 6E 20 53 65 72 76 65 72 69 20 4F 79 31 1F 30 1D 06 03 55 04 03 13 16 53 61 75 6E 61 6C 61 68 64 65 6E 20 53 65 72 76 65 72 69 20 43 41 31 29 30 27 06 09 2A 86 48 86 F7 0D 01 09 01 16 1A 73 69 6C 76 65 72 2D 63 65 72 74 73 40 73 61 75 6E 61 6C 61 68 74 69 2E 66 69 30 82 01 22 30 0D 06 09 2A 86 48 86 F7 0D 01 01 01 05 00 03 82 01 0F 00 30 82 01 0A 02 82 01 01 00 D2 77 8C BC 87 6C 36 4E 53 AA 68 60 45 B8 23 77 67 E3 EE 49 82 E6 6C 7F 5E 92 5D B5 1C 61 52 D7 A8 60 4B 16 FA EB 79 7E 9D 4C 92 E9 57 7B 5E 86 30 A9 28 3C 7D 37 D1 21 E2 76 1A 19 C3 EF AA DA EE F8 01 9E 1A 39 2A 2F 93 75 03 66 3F 6E 29 4D 8D 84 63 8C A7 1F 15 94 B4 34 49 B4 E4 D3 41 AB BA FB C4 5C B5 9E 72 F5 28 CA 32 82 63 4C C7 44 F8 B4 1D C4 8A 0A 57 55 90 AF 30 89 54 0E A7 68 26 D3 40 07 22 B3 CE 3C A3 FB 98 D7 24 3C DE 7C 82 49 B4 34 8C 7D 24 DB 64 6E 64 B2 E9 FF 86 C8 AC 7E AB 53 E4 D2 41 F4 11 84 EE 47 4C 08 1D 44 E6 56 4D 00 7C DA 89 42 39 EF 78 08 D1 85 E6 BE 5C 9E 33 B9 35 FF 1C CE F4 83 B5 F2 64 C5 31 48 A9 B4 AC C5 D8 3C 8C 1A 6D A6 FF 42 AD F3 F8 4B CE AC DA C5 8A B0 0F 03 23 C1 F5 F3 C7 59 7F 30 F1 DF 66 1D 5A 31 05 A2 46 1D 39 E4 55 B3 AD 0F 02 03 01 00 01 A3 81 ED 30 81 EA 30 1D 06 03 55 1D 0E 04 16 04 14 D1 B1 5F 41 79 73 79 20 58 C9 2F A2 A8 47 C7 44 C6 63 84 28 30 81 BA 06 03 55 1D 23 04 81 B2 30 81 AF 80 14 D1 B1 5F 41 79 73 79 20 58 C9 2F A2 A8 47 C7 44 C6 63 84 28 A1 81 93 A4 81 90 30 81 8D 31 0B 30 09 06 03 55 04 06 13 02 46 49 31 11 30 0F 06 03 55 04 07 13 08 48 65 6C 73 69 6E 6B 69 31 1F 30 1D 06 03 55 04 0A 13 16 53 61 75 6E 61 6C 61 68 64 65 6E 20 53 65 72 76 65 72 69 20 4F 79 31 1F 30 1D 06 03 55 04 03 13 16 53 61 75 6E 61 6C 61 68 64 65 6E 20 53 65 72 76 65 72 69 20 43 41 31 29 30 27 06 09 2A 86 48 86 F7 0D 01 09 01 16 1A 73 69 6C 76 65 72 2D 63 65 72 74 73 40 73 61 75 6E 61 6C 61 68 74 69 2E 66 69 82 01 00 30 0C 06 03 55 1D 13 04 05 30 03 01 01 FF 30 0D 06 09 2A 86 48 86 F7 0D 01 01 04 05 00 03 82 01 01 00 5F 57 B6 C7 85 82 E0 A0 84 91 9D 40 B3 8D B0 39 FF F4 12 19 8B 9D DA 04 62 44 DE 64 4D 8D 11 DE 79 52 CB 6D 18 F1 9D BA 07 AD 86 09 A4 1A 6A AA C2 94 0E 59 EC 17 8A 2F 4C E3 71 CE 70 56 9F 5B 33 41 14 50 5A F6 B2 7B 41 64 19 ED 08 16 D6 C6 14 1C 7C 42 42 9F ED D1 59 09 D4 AF EB 47 CC DB AF 79 14 BA 3C 78 05 10 B3 D7 F7 0E 79 D0 A1 CD 3C 4B 32 C8 CF 0F 01 84 9E A0 4B 30 D0 C6 00 57 49 57 26 F3 AF 9B BA D7 60 A4 18 3E B2 F5 F2 88 7D FE 5D 07 62 C9 88 A9 AC 22 9B 98 58 B3 BB 36 C1 43 0A 38 8F 8A FB BC D3 8E E0 0B B5 DC 03 09 F4 CC 35 D0 C5 72 CD DD 16 51 23 42 0F DC E2

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SystemCertificates\AuthRoot\Certificates\209900B63D955728140CD13622D8C687A4EB0085] "Blob"=hex:04 00 00 00 01 00 00 00 10 00 00 00 1E 74 C3 86 3C 0C 35 C5 3E C2 7F EF 3C AA 3C D9 19 00 00 00 01 00 00 00 10 00 00 00 D6 8A E0 93 2A 70 CF C0 2F 8F B8 1E 5C 34 22 37 03 00 00 00 01 00 00 00 14 00 00 00 20 99 00 B6 3D 95 57 28 14 0C D1 36 22 D8 C6 87 A4 EB 00 85 09 00 00 00 01 00 00 00 16 00 00 00 30 14 06 08 2B 06 01 05 05 07 03 02 06 08 2B 06 01 05 05 07 03 04 0B 00 00 00 01 00 00 00 38 00 00 00 54 00 68 00 61 00 77 00 74 00 65 00 20 00 50 00 65 00 72 00 73 00 6F 00 6E 00 61 00 6C 00 20 00 46 00 72 00 65 00 65 00 6D 00 61 00 69 00 6C 00 20 00 43 00 41 00 00 00 14 00 00 00 01 00 00 00 14 00 00 00 72 49 C2 73 34 C6 55 F4 0B 76 72 81 7E 77 F4 87 E7 C6 B2 0E 20 00 00 00 01 00 00 00 31 03 00 00 30 82 03 2D 30 82 02 96 A0 03 02 01 02 02 01 00 30 0D 06 09 2A 86 48 86 F7 0D 01 01 04 05 00 30 81 D1 31 0B 30 09 06 03 55 04 06 13 02 5A 41 31 15 30 13 06 03 55 04 08 13 0C 57 65 73 74 65 72 6E 20 43 61 70 65 31 12 30 10 06 03 55 04 07 13 09 43 61 70 65 20 54 6F 77 6E 31 1A 30 18 06 03 55 04 0A 13 11 54 68 61 77 74 65 20 43 6F 6E 73 75 6C 74 69 6E 67 31 28 30 26 06 03 55 04 0B 13 1F 43 65 72 74 69 66 69 63 61 74 69 6F 6E 20 53 65 72 76 69 63 65 73 20 44 69 76 69 73 69 6F 6E 31 24 30 22 06 03 55 04 03 13 1B 54 68 61 77 74 65 20 50 65 72 73 6F 6E 61 6C 20 46 72 65 65 6D 61 69 6C 20 43 41 31 2B 30 29 06 09 2A 86 48 86 F7 0D 01 09 01 16 1C 70 65 72 73 6F 6E 61 6C 2D 66 72 65 65 6D 61 69 6C 40 74 68 61 77 74 65 2E 63 6F 6D 30 1E 17 0D 39 36 30 31 30 31 30 30 30 30 30 30 5A 17 0D 32 30 31 32 33 31 32 33 35 39 35 39 5A 30 81 D1 31 0B 30 09 06 03 55 04 06 13 02 5A 41 31 15 30 13 06 03 55 04 08 13 0C 57 65 73 74 65 72 6E 20 43 61 70 65 31 12 30 10 06 03 55 04 07 13 09 43 61 70 65 20 54 6F 77 6E 31 1A 30 18 06 03 55 04 0A 13 11 54 68 61 77 74 65 20 43 6F 6E 73 75 6C 74 69 6E 67 31 28 30 26 06 03 55 04 0B 13 1F 43 65 72 74 69 66 69 63 61 74 69 6F 6E 20 53 65 72 76 69 63 65 73 20 44 69 76 69 73 69 6F 6E 31 24 30 22 06 03 55 04 03 13 1B 54 68 61 77 74 65 20 50 65 72 73 6F 6E 61 6C 20 46 72 65 65 6D 61 69 6C 20 43 41 31 2B 30 29 06 09 2A 86 48 86 F7 0D 01 09 01 16 1C 70 65 72 73 6F 6E 61 6C 2D 66 72 65 65 6D 61 69 6C 40 74 68 61 77 74 65 2E 63 6F 6D 30 81 9F 30 0D 06 09 2A 86 48 86 F7 0D 01 01 01 05 00 03 81 8D 00 30 81 89 02 81 81 00 D4 69 D7 D4 B0 94 64 5B 71 E9 47 D8 0C 51 B6 EA 72 91 B0 84 5E 7D 2D 0D 8F 7B 12 DF 85 25 75 28 74 3A 42 2C 63 27 9F 95 7B 4B EF 7E 19 87 1D 86 EA A3 DD B9 CE 96 64 1A C2 14 6E 44 AC 7C E6 8F E8 4D 0F 71 1F 40 38 A6 00 A3 87 78 F6 F9 94 86 5E AD EA C0 5E 76 EB D9 14 A3 5D 6E 7A 7C 0C A5 4B 55 7F 06 19 29 7F 9E 9A 26 D5 6A BB 38 24 08 6A 98 C7 B1 DA A3 98 91 FD 79 DB E5 5A C4 1C B9 02 03 01 00 01 A3 13 30 11 30 0F 06 03 55 1D 13 01 01 FF 04 05 30 03 01 01 FF 30 0D 06 09 2A 86 48 86 F7 0D 01 01 04 05 00 03 81 81 00 C7 EC 92 7E 4E F8 F5 96 A5 67 62 2A A4 F0 4D 11 60 D0 6F 8D 60 58 61 AC 26 BB 52 35 5C 08 CF 30 FB A8 4A 96 8A 1F 62 42 23 8C 17 0F F4 BA 64 9C 17 AC 47 29 DF 9D 98 5E D2 6C 60 71 5C A2 AC DC 79 E3 E7 6E 00 47 1F B5 0D 28 E8 02 9D E4 9A FD 13 F4 A6 D9 7C B1 F8 DC 5F 23 26 09 91 80 73 D0 14 1B DE 43 A9 83 25 F2 E6 9C 2F 15 CA FE A6 AB 8A 07 75 8B 0C DD 51 84 6B E4 F8 D1 CE 77 A2 81

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SystemCertificates\AuthRoot\Certificates\216B2A29E62A00CE820146D8244141B92511B279] "Blob"=hex:04 00 00 00 01 00 00 00 10 00 00 00 E1 4B 52 73 D7 1B DB 93 30 E5 BD E4 09 6E BE FB 19 00 00 00 01 00 00 00 10 00 00 00 8E C0 77 30 0E AB B5 57 85 9D F8 0B 6C 7B 85 B1 03 00 00 00 01 00 00 00 14 00 00 00 21 6B 2A 29 E6 2A 00 CE 82 01 46 D8 24 41 41 B9 25 11 B2 79 09 00 00 00 01 00 00 00 16 00 00 00 30 14 06 08 2B 06 01 05 05 07 03 04 06 08 2B 06 01 05 05 07 03 01 0B 00 00 00 01 00 00 00 3A 00 00 00 43 00 65 00 72 00 74 00 50 00 6C 00 75 00 73 00 20 00 43 00 6C 00 61 00 73 00 73 00 20 00 33 00 50 00 20 00 50 00 72 00 69 00 6D 00 61 00 72 00 79 00 20 00 43 00 41 00 00 00 14 00 00 00 01 00 00 00 14 00 00 00 86 E1 E1 81 71 BF 6A 12 F1 0A F2 01 E4 C8 FB 40 CE 68 80 89 20 00 00 00 01 00 00 00 99 03 00 00 30 82 03 95 30 82 02 7D A0 03 02 01 02 02 11 00 BF 5C DB B6 F2 1C 6E C0 4D EB 7A 02 3B 36 E8 79 30 0D 06 09 2A 86 48 86 F7 0D 01 01 05 05 00 30 3E 31 0B 30 09 06 03 55 04 06 13 02 46 52 31 11 30 0F 06 03 55 04 0A 13 08 43 65 72 74 70 6C 75 73 31 1C 30 1A 06 03 55 04 03 13 13 43 6C 61 73 73 20 33 50 20 50 72 69 6D 61 72 79 20 43 41 30 1E 17 0D 39 39 30 37 30 37 31 37 31 30 30 30 5A 17 0D 31 39 30 37 30 36 32 33 35 39 35 39 5A 30 3E 31 0B 30 09 06 03 55 04 06 13 02 46 52 31 11 30 0F 06 03 55 04 0A 13 08 43 65 72 74 70 6C 75 73 31 1C 30 1A 06 03 55 04 03 13 13 43 6C 61 73 73 20 33 50 20 50 72 69 6D 61 72 79 20 43 41 30 82 01 22 30 0D 06 09 2A 86 48 86 F7 0D 01 01 01 05 00 03 82 01 0F 00 30 82 01 0A 02 82 01 01 00 AB 37 FF EB 60 9B 41 78 69 F5 49 58 B0 DE 1F 71 69 A6 2B E3 AE 50 C6 A9 BC 93 E9 20 BE E4 C4 13 82 56 EF F0 43 32 09 CA 9B 75 03 8F 7C 4F E1 E0 4F 76 9E 0B AD 64 7A 14 3A 9A 9D BF 2F 16 0B 65 1C A9 EE 9C BC E3 1A 65 CB 4F 85 EA 92 56 75 66 D6 55 40 EF FB CC D6 38 3F AB 1C EF 42 8D 19 89 F6 B7 95 86 C2 A7 1D E9 F7 29 F1 2A D9 65 79 FC 2B F5 8E CA 1A 77 7E 9E E8 AC F9 66 BF 45 FB E8 13 9D 5F B6 73 E5 7D 7B 8E FB 12 74 5D 1F 06 5E 85 1B A6 5E 18 44 00 BA BC D3 6E D1 52 0E 06 AD EB EE B5 B4 C1 BB BC EB 38 0F 48 22 91 C7 6F D2 B8 72 3B BA 7F C0 8D 6C B7 BC 47 73 21 2A 85 FF AC D6 28 A2 19 D5 97 6A 3A B9 AC 6D 45 EC E6 4D C3 DB A8 5D C5 5D 82 98 AC 4A 5A AA E6 2B 08 0C 10 74 BC 62 F6 3A 49 04 66 D8 51 1C 26 A6 D8 75 9F 9C BF AE 60 51 3D 5C BC A2 4F 7B 89 67 CD 53 02 03 01 00 01 A3 81 8D 30 81 8A 30 0F 06 03 55 1D 13 04 08 30 06 01 01 FF 02 01 0A 30 0B 06 03 55 1D 0F 04 04 03 02 01 06 30 1D 06 03 55 1D 0E 04 16 04 14 86 E1 E1 81 71 BF 6A 12 F1 0A F2 01 E4 C8 FB 40 CE 68 80 89 30 11 06 09 60 86 48 01 86 F8 42 01 01 04 04 03 02 00 01 30 38 06 03 55 1D 1F 04 31 30 2F 30 2D A0 2B A0 29 86 27 68 74 74 70 3A 2F 2F 77 77 77 2E 63 65 72 74 70 6C 75 73 2E 63 6F 6D 2F 43 52 4C 2F 63 6C 61 73 73 33 50 2E 63 72 6C 30 0D 06 09 2A 86 48 86 F7 0D 01 01 05 05 00 03 82 01 01 00 25 AA E1 22 40 C2 A4 80 3C B7 A2 5D 99 8D 1F 7A 42 35 38 66 17 11 DF BD AF FC 15 11 98 19 33 E6 05 42 84 54 A8 4B EB B0 9D DB 37 DA 16 52 40 11 74 68 BF E9 C9 B2 10 84 B7 1D 44 00 79 27 1C F5 58 06 17 18 32 35 B6 30 97 63 C6 A6 39 1B C8 EE 46 17 62 C5 2E E7 0A A3 9A 8A 30 63 73 AA 14 A5 4D 0A A8 72 93 F0 49 11 10 90 7C 18 7D A8 20 05 C4 C2 7A 35 BA 1C 5A 0A E0 2E 78 C8 88 B1 CF 57 01 EC 3D E2 06 13 34 C0 A8 DC FA 80 80 05 EE 05 76 BD 9D 2B C8 9D 50 6F 6B C5 40 50 84 FD 5D 1D E6 90 9C 10 D3 A4 C6 B9 28 1A DE B5 F8 0A 70 AA CE DE 50 3D 03 80 DB D8 88 C5 48 06 E4 03 73 DD 16 CE 36 D6 E5 9B EA 77 DA B2 96 B5 65 A7 04 5D 23 AE F7 93 B2 5E 8A 51 64 5F DA CF 8C 3D 41 5B DE F9 A3 E9 2A 7C 47 10 1F F6 32 3C 7E 70 E9 DF A1 D5 2E 0D B1 1A 45 B4 BC 12 ED 28 17 E9 1E 02

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SystemCertificates\AuthRoot\Certificates\23E594945195F2414803B4D564D2A3A3F5D88B8C] "Blob"=hex:04 00 00 00 01 00 00 00 10 00 00 00 C5 70 C4 A2 ED 53 78 0C C8 10 53 81 64 CB D0 1D 19 00 00 00 01 00 00 00 10 00 00 00 41 87 D1 F7 D5 69 D7 CA B1 29 11 1D F8 99 91 81 0B 00 00 00 01 00 00 00 22 00 00 00 54 00 68 00 61 00 77 00 74 00 65 00 20 00 53 00 65 00 72 00 76 00 65 00 72 00 20 00 43 00 41 00 00 00 09 00 00 00 01 00 00 00 16 00 00 00 30 14 06 08 2B 06 01 05 05 07 03 01 06 08 2B 06 01 05 05 07 03 03 03 00 00 00 01 00 00 00 14 00 00 00 23 E5 94 94 51 95 F2 41 48 03 B4 D5 64 D2 A3 A3 F5 D8 8B 8C 14 00 00 00 01 00 00 00 14 00 00 00 07 15 28 6D 70 73 AA B2 8A 7C 0F 86 CE 38 93 00 38 05 8A B1 20 00 00 00 01 00 00 00 17 03 00 00 30 82 03 13 30 82 02 7C A0 03 02 01 02 02 01 01 30 0D 06 09 2A 86 48 86 F7 0D 01 01 04 05 00 30 81 C4 31 0B 30 09 06 03 55 04 06 13 02 5A 41 31 15 30 13 06 03 55 04 08 13 0C 57 65 73 74 65 72 6E 20 43 61 70 65 31 12 30 10 06 03 55 04 07 13 09 43 61 70 65 20 54 6F 77 6E 31 1D 30 1B 06 03 55 04 0A 13 14 54 68 61 77 74 65 20 43 6F 6E 73 75 6C 74 69 6E 67 20 63 63 31 28 30 26 06 03 55 04 0B 13 1F 43 65 72 74 69 66 69 63 61 74 69 6F 6E 20 53 65 72 76 69 63 65 73 20 44 69 76 69 73 69 6F 6E 31 19 30 17 06 03 55 04 03 13 10 54 68 61 77 74 65 20 53 65 72 76 65 72 20 43 41 31 26 30 24 06 09 2A 86 48 86 F7 0D 01 09 01 16 17 73 65 72 76 65 72 2D 63 65 72 74 73 40 74 68 61 77 74 65 2E 63 6F 6D 30 1E 17 0D 39 36 30 38 30 31 30 30 30 30 30 30 5A 17 0D 32 30 31 32 33 31 32 33 35 39 35 39 5A 30 81 C4 31 0B 30 09 06 03 55 04 06 13 02 5A 41 31 15 30 13 06 03 55 04 08 13 0C 57 65 73 74 65 72 6E 20 43 61 70 65 31 12 30 10 06 03 55 04 07 13 09 43 61 70 65 20 54 6F 77 6E 31 1D 30 1B 06 03 55 04 0A 13 14 54 68 61 77 74 65 20 43 6F 6E 73 75 6C 74 69 6E 67 20 63 63 31 28 30 26 06 03 55 04 0B 13 1F 43 65 72 74 69 66 69 63 61 74 69 6F 6E 20 53 65 72 76 69 63 65 73 20 44 69 76 69 73 69 6F 6E 31 19 30 17 06 03 55 04 03 13 10 54 68 61 77 74 65 20 53 65 72 76 65 72 20 43 41 31 26 30 24 06 09 2A 86 48 86 F7 0D 01 09 01 16 17 73 65 72 76 65 72 2D 63 65 72 74 73 40 74 68 61 77 74 65 2E 63 6F 6D 30 81 9F 30 0D 06 09 2A 86 48 86 F7 0D 01 01 01 05 00 03 81 8D 00 30 81 89 02 81 81 00 D3 A4 50 6E C8 FF 56 6B E6 CF 5D B6 EA 0C 68 75 47 A2 AA C2 DA 84 25 FC A8 F4 47 51 DA 85 B5 20 74 94 86 1E 0F 75 C9 E9 08 61 F5 06 6D 30 6E 15 19 02 E9 52 C0 62 DB 4D 99 9E E2 6A 0C 44 38 CD FE BE E3 64 09 70 C5 FE B1 6B 29 B6 2F 49 C8 3B D4 27 04 25 10 97 2F E7 90 6D C0 28 42 99 D7 4C 43 DE C3 F5 21 6D 54 9F 5D C3 58 E1 C0 E4 D9 5B B0 B8 DC B4 7B DF 36 3A C2 B5 66 22 12 D6 87 0D 02 03 01 00 01 A3 13 30 11 30 0F 06 03 55 1D 13 01 01 FF 04 05 30 03 01 01 FF 30 0D 06 09 2A 86 48 86 F7 0D 01 01 04 05 00 03 81 81 00 07 FA 4C 69 5C FB 95 CC 46 EE 85 83 4D 21 30 8E CA D9 A8 6F 49 1A E6 DA 51 E3 60 70 6C 84 61 11 A1 1A C8 48 3E 59 43 7D 4F 95 3D A1 8B B7 0B 62 98 7A 75 8A DD 88 4E 4E 9E 40 DB A8 CC 32 74 B9 6F 0D C6 E3 B3 44 0B D9 8A 6F 9A 29 9B 99 18 28 3B D1 E3 40 28 9A 5A 3C D5 B5 E7 20 1B 8B CA A4 AB 8D E9 51 D9 E2 4C 2C 59 A9 DA B9 B2 75 1B F6 42 F2 EF C7 F2 18 F9 89 BC A3 FF 8A 23 2E 70 47

-

vissza...

|

Hátsóajtó

A(z)

blchanta.com

weboldalhoz csatlakozik.