Elnevezések:

A különböző vírusvédelmek az egyes vírusokat, férgeket eltérő névvel illethetik.

Előfordulhat, hogy egy vírusvédelmi rendszer egy adott károkozó program különböző példányait különböző neveken azonosítja,

de az is elképzelhető, hogy különböző vírusokat, férgeket illet azonos néven.

Az alábbi lista tájékoztató jelleggel mutatja a legelterjedtebb vírusvédelmek elnevezését, mely természetesen még az adott vírusvédelmi rendszer különböző

verziója esetén is más és más lehet.

A Win32/Torvil.A féreg

elnevezései az egyes vírusvédelmek szerint:

|

Avast

|

Win32:Torvil

|

|

AVG

|

I-Worm/Torvil.B

|

|

BitDefender

|

Win32.Torvil.B@mm

|

|

e-Trust

|

Win32/Torvil.D

|

|

F-PROT

|

W32/Torvil.D

|

|

F-Secure

|

Email-Worm.Win32.Torvil.d

|

|

Ikarus

|

Email-Worm.Win32.Torvil.D

|

|

Kaspersky

|

Email-Worm.Win32.Torvil.d

|

|

McAfee

|

W32/Torvil@MM(Virus)

|

|

Microsoft

|

Win32/Torvil.C@mm

|

|

NOD32 (ESET)

|

Win32/Torvil.A

|

|

Norton Antivirus

|

W32.HLLW.Torvel.B@mm

|

|

Panda

|

W32/Torvil.B.worm

|

|

Rising Antivirus

|

Worm.Torvil.d

|

|

Sophos

|

W32/Torvil-A

|

|

Trend Micro

|

WORM_TORVIL.C

|

|

VirusBuster

|

I-Worm.Torvil.C

|

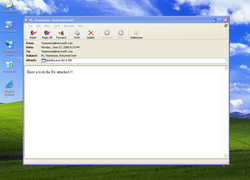

Telepítés:

A féreg

a saját kódjának telepítése során az alábbi ablako(ka)t jeleníti meg a képernyőn:

A féreg

kódját tartalmazó fájlok az alábbi ikonnal jelennek meg:

A Win32/Torvil.A féreg

TORVIL

néven hoz létre mutexet.

A Win32/Torvil.A féreg

az alábbi alkalmazások megosztásait használja:

A Win32/Torvil.A féreg

megosztott könyvtárként a(z)

\.{21EC2020-3AEA-1069-A2DD-08002B30309D}

mappát használja.

A Win32/Torvil.A féreg

az alábbi fájlokat osztja meg P2P megosztásban:

- NetObjects Fusion v7.5

- Macromedia Studio MX 2004 AllApps

- BearShare Pro 4.3.0

- Borland C++ BuilderX 1.0 Enterprise Edition

- Microsoft Office System Professional V2003

-

teljes lista...

- NetObjects Fusion v7.5

- Macromedia Studio MX 2004 AllApps

- BearShare Pro 4.3.0

- Borland C++ BuilderX 1.0 Enterprise Edition

- Microsoft Office System Professional V2003

- Halo

- Half Life 2

- Half Life 2 beta patch2

- Nero Burning ROM v6.0.0.19 Ultra Edition

- TVTool v8.31

- NHL 2004

- Norton SystemWorks 2004

- McAfee Personal Firewall Plus 2004

- iMesh 4.2 Ad Remover

- Norton AntiVirus 2004

- Norton Antispam 2004

- Sophos AntiVirus v3.74

- Macromedia Contribute 2

- McAfee VirusScan Home Edition 2004

- McAfee SpamKiller 2004

- Dragon NaturallySpeaking 8 ISO Multilanguage

-

vissza...

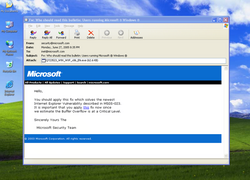

E-mail üzenetek

A Win32/Torvil.A féreg

a terjedése érdekében e-mail üzeneteket generál és ebben küldi tovább saját kódját.

A Win32/Torvil.A féreg

az alábbi kiterjesztésű fájlokban keres e-mail címeket:

- .abd

- .dat

- .dbx

- .doc

- .dot

- .eml

- .htm

- .html

- .inbox

- .mai

- .mbx

- .mht

- .mmf

- .nch

- .ods

- .php

- .pst

- .rtf

- .tbb

- .wab

-

vissza...

A Win32/Torvil.A féreg

a(z)

[HKEY_LOCAL_MACHINE\Software\Microsoft\WAB\WAB4\Wab File Name]

regisztrációs bejegyzést használja az email címek kereséséhez.

A féreg

a

[HKEY_CURRENT_USER\Software\Microsoft\Internet Account Manager\Accounts]

regisztrációs adatbázis bejegyzést használja SMTP szerver kereséséhez.

|

Az összeállított e-mail üzenetek felépítése az alábbi:

Feladó |

A levél feladóját a megtámadott számítógépről gyűjti össze, illetve korábban megtámadott számítógépekről gyűjtötte össze.

|

Tárgy |

A levél lehetséges tárgyai:

- here´s the document

- Fw: here´s the archive you requested

- Fw: here´s the document you requested

- Fw: Do not release, its the internal rls!

- Fw: Pr0n!

-

teljes lista...

- here´s the document

- Fw: here´s the archive you requested

- Fw: here´s the document you requested

- Fw: Do not release, its the internal rls!

- Fw: Pr0n!

- Fw: Returned mail--

- Fw: Who should read this bulletin: Users running Microsoft Ž Windows Ž

- Fw: darling

- Fw: here´s a nice Picture

- Hello, inet, Hi, inet here´s a nice Picture

- Hello, requests, here´s the document you requested

- Hello, requests, Undeliverable mail--rfwjdfyn

- Hi, Teammsoe, Hi, Teammsoe here´s the document you requested

- Hi, Teammsoe, Returned mail--

- Hi, Teammsoe, Undeliverable mail--

- Hi, Teammsoe, Your Account at Microsoft.com has expired.

- Hi, requests, Undeliverable mail--

- Pr0n!

- Re: Documents

- Re: Hi, inet here´s the document

- Re: darling

- Returned mail--fbanprir

-

vissza...

|

Melléklet |

A féreg

által elküldött e-mail lehetséges mellékletei:

- yourwin.bat

- probsolv.doc.pif

- flt-xb5.rar.pif

- document.doc.pif

- sexinthecity.scr

-

teljes lista...

- yourwin.bat

- probsolv.doc.pif

- flt-xb5.rar.pif

- document.doc.pif

- sexinthecity.scr

- torvil.pif

- win$hitrulez.pif

- sexy.jpg

- flt-ixb23.zip

- readit.doc.pif

- document1.doc.pif

- attachment.zip

-

vissza...

|

Szöveg |

A féreg

által elküldött e-mail törzsében az alábbi hivatkozások találhatók:

- alt.destroy.microsoft

- alt.news.microsoft

- microsoft.public.win32.programmer.gdi

- alpha.webusenet.com

- baldrick.blic.net

-

teljes lista...

|

|

Biztonsági rések, sérülékenységek

Támadás az interneten

A féreg

megkísérel az alábbi webcímekre csatlakozni:

- 152.163.159.232

- 193.189.233.45

- 149.174.211.8

- 193.189.231.2

- 64.12.51.132

- 216.109.116.17

- 152.163.159.232

- 193.189.233.45

- 149.174.211.8

- 193.189.231.2

- 64.12.51.132

- 216.109.116.17

A féreg

az alábbi megosztásokhoz próbál kapcsolódni és azokon keresztül terjedni:

A jelszavakat az alábbiakból választja:

- windows

- win98

- win95

- winnt

- winxp

- 23523

- 654321

- 54321

- KKKKKKK

- 5201314

- zxcv

- yxcv

- xxx

- test

- pwd

- temp

- pass

- passwd

- password

- sql

- database

- admin

- root

- secret

- oracle

- sybase

- server

- computer

- Internet

- super

- user

- manager

- mypass

- mypc

- security

- public

- private

- login

- love

- default

- enable

- god

- guest

- home

- qwer

- qwe

- abcd

- abc

- asdf

- asdfgh

- alpha

- !@#$

- !@#$%

- !@#$%^

- !@#$%^&

- !@#$%^&*

- !@#$%^&*(

- !@#$%^&*()

-

vissza...