Elnevezések:A különböző vírusvédelmek az egyes vírusokat, férgeket eltérő névvel illethetik. Előfordulhat, hogy egy vírusvédelmi rendszer egy adott károkozó program különböző példányait különböző neveken azonosítja, de az is elképzelhető, hogy különböző vírusokat, férgeket illet azonos néven. Az alábbi lista tájékoztató jelleggel mutatja a legelterjedtebb vírusvédelmek elnevezését, mely természetesen még az adott vírusvédelmi rendszer különböző verziója esetén is más és más lehet. A Win32/Vanbot.AY féreg elnevezései az egyes vírusvédelmek szerint:

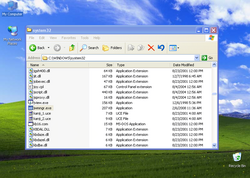

Telepítés:Az interneten vagy lokális hálózaton terjedő kártevők elsődleges célja, hogy egy másik számítógépet fertőzzenek meg. A megtámadott számítógép működésébe, annak operációs rendszerébe általában úgy épülnek be, hogy az egy esetleges újraindítást (boot-olást) követően is aktivízálja a kártevő kódját. Ezt általában úgy érik el, hogy a kártevő kódját tartalmazó fájl(oka)t hoznak létre vagy meglévő fájl(oka)t módosítanak, illetve beállítanak néhány bejegyzést a rendszerleíró adatbázisban, ami arra utasítja az induló operációs rendszert, hogy a frissen elhelyezett kártékony kódot is el kell indítani. Emellett - nem közvetlenül az újraindítás érdekében - más területeken (könyvtárakban) is létrehoznak magukból másolatot. Ennek kettős célja van: Egyrészt egy esetleges vírusirtást követően egy eldugott helyen megmaradhatnak a fertőzött állományok, másrészt helyi hálózatokban, megosztott könyvtárakban, peer-to-peer hálózatokban is képes terjedni. Kihasználhatják továbbá a Windows alapértelmezés szerinti beállítását is, miszerint egy létrehozott AUTORUN.INF nevű fájllal el lehet érni, hogy egy meghajtó megnyitásakor is aktivizálódjon a kártékony kód.

Biztonsági rések, sérülékenységekEgy, az Interneten terjedő vírus, féreg a felhasználó interaktívitása mellett kihasználhatja a megtámadott számítógép operációs rendszerének, illetve valamely alkalmazásának biztonsági hibáját. Ennek révén képes arra, hogy a megtámadott számítógépen vezérlést szerezzen.A Win32/Vanbot.AY féreg a terjedése érdekében kihasználja a Microsoft MS00-035 jelű sérülékenységét.A biztonsági hiba a Microsoft SQL Server 7.0 Service Pack 1,2 telepítésével használható ki. Ha a telepítőt a nem javasolt "not-recommended" módban futtatja a felhasználó, akkor az adminisztrátor jelszava egy "log" fájlba kerül, ami bármelyik felhasználó számára elérhető, aki be tud jelentkezni a szerverre.Támadás az internetenSok vírus, féreg képes arra, hogy az interneten támadást indítson más számítógépek ellen, lehetetlenné téve azok használatát.A féreg megkísérel a(z) z3n.phatcamp.org webcímre csatlakozni. HátsóajtóA vírusok, férgek egyre gyakrabban nyitnak hátsóajtót a megtámadott számítógépen. Ezzel teljes mértékben átvehetik a számítógép felügyeletét, a támadó azt csinál a számítógépen, amit csak akar: alkalmazásokat futtathat, állíthat le, állományokat tölthet le/fel, jelszavakat, hozzáférési kódokat tulajdoníthat el.A Win32/Vanbot.AY féreg véletlenszerűen kiválasztott TCP portokon nyit hátsóajtót. A megtámadott számítógépen a hátsóajtó nyitásának egy eszköze, ha valamilyen IRC csatornán keresztül a féreg vagy vírus lehetőséget teremt a távvezérlésre. Az IRC csatornákon keresztül tovább is küldheti magát más IRC felhasználókhoz.A Win32/Vanbot.AY féreg a(z) z3n.phatcamp.org IRC szerverhez csatlakozik. A megtámadott számítógépen a vírusoknak, férgeknek az egyik elsődleges célpontjai a megosztott mappák. Ezzel nemcsak a helyi hálózaton, hanem peer-to-peer (P2P) kapcsolatokon keresztül is képesek terjedni. Megpróbálhatnak továbbá távoli kapcsolatot létesíteni más számítógépek megosztott könyvtáraival is.A féreg a(z) IPC$ megosztáshoz próbál kapcsolódni és azon keresztül terjedni. A jelszavakat az alábbiakból választja: |