A kártevő a VB családba tartozik.

Elnevezések:

A különböző vírusvédelmek az egyes vírusokat, férgeket eltérő névvel illethetik.

Előfordulhat, hogy egy vírusvédelmi rendszer egy adott károkozó program különböző példányait különböző neveken azonosítja,

de az is elképzelhető, hogy különböző vírusokat, férgeket illet azonos néven.

Az alábbi lista tájékoztató jelleggel mutatja a legelterjedtebb vírusvédelmek elnevezését, mely természetesen még az adott vírusvédelmi rendszer különböző

verziója esetén is más és más lehet.

A Win32/VB.NQG féreg

elnevezései az egyes vírusvédelmek szerint:

|

Avast

|

Win32:Obfuscated-FTR

|

|

AVG

|

BackDoor.Ircbot.GJC

|

|

Avira

|

WORM/IrcBot.ms.70

|

|

BitDefender

|

Backdoor.Bot.69340

|

|

e-Trust

|

Win32/Malinbot.B

|

|

F-PROT

|

W32/Trojan2.GAYK

|

|

Fortinet

|

W32/MetaCrypt.2

|

|

F-Secure

|

Backdoor.Bot.69340

|

|

Ikarus

|

Trojan.Win32.Obfuscated

|

|

Kaspersky

|

Virus.Win32.Virut.q

|

|

McAfee

|

Generic.dx (Trojan)

|

|

NOD32 (ESET)

|

Win32/VB.NQG

|

|

Microsoft

|

Win32/Lamin.A

|

|

Norton Antivirus

|

W32.IRCBot

|

|

Panda

|

W32/IrcBot.CKB.worm

|

|

Rising Antivirus

|

Worm.Win32.VB.vc

|

|

Sophos

|

W32/IRCBot-ADJ

|

|

Trend Micro

|

WORM_IRCBOT.TOM

|

|

VirusBuster

|

Trojan.Obfuscated.BRMZ

|

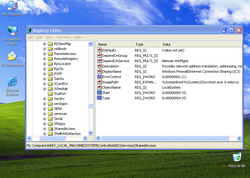

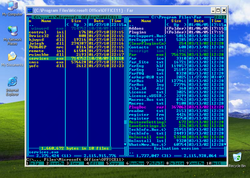

Telepítés:

Az aktivizálódást követően a Win32/VB.NQG féreg

megpróbálja elindítani a(z)

Microsoft Word

programot.

|

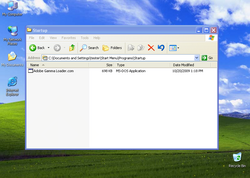

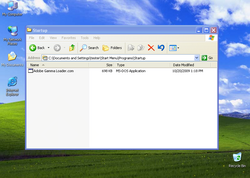

A Win32/VB.NQG féreg

a Windows Startup mappájában létrehozza

a(z)

Adobe Gamma Loader.com

nevű fájlt.

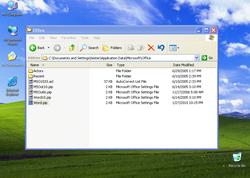

A Win32/VB.NQG

\Microsoft Office\office11\

néven a C:\Program Files mappába másolja magát.

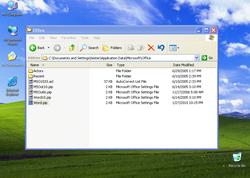

A Win32/VB.NQG féreg

az alábbi fájlokat hozza létre:

- C:\Documents and Settings\<user>\Application Data\Microsoft\Office\Recent\Normal.dot.LNK

- C:\Documents and Settings\<user>\Application Data\Microsoft\Office\Word.pip

- C:\Documents and Settings\<user>\Application Data\Microsoft\Office\Recent\Normal.dot.LNK

- C:\Documents and Settings\<user>\Application Data\Microsoft\Office\Word.pip

|

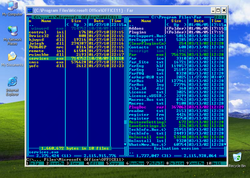

Hátsóajtó

Az alábbi weboldalakhoz csatlakozik:

- www.putera.com

- www.miti.gov.my

- www.tourism.gov.my

- www.putera.com

- www.miti.gov.my

- www.tourism.gov.my

A Win32/VB.NQG féreg

a(z)

irc.dal.net

IRC szerverhez csatlakozik.

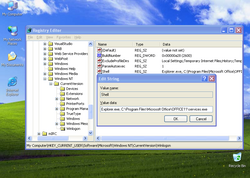

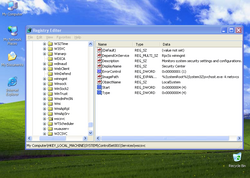

Az interneten vagy lokális hálózaton terjedő kártevők elsődleges célja,

hogy egy másik számítógépet fertőzzenek meg. A megtámadott számítógép

működésébe, annak operációs rendszerébe általában

úgy épülnek be, hogy az egy esetleges

újraindítást (boot-olást) követően is aktivízálja a kártevő kódját.

Ezt általában úgy érik el, hogy a kártevő kódját tartalmazó fájl(oka)t

hoznak létre vagy meglévő fájl(oka)t módosítanak, illetve beállítanak néhány bejegyzést a rendszerleíró

adatbázisban, ami arra utasítja az induló operációs rendszert, hogy a

frissen elhelyezett kártékony kódot is el kell indítani. Emellett - nem

közvetlenül az újraindítás érdekében - más területeken (könyvtárakban)

is létrehoznak magukból másolatot. Ennek kettős célja van: Egyrészt egy

esetleges vírusirtást követően egy eldugott helyen megmaradhatnak a

fertőzött állományok, másrészt helyi hálózatokban, megosztott

könyvtárakban, peer-to-peer hálózatokban is képes terjedni.

Kihasználhatják továbbá a Windows alapértelmezés szerinti beállítását is,

miszerint egy létrehozott AUTORUN.INF nevű fájllal el lehet érni,

hogy egy meghajtó megnyitásakor is aktivizálódjon a kártékony kód.

Az interneten vagy lokális hálózaton terjedő kártevők elsődleges célja,

hogy egy másik számítógépet fertőzzenek meg. A megtámadott számítógép

működésébe, annak operációs rendszerébe általában

úgy épülnek be, hogy az egy esetleges

újraindítást (boot-olást) követően is aktivízálja a kártevő kódját.

Ezt általában úgy érik el, hogy a kártevő kódját tartalmazó fájl(oka)t

hoznak létre vagy meglévő fájl(oka)t módosítanak, illetve beállítanak néhány bejegyzést a rendszerleíró

adatbázisban, ami arra utasítja az induló operációs rendszert, hogy a

frissen elhelyezett kártékony kódot is el kell indítani. Emellett - nem

közvetlenül az újraindítás érdekében - más területeken (könyvtárakban)

is létrehoznak magukból másolatot. Ennek kettős célja van: Egyrészt egy

esetleges vírusirtást követően egy eldugott helyen megmaradhatnak a

fertőzött állományok, másrészt helyi hálózatokban, megosztott

könyvtárakban, peer-to-peer hálózatokban is képes terjedni.

Kihasználhatják továbbá a Windows alapértelmezés szerinti beállítását is,

miszerint egy létrehozott AUTORUN.INF nevű fájllal el lehet érni,

hogy egy meghajtó megnyitásakor is aktivizálódjon a kártékony kód.