A féreg

nem fertőzi azokat a fájlokat, amelyek tartalmazzák az alábbi karakterláncokat:

- _desktop.ini

- Common Files

- ComPlus Applications

- Documents and Settings

- InstallShield Installation Information

-

teljes lista...

- _desktop.ini

- Common Files

- ComPlus Applications

- Documents and Settings

- InstallShield Installation Information

- Internet Explorer

- Messenger

- Microsoft Frontpage

- Microsoft Office

- Movie Maker

- MSN

- MSN Gaming Zone

- NetMeeting

- Outlook Express

- Program Files

- Recycled

- system

- System Volume Information

- system32

- windows

- Windows Media Player

- Windows NT

- WindowsUpdate

- winnt

-

vissza...

Elnevezések:

A különböző vírusvédelmek az egyes vírusokat, férgeket eltérő névvel illethetik.

Előfordulhat, hogy egy vírusvédelmi rendszer egy adott károkozó program különböző példányait különböző neveken azonosítja,

de az is elképzelhető, hogy különböző vírusokat, férgeket illet azonos néven.

Az alábbi lista tájékoztató jelleggel mutatja a legelterjedtebb vírusvédelmek elnevezését, mely természetesen még az adott vírusvédelmi rendszer különböző

verziója esetén is más és más lehet.

A Win32/Viking.DF féreg

elnevezései az egyes vírusvédelmek szerint:

|

Avast

|

Win32:Lineage-377

Win32:Viking-BD

|

|

AVG

|

Worm/Delf.EMJ

|

|

Avira

|

WORM/Viking.DLL.2

|

|

BitDefender

|

Worm.Generic.5231

|

|

e-Trust

|

Win32/Looked.KK

|

|

F-PROT

|

W32/Viking.3!Generic

|

|

F-Secure

|

Worm.Win32.Viking.mc

|

|

Ikarus

|

Win32.Darkmil.4002

|

|

Kaspersky

|

PE_Patch

Worm.Win32.Viking.mc

|

|

McAfee

|

W32/HLLP.Philis.ku(Virus)

|

|

NOD32 (ESET)

|

Win32/Viking.DF

|

|

Microsoft

|

Win32/Viking.LV

|

|

Norton Antivirus

|

W32.Looked.BK

|

|

Panda

|

W32/Viking.VH

|

|

Rising Antivirus

|

Worm.Win32.Viking.vjj

|

|

Sophos

|

W32/Looked-EB

|

|

Trend Micro

|

PE_LOOKED.ACX

|

|

VirusBuster

|

Win32.HLLP.Viking.IW

|

Telepítés:

|

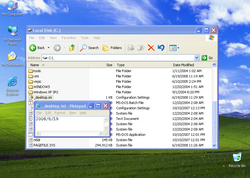

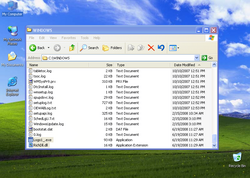

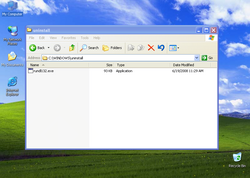

A Win32/Viking.DF féreg

a Windows mappában (alapértelmezés szerint C:\Windows) létrehozza

az alábbi fájlokat:

- \uninstall\rundl132.exe

- Logo1_.exe

- RichDll.dll

- \uninstall\rundl132.exe

- Logo1_.exe

- RichDll.dll

Minden olyan könyvtárban ahol fertőzött a(z)

_desktop.ini

fájlt hozza létre.

|

|

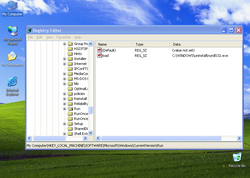

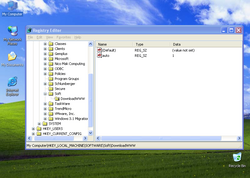

A Win32/Viking.DF féreg

a rendszerleíró adatbázisba az alábbi bejegyzéseket hozza létre, illetve módosítja (ha már létezik):

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "load"="C:\WINDOWS\uninstall\rundl132.exe"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Soft\DownloadWWW] "auto"="1"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "load"="C:\WINDOWS\uninstall\rundl132.exe"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Soft\DownloadWWW] "auto"="1"

|

A Win32/Viking.DF féreg

leállítja az alábbi folyamatokat:

- EGHOST.EXE

- IPARMOR.EXE

- KAVPFW.EXE

- MAILMON.EXE

- mcshield.exe

- RavMon.exe

- Ravmond.EXE

- regsvc.exe

-

vissza...

A féreg

az alábbi folyamatokba szúrja be magát:

- EXPLORER.EXE

- IEXPLORER.EXE

- EXPLORER.EXE

- IEXPLORER.EXE

Letiltja a(z)

Far Manager

folyamatot.

A Win32/Viking.DF féreg

leállítja a(z)

Kingsoft Antivirus Service

nevű szervizt.

Hátsóajtó

A(z)

18dd.net

weboldalhoz csatlakozik.

Tevékenységek

feltétel |

működése során

|

tevékenység |

a(z)

.exe

kiterjesztéssel egészíti ki a fertőzött fájlok nevét

|

A féreg

az alábbi megosztásokhoz próbál kapcsolódni és azokon keresztül terjedni:

A kapcsolódáshoz a(z)

administrator

felhasználói nevet használja.