Elnevezések:

A különböző vírusvédelmek az egyes vírusokat, férgeket eltérő névvel illethetik.

Előfordulhat, hogy egy vírusvédelmi rendszer egy adott károkozó program különböző példányait különböző neveken azonosítja,

de az is elképzelhető, hogy különböző vírusokat, férgeket illet azonos néven.

Az alábbi lista tájékoztató jelleggel mutatja a legelterjedtebb vírusvédelmek elnevezését, mely természetesen még az adott vírusvédelmi rendszer különböző

verziója esetén is más és más lehet.

A Win32/Viking.NAM féreg

elnevezései az egyes vírusvédelmek szerint:

|

Avast

|

Win32:Trojan-gen.

Win32:Viking-V

|

|

AVG

|

PSW.Lineage.HC

|

|

BitDefender

|

Win32.Worm.Viking.G

|

|

e-Trust

|

Win32/Looked!generic

|

|

F-PROT

|

{no

|

|

F-Secure

|

Trojan-PSW.Win32.Nilage.acu

|

|

Ikarus

|

Trojan-PWS.Win32.Nilage.afz

|

|

Kaspersky

|

Trojan-PSW.Win32.Nilage.acu

|

|

McAfee

|

W32/HLLP.Philis.ao(Virus)

|

|

Microsoft

|

Win32/Lineage

|

|

NOD32 (ESET)

|

Win32/Viking.NAM

|

|

Norton Antivirus

|

W32.Looked.O

|

|

Panda

|

Trj/Legmir.ABM

|

|

Rising Antivirus

|

Worm.Viking.cg

|

|

Sophos

|

W32/Looked-O

|

|

Trend Micro

|

PE_LOOKED.AD

|

|

VirusBuster

|

Win32.HLLP.Viking.Gen.2

|

Telepítés:

|

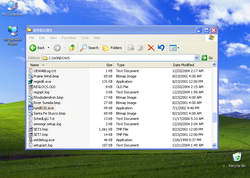

A Win32/Viking.NAM féreg

a Windows mappában (alapértelmezés szerint C:\Windows) létrehozza

a(z)

rundl132.exe

nevű fájlt.

A féreg

a

viDll.dll

fájlt hozza létre abba a mappába, ahonnan indítva lett.

|

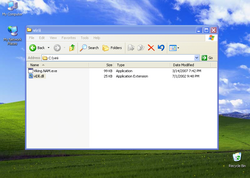

A féreg

kódját tartalmazó fájlok az alábbi ikonnal jelennek meg:

|

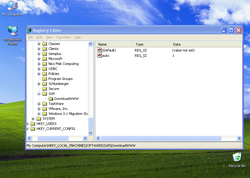

A Win32/Viking.NAM féreg

a rendszerleíró adatbázisba az alábbi bejegyzéseket hozza létre, illetve módosítja (ha már létezik):

- [HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Windows] "load"="C:\Windows\rundl132.exe"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Soft\DownloadWWW] "auto"="1"

- [HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Windows] "load"="C:\Windows\rundl132.exe"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Soft\DownloadWWW] "auto"="1"

|

A Win32/Viking.NAM féreg

leállítja a(z)

Kingsoft AntiVirus Service

nevű szervizt.

A Win32/Viking.NAM féreg

az alábbi könyvtárakban nem fertőz:

- system

- system32

- windows

- Documents and Settings

- System Volume Information

-

teljes lista...

- system

- system32

- windows

- Documents and Settings

- System Volume Information

- Recycled

- winnt

- Program Files

- Windows NT

- WindowsUpdate

- Windows Media Player

- Outlook Express

- Internet Explorer

- ComPlus Applications

- NetMeeting

- Common Files

- Messenger

- Microsoft Office

- InstallShield Installation Information

- MSN

- Microsoft Frontpage

- Movie Maker

- MSN Gaming Zone

-

vissza...

Támadás az interneten

A féreg

megkísérel az alábbi webcímekre csatlakozni:

- www.q.q.39com.net

- www.m.h.39com.net

- www.z.t.39com.net

- www.r.h.39com.net

- www.w.w.39com.net

-

teljes lista...

- www.q.q.39com.net

- www.m.h.39com.net

- www.z.t.39com.net

- www.r.h.39com.net

- www.w.w.39com.net

- www.m.r3.39com.net

- www.7.7.39com.net

- www.8.8.39com.net

- www.9.9.39com.net

- www.0.0.39com.net

-

vissza...

A féreg

DoS támadást hajt végre, melyhez ICMP protokolt használ.

Hátsóajtó

A féreg

a(z)

.dll

fájlt tölti le a webről a háttérben.

Tevékenységek

feltétel |

működése során

|

tevékenység |

tönkreteszi a(z)

.exe

kiterjesztésű fájlokat

|

A féreg

az alábbi megosztásokhoz próbál kapcsolódni és azokon keresztül terjedni:

A kapcsolódáshoz a(z)

administrator

felhasználói nevet használja.