Elnevezések:

A különböző vírusvédelmek az egyes vírusokat, férgeket eltérő névvel illethetik.

Előfordulhat, hogy egy vírusvédelmi rendszer egy adott károkozó program különböző példányait különböző neveken azonosítja,

de az is elképzelhető, hogy különböző vírusokat, férgeket illet azonos néven.

Az alábbi lista tájékoztató jelleggel mutatja a legelterjedtebb vírusvédelmek elnevezését, mely természetesen még az adott vírusvédelmi rendszer különböző

verziója esetén is más és más lehet.

A Win32/Womble.D féreg

elnevezései az egyes vírusvédelmek szerint:

|

Avast

|

Win32:Womble-E

|

|

AVG

|

I-Worm/Mytob.ALU

|

|

BitDefender

|

Win32.Womble.C@mm

|

|

e-Trust

|

Win32/Womble.D

|

|

F-PROT

|

W32/Womble.C

|

|

F-Secure

|

Email-Worm.Win32.Womble.d

|

|

Ikarus

|

Email-Worm.Win32.Womble.d

|

|

Kaspersky

|

Email-Worm.Win32.Womble.d

|

|

McAfee

|

W32/Womble@MM(Virus)

|

|

Microsoft

|

Win32/Womble.A@mm

|

|

NOD32 (ESET)

|

Win32/Womble.D

|

|

Norton Antivirus

|

W32.Womble.A@mm

|

|

Panda

|

W32/Wapplex.B.worm

|

|

Rising Antivirus

|

Worm.Mail.Womble.a

|

|

Sophos

|

W32/Womble-E

|

|

Trend Micro

|

WORM_WOMBLE.D

|

|

VirusBuster

|

I-Worm.Womble.B1

|

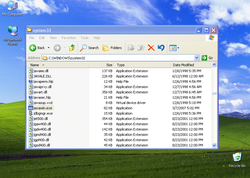

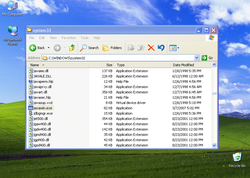

Telepítés:

|

A Win32/Womble.D féreg

a Windows System32 mappájában (alapértelmezés szerint C:\Windows\System32) létrehozza

az alábbi fájlokat:

- cftmonw.exe

- firefoxw.exe

- ieupdate.exe

- inet.exe

- javawin.exe

- lsasswin.exe

- mdmw.exe

- msoffice.exe

- netupdate.exe

- netwin.exe

- servicesw.exe

- spoolsw.exe

- svchostwin.exe

- winlog.exe

- winlogin.exe

- winlogonw.exe

-

vissza...

A Win32/Womble.D féreg

a létrehozandó fájl nevét több részből állítja össze.

A fájl nevének első részét az alábbiakból kombinálja:

- C:\Documents and Settings\<user>\Local Settings\Application Data\Microsoft\WinTools

- C:\Documents and Settings\<user>\Local Settings\Application Data\Microsoft\WinTools\dvd_info

- C:\Documents and Settings\<user>\Local Settings\Application Data\Microsoft\WinTools\free

- C:\Documents and Settings\<user>\Local Settings\Application Data\Microsoft\WinTools\h_core

- C:\Documents and Settings\<user>\Local Settings\Application Data\Microsoft\WinTools\l_this

-

teljes lista...

- C:\Documents and Settings\<user>\Local Settings\Application Data\Microsoft\WinTools

- C:\Documents and Settings\<user>\Local Settings\Application Data\Microsoft\WinTools\dvd_info

- C:\Documents and Settings\<user>\Local Settings\Application Data\Microsoft\WinTools\free

- C:\Documents and Settings\<user>\Local Settings\Application Data\Microsoft\WinTools\h_core

- C:\Documents and Settings\<user>\Local Settings\Application Data\Microsoft\WinTools\l_this

- C:\Documents and Settings\<user>\Local Settings\Application Data\Microsoft\WinTools\lunch

- C:\Documents and Settings\<user>\Local Settings\Application Data\Microsoft\WinTools\mp3

- C:\Documents and Settings\<user>\Local Settings\Application Data\Microsoft\WinTools\my_staff

- C:\Documents and Settings\<user>\Local Settings\Application Data\Microsoft\WinTools\new_mp3

- C:\Documents and Settings\<user>\Local Settings\Application Data\Microsoft\WinTools\new_video

- C:\Documents and Settings\<user>\Local Settings\Application Data\Microsoft\WinTools\photo

- C:\Documents and Settings\<user>\Local Settings\Application Data\Microsoft\WinTools\sh_docs

- C:\Documents and Settings\<user>\Local Settings\Application Data\Microsoft\WinTools\take_it

- C:\Documents and Settings\<user>\Local Settings\Application Data\Microsoft\WinTools\video

- C:\Documents and Settings\<user>\Local Settings\Application Data\Microsoft\WinTools\xxx

-

vissza...

A fájl nevének második részét az alábbiakból kombinálja:

- anna

- bush

- GoogleHack

- me

- My passwords

- MySexMovie

- MySexPicture

- MyWife

- OurNewCar

- OurNewHouse

- Seduction secrets

- WallPaper

- Windows serial number

-

vissza...

A fájl nevének harmadik részét az alábbiakból kombinálja:

- .doc .exe

- .doc .pif

- .jpg

- .pif

- .txt .exe

- .txt .pif

- .doc .exe

- .doc .pif

- .jpg

- .pif

- .txt .exe

- .txt .pif

|

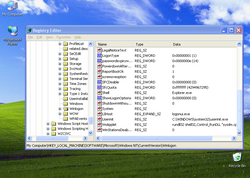

A Win32/Womble.D féreg

wmf.mtx.4

néven hoz létre mutexet.

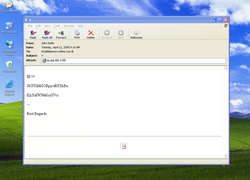

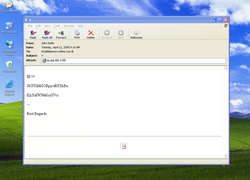

E-mail üzenetek

A Win32/Womble.D féreg

a terjedése érdekében e-mail üzeneteket generál és ebben küldi tovább saját kódját.

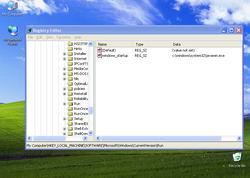

A Win32/Womble.D féreg

a(z)

[HKEY_LOCAL_MACHINE\Software\Microsoft\WAB\WAB4\Wab File Name]

regisztrációs bejegyzést használja az email címek kereséséhez.

A féreg

a

[HKEY_CURRENT_USER\Software\Microsoft\Internet Account Manager\Accounts]

regisztrációs adatbázis bejegyzést használja SMTP szerver kereséséhez.

|

Az összeállított e-mail üzenetek felépítése az alábbi:

|

Biztonsági rések, sérülékenységek

A Win32/Womble.D féreg

a terjedése érdekében kihasználja a Microsoft MS04-011

jelű sérülékenységét.

A Win32/Womble.D féreg

a terjedése érdekében kihasználja a Microsoft MS05-039

jelű sérülékenységét.

Támadás az interneten

A féreg

megkísérel az alábbi webcímekre csatlakozni:

- support.365soft.info

- support.software602.com

- anyproxy.net

- support.enviroweb.org

- support.nikontech.com

-

teljes lista...

- support.365soft.info

- support.software602.com

- anyproxy.net

- support.enviroweb.org

- support.nikontech.com

- mymail.100hotmail.com

- server1.mymail.ph

- mymail.bokee.com

- mail.96520.org

- 211.184.55.7

- update.snowsoft.co.kr

- update.wwwmail.org

- update.mediaroz.com

- update.co.tv

- www.3btasarim.com

- baishui.info

- jiji.2tw.info

- GTLD-SERVERS.net

- lan.tjhsst.edu

- www.sun.com

-

vissza...