Elnevezések:

A különböző vírusvédelmek az egyes vírusokat, férgeket eltérő névvel illethetik.

Előfordulhat, hogy egy vírusvédelmi rendszer egy adott károkozó program különböző példányait különböző neveken azonosítja,

de az is elképzelhető, hogy különböző vírusokat, férgeket illet azonos néven.

Az alábbi lista tájékoztató jelleggel mutatja a legelterjedtebb vírusvédelmek elnevezését, mely természetesen még az adott vírusvédelmi rendszer különböző

verziója esetén is más és más lehet.

A Win32/Wonk.gen trójai

elnevezései az egyes vírusvédelmek szerint:

|

Avast

|

Win32:Mytob-KK

|

|

AVG

|

I-Worm/Mytob.VZ

|

|

BitDefender

|

Generic.Netsky.16CB69FC

|

|

e-Trust

|

Win32/Agobot

|

|

F-PROT

|

{no

|

|

F-Secure

|

Net-Worm.Win32.Mytob.bi

|

|

Ikarus

|

Backdoor.Win32.Agobot.ES

|

|

Kaspersky

|

Net-Worm.Win32.Mytob.bi

|

|

McAfee

|

W32/Polybot@MM(Virus)

|

|

Microsoft

|

Win32/Gaobot

|

|

NOD32 (ESET)

|

Win32/Mytob

|

|

Norton Antivirus

|

W32.Gaobot.gen!poly

|

|

Panda

|

W32/Mytob.MI.worm

|

|

Rising Antivirus

|

Worm.Mytob.fr

|

|

Sophos

|

W32/Mytob-EC

|

|

Trend Micro

|

WORM_MYTOB.OZ

|

|

VirusBuster

|

Worm.Agobot.Wonk

|

Telepítés:

|

A Win32/Wonk.gen trójai

a Windows System32 mappájában (alapértelmezés szerint C:\Windows\System32) létrehozza

a(z)

memloader.exe

nevű fájlt.

|

A Win32/Wonk.gen trójai

leállítja az alábbi folyamatokat:

- ACKWIN32.EXE

- ADAWARE.EXE

- ADVXDWIN.EXE

- AGENTSVR.EXE

- AGENTW.EXE

-

teljes lista...

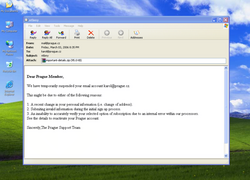

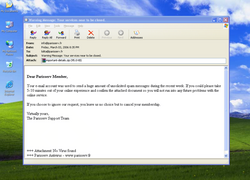

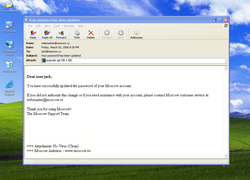

E-mail üzenetek

A Win32/Wonk.gen trójai

a terjedése érdekében e-mail üzeneteket generál és ebben küldi tovább saját kódját.

A Win32/Wonk.gen trójai

a(z)

Temporary Internet Files

mappában keres e-mail címeket.

A Win32/Wonk.gen trójai

az alábbi kiterjesztésű fájlokban keres e-mail címeket:

- txt

- htm

- sht

- jsp

- cgi

- xml

- php

- asp

- dbx

- tbb

- adb

- wab

-

vissza...

A Win32/Wonk.gen trójai

a(z)

[HKEY_LOCAL_MACHINE\Software\Microsoft\WAB\WAB4\Wab File Name]

regisztrációs bejegyzést használja az email címek kereséséhez.

A Win32/Wonk.gen trójai

az üzenetek elküldéséhez használt SMTP szerverek kereséséhez az aktuális domain elé illesztett alábbi előtagokkal próbálkozik:

- gate.

- ns.

- relay.

- mail1.

- mxs.

- mx1.

- smtp.

- mail.

- mx.

-

vissza...

A trójai

a

[HKEY_CURRENT_USER\Software\Microsoft\Internet Account Manager\Accounts]

regisztrációs adatbázis bejegyzést használja SMTP szerver kereséséhez.

|

Az összeállított e-mail üzenetek felépítése az alábbi:

|

Támadás az interneten

A trójai

módosítja a host fájlt, ezáltal az alábbi webcímek elérhetetlenné válnak:

- www.symantec.com

- securityresponse.symantec.com

- symantec.com

- www.sophos.com

- sophos.com

-

teljes lista...

- www.symantec.com

- securityresponse.symantec.com

- symantec.com

- www.sophos.com

- sophos.com

- www.mcafee.com

- mcafee.com

- liveupdate.symantecliveupdate.com

- www.viruslist.com

- viruslist.com

- f-secure.com

- www.f-secure.com

- kaspersky.com

- kaspersky-labs.com

- www.avp.com

- www.kaspersky.com

- avp.com

- www.networkassociates.com

- networkassociates.com

- www.ca.com

- ca.com

- mast.mcafee.com

- my-etrust.com

- www.my-etrust.com

- download.mcafee.com

- dispatch.mcafee.com

- secure.nai.com

- nai.com

- www.nai.com

- update.symantec.com

- updates.symantec.com

- us.mcafee.com

- liveupdate.symantec.com

- customer.symantec.com

- rads.mcafee.com

- trendmicro.com

- pandasoftware.com

- www.pandasoftware.com

- www.trendmicro.com

- www.grisoft.com

- www.microsoft.com

- microsoft.com

- www.virustotal.com

- virustotal.com

- www.amazon.com

- www.amazon.co.uk

- www.amazon.ca

- www.amazon.fr

- www.paypal.com

- paypal.com

- moneybookers.com

- www.moneybookers.com

- www.ebay.com

- ebay.com

-

vissza...

Hátsóajtó

A Win32/Wonk.gen trójai

véletlenszerűen kiválasztott portokon nyit hátsóajtót.

A Win32/Wonk.gen trójai

a(z) irc2.zel-ekt.net IRC szerverhez és a(z) ##Link2Hell## csatornához csatlakozik.