Elnevezések:

A különböző vírusvédelmek az egyes vírusokat, férgeket eltérő névvel illethetik.

Előfordulhat, hogy egy vírusvédelmi rendszer egy adott károkozó program különböző példányait különböző neveken azonosítja,

de az is elképzelhető, hogy különböző vírusokat, férgeket illet azonos néven.

Az alábbi lista tájékoztató jelleggel mutatja a legelterjedtebb vírusvédelmek elnevezését, mely természetesen még az adott vírusvédelmi rendszer különböző

verziója esetén is más és más lehet.

A Win32/Yaha.AB féreg

elnevezései az egyes vírusvédelmek szerint:

|

Avast

|

Win32:Yaha-T

|

|

AVG

|

I-Worm/Yaha.T

|

|

BitDefender

|

Win32.Yahaa.T@mm

|

|

e-Trust

|

Win32/Yaha.U

|

|

F-PROT

|

W32/Lentin.R@mm

|

|

F-Secure

|

Email-Worm.Win32.Lentin.t

|

|

Ikarus

|

Email-Worm.Win32.Lentin.T

|

|

Kaspersky

|

Email-Worm.Win32.Lentin.t

|

|

McAfee

|

W32/Yaha.t@MM(Virus)

|

|

Microsoft

|

Win32/Yaha.T@mm

|

|

NOD32 (ESET)

|

Win32/Yaha.AB

|

|

Norton Antivirus

|

W32.Yaha.T@mm

|

|

Panda

|

W32/Lentin.R

|

|

Rising Antivirus

|

Worm.Lentin.q

|

|

Sophos

|

W32/Yaha-T

|

|

Trend Micro

|

WORM_YAHA.T

|

|

VirusBuster

|

I-Worm.Yaha.U

|

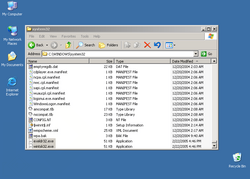

Telepítés:

|

A Win32/Yaha.AB féreg

a Windows mappában (alapértelmezés szerint C:\Windows) véletlenszerűen generált névvel fájl(oka)t hoz létre, melyeknek kiterjesztése

.txt.

A Win32/Yaha.AB féreg

a Windows System32 mappájában (alapértelmezés szerint C:\Windows\System32) létrehozza

az alábbi fájlokat:

- taskmgr32.dll

- exeldr32.exe

- EXELDR32.EXE

- wintsk32.exe

- hotmail_hack.exe

-

teljes lista...

- taskmgr32.dll

- exeldr32.exe

- EXELDR32.EXE

- wintsk32.exe

- hotmail_hack.exe

- friendship.scr

- world_of_friendship.scr

- shake.scr

- Sweet.scr

- Be_Happy.scr

- Friend_Finder.exe

- I_Like_You.scr

- love.scr

- dance.scr

- GC_Messenger.exe

- True_Love.scr

- Friend_Happy.scr

- Best_Friend.scr

- life.scr

- colour_of_life.scr

- friendship_funny.scr

- funny.scr

-

vissza...

A Win32/Yaha.AB féreg

a Windows Startup mappájában létrehozza

a(z)

MSRegScanner.exe

nevű fájlt.

A Win32/Yaha.AB féreg

az ideiglenes (Temp) mappában véletlenszerűen generált névvel fájl(oka)t hozhat létre, melyeknek kiterjesztése

.dmp.

A Win32/Yaha.AB féreg

letörli az alábbi fájlokat:

- C:\WINDOWS\System32\WinRpcsrv.exe

- C:\WINDOWS\System32\WinGate.exe

- C:\WINDOWS\System32\syshelp.exe

- C:\WINDOWS\System32\tcpsvs32.exe

- C:\WINDOWS\System32\nav32_loader.exe

-

teljes lista...

- C:\WINDOWS\System32\WinRpcsrv.exe

- C:\WINDOWS\System32\WinGate.exe

- C:\WINDOWS\System32\syshelp.exe

- C:\WINDOWS\System32\tcpsvs32.exe

- C:\WINDOWS\System32\nav32_loader.exe

- C:\WINDOWS\System32\WinServices.exe

- C:\WINDOWS\System32\winmgm32.exe

- C:\WINDOWS\SNTMLS.DAT

-

vissza...

|

A féreg

kódját tartalmazó fájlok az alábbi ikonnal jelennek meg:

|

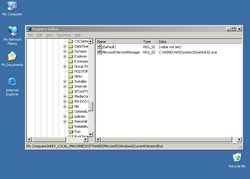

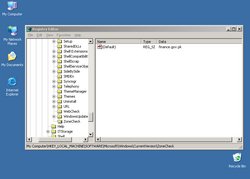

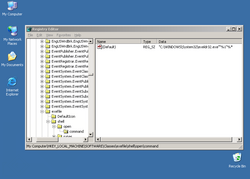

A Win32/Yaha.AB féreg

a rendszerleíró adatbázisba az alábbi bejegyzéseket hozza létre, illetve módosítja (ha már létezik):

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "MicrosoftServiceManager"="C:\WINDOWS\System32\wintsk32.exe"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices] "MicrosoftServiceManager"="C:\WINDOWS\System32\wintsk32.exe"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Classes\exefile\shell\open\command] "@"="C:\WINDOWS\System32\exeldr32.exe" \"%1\"%*

- [HKEY_CLASSES_ROOT\exefile\shell\open\command] "@"="C:\WINDOWS\System32\exeldr32.exe" \"%1\"%*

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Snakes] "Version"="2"

-

teljes lista...

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "MicrosoftServiceManager"="C:\WINDOWS\System32\wintsk32.exe"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices] "MicrosoftServiceManager"="C:\WINDOWS\System32\wintsk32.exe"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Classes\exefile\shell\open\command] "@"="C:\WINDOWS\System32\exeldr32.exe" \"%1\"%*

- [HKEY_CLASSES_ROOT\exefile\shell\open\command] "@"="C:\WINDOWS\System32\exeldr32.exe" \"%1\"%*

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Snakes] "Version"="2"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Snakes] "Author"="R0xx , C0bra , dEviL inCArnATe"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Snakes] "Web"="http://www.indiansnakes.cjb.net"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Snakes] "Comments"="This system belongs to the great Indians..."

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Snakes] "Date"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\ZoneCheck] "@"="finance.gov.pk"

-

vissza...

A rendszerleíró adatbázisba a(z)

[ HKEY_LOCAL_MACHINE\ SOFTWARE\ Microsoft\ WinVer] " @"

helyen véletlenszerű tartalommal hoz létre bejegyzést.

A Win32/Yaha.AB féreg

a rendszerleíró adatbázisból az alábbi bejegyzéseket törli:

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "WinServices"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "syshelp"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "WinGate initialize"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "Module Call initialize"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "WindowsMGM"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices] "WinServices"

- [HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "WindowsMGM"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "WinServices"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "syshelp"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "WinGate initialize"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "Module Call initialize"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "WindowsMGM"

- [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices] "WinServices"

- [HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "WindowsMGM"

|

A Win32/Yaha.AB féreg

a C:\Windows\Win.ini fájl [windows] szekciójába a(z)

run = C:\Windows\REG32.EXE

bejegyzést teszi.

A Win32/Yaha.AB féreg

az alábbi mutexeket hozza létre:

A Win32/Yaha.AB féreg

leállítja azon folyamatokat, melyek nevében szerepelnek a következő szótöredékek:

A Win32/Yaha.AB féreg

leállítja az alábbi folyamatokat:

- WINMGM32.EXE

- SYSHELP.EXE

- WINGATE.EXE

- zonealarm.exe

- zapro.exe

-

teljes lista...

A Win32/Yaha.AB féreg

megosztott könyvtárként az alábbi mappákat használja:

- WINXP

- WINME

- WIN

- WINNT

- WIN95

- WIN98

- WINDOWS

- WINXP

- WINME

- WIN

- WINNT

- WIN95

- WIN98

- WINDOWS

A Win32/Yaha.AB féreg

a(z)

REG32.EXE

fájlt osztja meg P2P megosztásban.

E-mail üzenetek

A Win32/Yaha.AB féreg

a terjedése érdekében e-mail üzeneteket generál és ebben küldi tovább saját kódját.

A Win32/Yaha.AB féreg

a(z)

.*ht*

kiterjesztésű fájlokban keres e-mail címeket.

A Win32/Yaha.AB féreg

a(z)

*HoTMaiL*.*ht*

fájlban keres e-mail címeket.

A Win32/Yaha.AB féreg

az alábbi regisztrációs bejegyzéseket használja az email címek kereséséhez:

- [HKEY_LOCAL_MACHINE\Software\Microsoft\WAB\WAB4\Wab File Name]

- [HKEY_LOCAL_MACHINE\Software\Microsoft\MessengerService\ListCache\MSN Messenger Service]

- [HKEY_LOCAL_MACHINE\Software\Microsoft\MessengerService\ListCache\.NET Messenger Service]

- [HKEY_LOCAL_MACHINE\Software\Yahoo\Pager\profiles\%s\IMVironments\Recent]

- [HKEY_LOCAL_MACHINE\Software\Yahoo\Pager\profiles]

- [HKEY_LOCAL_MACHINE\Software\Mirabilis\ICQ\DefaultPrefs]

- [HKEY_LOCAL_MACHINE\Software\Microsoft\WAB\WAB4\Wab File Name]

- [HKEY_LOCAL_MACHINE\Software\Microsoft\MessengerService\ListCache\MSN Messenger Service]

- [HKEY_LOCAL_MACHINE\Software\Microsoft\MessengerService\ListCache\.NET Messenger Service]

- [HKEY_LOCAL_MACHINE\Software\Yahoo\Pager\profiles\%s\IMVironments\Recent]

- [HKEY_LOCAL_MACHINE\Software\Yahoo\Pager\profiles]

- [HKEY_LOCAL_MACHINE\Software\Mirabilis\ICQ\DefaultPrefs]

A Win32/Yaha.AB féreg

az alábbi SMTP szervereken keresztül próbálja meg elküldeni az üzenetet:

- 12.127.17.71

- rly-xa04.mx.aol.com

- mx.aol.com

- y-xa04.mx.aol.com

- 12.127.17.71

- rly-xa04.mx.aol.com

- mx.aol.com

- y-xa04.mx.aol.com

A féreg

a

[HKEY_CURRENT_USER\Software\Microsoft\Internet Account Manager\Accounts]

regisztrációs adatbázis bejegyzést használja SMTP szerver kereséséhez.

|

|

Az összeállított e-mail üzenetek felépítése az alábbi:

|

Támadás az interneten

A Win32/Yaha.AB féreg

az alábbi webcímek ellen indít támadást:

- finance.gov.pk

- forisb.org

- jamatdawa.org

- interior.gov.pk

- infopak.gov.pk

- finance.gov.pk

- forisb.org

- jamatdawa.org

- interior.gov.pk

- infopak.gov.pk

A támadást

"1"

másodpercenként ismét végrehajtja.

Tevékenységek

feltétel |

szerdán

|

tevékenység |

az aktuális böngészőben betölti a

http://www.indiansnakes.cjb.net

oldalt

|