Elnevezések:

A különböző vírusvédelmek az egyes vírusokat, férgeket eltérő névvel illethetik.

Előfordulhat, hogy egy vírusvédelmi rendszer egy adott károkozó program különböző példányait különböző neveken azonosítja,

de az is elképzelhető, hogy különböző vírusokat, férgeket illet azonos néven.

Az alábbi lista tájékoztató jelleggel mutatja a legelterjedtebb vírusvédelmek elnevezését, mely természetesen még az adott vírusvédelmi rendszer különböző

verziója esetén is más és más lehet.

A Win32/Yaha.B féreg

elnevezései az egyes vírusvédelmek szerint:

|

Avast

|

Win32:Yaha-B

|

|

AVG

|

I-Worm/Yaha.C

|

|

BitDefender

|

Win32.Yahaa.B@mm

|

|

e-Trust

|

Win32/Yaha.B

|

|

F-PROT

|

W32/Lentin.B@mm

|

|

F-Secure

|

Email-Worm.Win32.Lentin.c

|

|

Ikarus

|

Email-Worm.Win32.Lentin.C

|

|

Kaspersky

|

Email-Worm.Win32.Lentin.c

|

|

McAfee

|

W32/Yaha.d@MM(Virus)

|

|

Microsoft

|

Win32/Yaha.B@mm

|

|

NOD32 (ESET)

|

Win32/Yaha.B

|

|

Norton Antivirus

|

W32.Yaha.B@mm

|

|

Panda

|

W32/Lentin.B

|

|

Rising Antivirus

|

Worm.YAHA.b

|

|

Sophos

|

W32/Yaha-B

|

|

Trend Micro

|

WORM_YAHA.B

|

|

VirusBuster

|

I-Worm.Yaha.B

|

Telepítés:

A féreg

kódját tartalmazó fájlok az alábbi ikonnal jelennek meg:

|

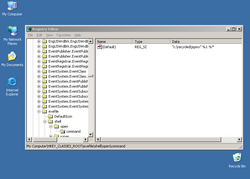

A rendszerleíró adatbázisba a(z)

[ HKEY_CLASSES_ROOT\ exefile\ shell\ open\ command] " @" =" C: \ Recycled\ " " %1 %*"

helyen hoz létre bejegyzést, melyet kiegészít a létrehozott .exe fájlok nevével

|

A Win32/Yaha.B féreg

a C:\Windows\Win.ini fájl [windows] szekciójába a(z)

run = mstaskee.exe

bejegyzést teszi.

E-mail üzenetek

A Win32/Yaha.B féreg

a terjedése érdekében e-mail üzeneteket generál és ebben küldi tovább saját kódját.

A Win32/Yaha.B féreg

a(z)

.ht*

kiterjesztésű fájlokban keres e-mail címeket.

A Win32/Yaha.B féreg

az alábbi regisztrációs bejegyzéseket használja az email címek kereséséhez:

- [HKEY_LOCAL_MACHINE\Software\Microsoft\WAB\WAB4\Wab File Name]

- [HKEY_LOCAL_MACHINE\Software\Microsoft\MessengerService\ListCache\.NET Messenger Service]

- [HKEY_LOCAL_MACHINE\Software\Microsoft\MessengerService\ListCache\MSN Messenger Service]

- [HKEY_LOCAL_MACHINE\Software\Microsoft\WAB\WAB4\Wab File Name]

- [HKEY_LOCAL_MACHINE\Software\Microsoft\MessengerService\ListCache\.NET Messenger Service]

- [HKEY_LOCAL_MACHINE\Software\Microsoft\MessengerService\ListCache\MSN Messenger Service]

A féreg

a

[HKEY_CURRENT_USER\Software\Microsoft\Internet Account Manager\Accounts]

regisztrációs adatbázis bejegyzést használja SMTP szerver kereséséhez.

|

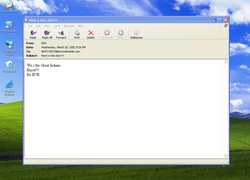

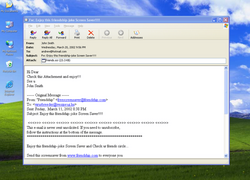

Az összeállított e-mail üzenetek felépítése az alábbi:

Feladó |

A levél feladóját több módszerrel állíthatja össze. A lehetőségek az alábbiak:

A feladó e-mail címében szereplő felhasználó nevét választhatja az alábbiak közül:

A feladó e-mail címéhez az alábbi domainneveket használhatja fel:

Összegyüjtheti a levél feladóját a megtámadott számítógépről, illetve korábban megtámadott számítógépekről gyűjtötte össze.

|

Tárgy |

A levél lehetséges tárgyai:

- Enjoy this friendship-joke Screen Saver!!!!

- Fw: Enjoy this friendship-joke Screen Saver!!!!

- Have a nice day!!!!

- Enjoy this friendship-joke Screen Saver!!!!

- Fw: Enjoy this friendship-joke Screen Saver!!!!

- Have a nice day!!!!

|

Melléklet |

A féreg

által küldött e-mail üzenet melléklete

friends.scr

.

|

|

A fertőzött mellékletek ikonja (vigyázat: néhány levelező kliens NEM mutatja meg a melléklet ikonját):

Tevékenységek

feltétel |

minden aktiválódáskor

|

tevékenység |

az aktuális böngészőben betölti az alábbi oldalak valamelyikét:

- www.achayans.com

- www.sunnt.com/suryatv

- www.malayalamchannel.com

- www.india.com

- www.kerala.com

- www.asianetglobal.com

- www.malayalamanorama.com

- www.achayans.com

- www.sunnt.com/suryatv

- www.malayalamchannel.com

- www.india.com

- www.kerala.com

- www.asianetglobal.com

- www.malayalamanorama.com

|