Elnevezések:A különböző vírusvédelmek az egyes vírusokat, férgeket eltérő névvel illethetik. Előfordulhat, hogy egy vírusvédelmi rendszer egy adott károkozó program különböző példányait különböző neveken azonosítja, de az is elképzelhető, hogy különböző vírusokat, férgeket illet azonos néven. Az alábbi lista tájékoztató jelleggel mutatja a legelterjedtebb vírusvédelmek elnevezését, mely természetesen még az adott vírusvédelmi rendszer különböző verziója esetén is más és más lehet. A Win32/Yaha.E féreg elnevezései az egyes vírusvédelmek szerint:

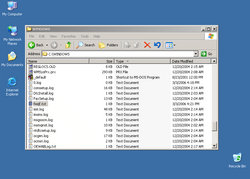

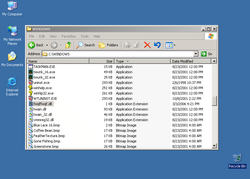

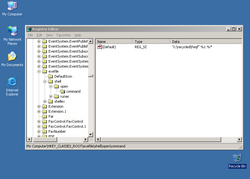

Telepítés:Az interneten vagy lokális hálózaton terjedő kártevők elsődleges célja, hogy egy másik számítógépet fertőzzenek meg. A megtámadott számítógép működésébe, annak operációs rendszerébe általában úgy épülnek be, hogy az egy esetleges újraindítást (boot-olást) követően is aktivízálja a kártevő kódját. Ezt általában úgy érik el, hogy a kártevő kódját tartalmazó fájl(oka)t hoznak létre vagy meglévő fájl(oka)t módosítanak, illetve beállítanak néhány bejegyzést a rendszerleíró adatbázisban, ami arra utasítja az induló operációs rendszert, hogy a frissen elhelyezett kártékony kódot is el kell indítani. Emellett - nem közvetlenül az újraindítás érdekében - más területeken (könyvtárakban) is létrehoznak magukból másolatot. Ennek kettős célja van: Egyrészt egy esetleges vírusirtást követően egy eldugott helyen megmaradhatnak a fertőzött állományok, másrészt helyi hálózatokban, megosztott könyvtárakban, peer-to-peer hálózatokban is képes terjedni. Kihasználhatják továbbá a Windows alapértelmezés szerinti beállítását is, miszerint egy létrehozott AUTORUN.INF nevű fájllal el lehet érni, hogy egy meghajtó megnyitásakor is aktivizálódjon a kártékony kód.A féreg kódját tartalmazó fájlok az alábbi ikonnal jelennek meg:

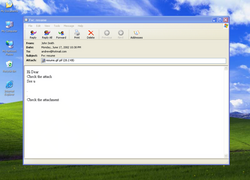

A Win32/Yaha.E féreg pkfuck néven hoz létre mutexet. A vírusok, férgek képesek arra, hogy megpróbálják a vírusvédelmi, illetve tűzfalakhoz tartozó folyamatokat leállítani. Ennek kettős célja van: egyrészt megnehezítik, hogy a felhasználó tudomást szerezzen a fertőzésről, másrészt egy esetleges hátsóajtó komponens kijutását is könnyebbé tehetik. Megtehetik azt is, hogy bizonyos, az internetre irányuló forgalmat elterelnek, egyes oldalak elérését megakadályozzák.A Win32/Yaha.E féreg leállítja azon folyamatokat, melyek nevében szerepelnek a következő szótöredékek: Annak érdekében, hogy egy helyi hálózaton a vírusok, férgek könnyebben terjedhessenek, képesek arra, hogy fájlok, illetve könyvtárakat megosszanak a hálózaton, esetleg a megtámadott gépen FTP szerver szolgáltatást indítanak. Természetesen ezt annak az érdekében teszik, hogy a másik számítógép elött ülő kiváncsi felhasználó a megosztáson keresztül a saját gépét is megfertőzhesse.A Win32/Yaha.E féreg megosztott könyvtárként az alábbi mappákat használja: A Win32/Yaha.E féreg a(z) MSTASKMON.EXE fájlt osztja meg P2P megosztásban. E-mail üzenetekAz e-mail üzenetekben terjedő férgek elsődleges célja, hogy egy másik számítógépet megfertőzzenek. Ezt e-mail üzenetek létrehozásával és elküldésével érik el. Az létrehozott e-mail üzenetek általában tartalmazzák a féreg kódját, de az is előfordulhat, hogy maga a megtámadott számítógép felhasználója tölti azt le az üzenetben megadott hivatkozásról. Az egyes férgek a legkülönfélébb paraméterekkel rendelkező e-mail üzeneteket képesek generálni és elküldeni.A Win32/Yaha.E féreg a terjedése érdekében e-mail üzeneteket generál és ebben küldi tovább saját kódját.Hogy az e-mail üzenetekben terjedő vírusok, férgek minél inkább el tudjanak terjedni, a megtámadott számítógépeken e-mail címeket gyűjtenek. Ezeket az e-mail címeket aztán felhasználják egyrészt arra, hogy a vírus, féreg kódját továbbküldjék. Esetenként a megtalált címeket a Feladó mező kitöltésére is használják, meghamisítva ezzel az üzenet forrását.A Win32/Yaha.E féreg az alábbi mappákban keres e-mail címeket: A Win32/Yaha.E féreg a(z) .ht* kiterjesztésű fájlokban keres e-mail címeket. A Win32/Yaha.E féreg a(z) *HoTMaiL*.*ht* fájlban keres e-mail címeket. A Win32/Yaha.E féreg az alábbi regisztrációs bejegyzéseket használja az email címek kereséséhez: A féreg a [HKEY_CURRENT_USER\Software\Microsoft\Internet Account Manager\Accounts] regisztrációs adatbázis bejegyzést használja SMTP szerver kereséséhez. Biztonsági rések, sérülékenységekEgy, az Interneten terjedő vírus, féreg a felhasználó interaktívitása mellett kihasználhatja a megtámadott számítógép operációs rendszerének, illetve valamely alkalmazásának biztonsági hibáját. Ennek révén képes arra, hogy a megtámadott számítógépen vezérlést szerezzen.A Win32/Yaha.E féreg a terjedése érdekében kihasználja a Microsoft MS01-020 jelű sérülékenységét.A hiba oka, hogy az Internet Explorer hibásan kezeli a MIME fejléceket a HTML formátumú e-mailekben. Amennyiben a támadó a hibát kihasználó HTML formátumú e-mailt küld vagy tárol egy weboldalon, és egy felhasználó megnyitja az e-mailt vagy az adott linkre kattint, az Internet Explorer automatikusan futtatja a végrehajtható fájlt a felhasználó számítógépén. Ezt követően a támadó teljesen átveheti a számítógép vezérlését.Támadás az internetenSok vírus, féreg képes arra, hogy az interneten támadást indítson más számítógépek ellen, lehetetlenné téve azok használatát.A Win32/Yaha.E féreg támadást indít a(z) http://www.pak.gov.pk webcím ellen. A támadást "1" másodpercenként ismét végrehajtja. TevékenységekMinden vírus, féreg azt csinál, amit akar, illetve amit a programozó beleprogramozott. Egyes vírusok, férgek tevékenységüket (büntető rutinjukat) valamilyen eseményhez, legtöbbször valamilyen időponthoz kötik.

EgyebekA kártékony programok programozói az elkészült kódban üzeneteket, képeket helyezhetnek el, melyeket általában valamilyen formában titkosítanak. A vírusok, programférgek és egyéb kártevők programkódjában sok esetben találunk jellegzetes szövegeket, amelyekben vagy a vírus készítőjének szignóját tisztelhetjük, vagy a vírus működéséhez felhasznált jellemző szövegrészeket (fájl és könyvtárnevek stb.). E szövegek nem mindig ismerhetők fel közvetlenül, többnyire csak a kódolt vírusprogram dekódolásával válnak láthatóvá és olvashatóvá.A Win32/Yaha.E féreg programkódjában szereplő, de soha meg nem jelenő szöveg(ek): iNDian sNakes pResents yAha.E |