Elnevezések:

A különböző vírusvédelmek az egyes vírusokat, férgeket eltérő névvel illethetik.

Előfordulhat, hogy egy vírusvédelmi rendszer egy adott károkozó program különböző példányait különböző neveken azonosítja,

de az is elképzelhető, hogy különböző vírusokat, férgeket illet azonos néven.

Az alábbi lista tájékoztató jelleggel mutatja a legelterjedtebb vírusvédelmek elnevezését, mely természetesen még az adott vírusvédelmi rendszer különböző

verziója esetén is más és más lehet.

A Win32/Yaha.F féreg

elnevezései az egyes vírusvédelmek szerint:

|

Avast

|

Win32:Yaha-C

|

|

AVG

|

I-Worm/Yaha.E

|

|

BitDefender

|

Win32.Yahaa.D@mm

|

|

e-Trust

|

Win32/Yaha.D

|

|

F-PROT

|

W32/Lentin.E@mm

|

|

F-Secure

|

Email-Worm.Win32.Lentin.e

|

|

Ikarus

|

Email-Worm.Win32.Lentin.E

|

|

Kaspersky

|

Email-Worm.Win32.Lentin.e

|

|

McAfee

|

W32/Yaha.e@MM(Virus)

|

|

Microsoft

|

Win32/Yaha.D@mm

|

|

NOD32 (ESET)

|

Win32/Yaha.F

|

|

Norton Antivirus

|

W32.Yaha.E@mm

|

|

Panda

|

W32/Lentin.D

|

|

Rising Antivirus

|

Worm.Lentin.e

|

|

Sophos

|

W32/Yaha-D

|

|

Trend Micro

|

WORM_YAHA.E

|

|

VirusBuster

|

I-Worm.Yaha.D

|

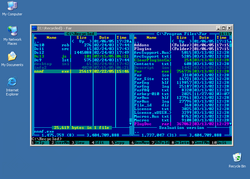

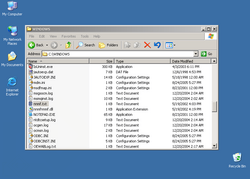

Telepítés:

|

A Win32/Yaha.F féreg

a Windows mappában (alapértelmezés szerint C:\Windows) véletlenszerűen generált névvel fájl(oka)t hoz létre, melyeknek kiterjesztése az alábbiak egyike:

A Win32/Yaha.F féreg

a törölt elemek mappájában véletlenszerűen generált névvel fájl(oka)t hoz létre, melyeknek kiterjesztése

.exe.

|

A féreg

kódját tartalmazó fájlok az alábbi ikonnal jelennek meg:

|

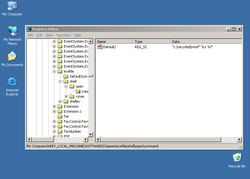

A rendszerleíró adatbázisba a(z)

[ HKEY_LOCAL_MACHINE\ Software\ Classes\ exefile\ shell\ open\ command] " @" =" \ " c: \ Recycled\ <random>\ " " " %1 %*"

helyen véletlenszerű tartalommal hoz létre bejegyzést.

|

A Win32/Yaha.F féreg

leállítja azon folyamatokat, melyek nevében szerepelnek a következő szótöredékek:

- ZONEALARM

- AVP32

- LOCKDOWN2000

- AVP.EXE

- CFINET32

- CFINET

- ICMON

- SAFEWEB

- WEBSCANX

- ANTIVIR

- MCAFEE

- NORTON

- NVC95

- FP-WIN

- IOMON98

- PCCWIN98

- F-PROT95

- F-STOPW

- PVIEW95

- NAVWNT

- NAVRUNR

- NAVLU32

- NAVAPSVC

- NISUM

- SYMPROXYSVC

- RESCUE32

- NISSERV

- ATRACK

- IAMAPP

- LUCOMSERVER

- LUALL

- NMAIN

- NAVW32

- NAVAPW32

- VSSTAT

- VSHWIN32

- AVSYNMGR

- AVCONSOL

- WEBTRAP

- POP3TRAP

- PCCMAIN

- PCCIOMON

-

vissza...

E-mail üzenetek

A Win32/Yaha.F féreg

a terjedése érdekében e-mail üzeneteket generál és ebben küldi tovább saját kódját.

A Win32/Yaha.F féreg

a(z)

*HoTMaiL*

mappában keres e-mail címeket.

A Win32/Yaha.F féreg

a(z)

.*ht*

kiterjesztésű fájlokban keres e-mail címeket.

A Win32/Yaha.F féreg

az alábbi regisztrációs bejegyzéseket használja az email címek kereséséhez:

- [HKEY_LOCAL_MACHINE\Software\Microsoft\WAB\WAB4\Wab File Name]

- [HKEY_LOCAL_MACHINE\Software\Microsoft\MessengerService\ListCache\MSN Messenger Service]

- [HKEY_LOCAL_MACHINE\Software\Microsoft\MessengerService\ListCache\.NET Messenger Service]

- [HKEY_LOCAL_MACHINE\Software\Yahoo\Pager\profiles]

- [HKEY_LOCAL_MACHINE\Software\Mirabilis\ICQ\DefaultPrefs]

- [HKEY_LOCAL_MACHINE\Software\Microsoft\WAB\WAB4\Wab File Name]

- [HKEY_LOCAL_MACHINE\Software\Microsoft\MessengerService\ListCache\MSN Messenger Service]

- [HKEY_LOCAL_MACHINE\Software\Microsoft\MessengerService\ListCache\.NET Messenger Service]

- [HKEY_LOCAL_MACHINE\Software\Yahoo\Pager\profiles]

- [HKEY_LOCAL_MACHINE\Software\Mirabilis\ICQ\DefaultPrefs]

|

|

Az összeállított e-mail üzenetek felépítése az alábbi:

Feladó |

A levél feladóját a megtámadott számítógépről gyűjti össze, illetve korábban megtámadott számítógépekről gyűjtötte össze.

|

Tárgy |

A levél lehetséges tárgyai:

- Ż

- Fw:

- :-)

- !

- !!

- to ur friends

- to ur lovers

- for you

- to see

- to check

- to watch

- to enjoy

- to share

- Screensaver

- Friendship

- Love

- relations

- stuff

- Romantic

- humour

- New

- Wonderfool

- excite

- Cool

- charming

- Idiot

- Nice

- Bullsh*t

- One

- Funny

- Great

- LoveGangs

- Shaking

- powful

- Joke

- Interesting

- U realy Want this

- searching for true Love

- you care ur friend

- Who is ur Best Friend

- make ur friend happy

- True Love

- Dont wait for long time

- Free Screen saver

- Friendship Screen saver

- Looking for Friendship

- Need a friend?

- Find a good friend

- Best Friends

- I am For u

- Life for enjoyment

- Nothink to worryy

- Ur My Best Friend

- Say 'I Like You' To ur friend

- Easy Way to revel ur love

- Wowwwwwwwwwww check it

- Send This to everybody u like

- Enjoy Romantic life

- Let's Dance and forget pains

- war Againest Loneliness

- How sweet this Screen saver

- Let's Laugh

- One Way to Love

- Learn How To Love

- Are you looking for Love

- love speaks from the heart

- Enjoy friendship

- Shake it baby

- Shake ur friends

- One Hackers Love

- Origin of Friendship

- The world of lovers

- The world of Friendship

- Check ur friends Circle

- Friendship, how are you

- U r the person?

- Hi

-

vissza...

|

Melléklet |

A féreg

által elküldött e-mail mellékletének neve lehet:

- loveletter

- resume

- biodata

- dailyreport

- mountan

- goldfish

- weeklyreport

- report

- love

-

vissza...

A féreg

által elküldött e-mail mellékletének kiterjesztése lehet:

- .doc

- .mp3

- .xls

- .wav

- .txt

- .jpg

- .gif

- .dat

- .bmp

- .htm

- .mpg

- .mdb

- .zip

-

vissza...

A féreg

által elküldött e-mail mellékletének második kiterjesztése az alábbiak egyike:

|

|

Tevékenységek

feltétel |

működése során

|

tevékenység |

a következő ablako(ka)t jeleníti meg:

|